Групповые политики

Содержание:

Ректальное администрирование: Основы для практикующих системных АДминистраторов

Одной из самых популярных и зарекомендовавших себя методологий системного администрирования является так называемое ректальное. Редкий случай сопровождения и обслуживания информационных систем, инфраструктуры организации обходится без его использования. Зачастую без знания данной методологии сисадминам даже бывает сложно найти работу в сфере ИТ, потому что работодатели, особенно всякие аутсорсинговые ИТ фирмы, в основном отдают предпочтение классическим, зарекомендовавшим себя методикам, а не новомодным заграничным веяниям: практикам ITIL, нормальным ITSM и прочей ерунде.

Обновление GPO на одном компьютере

Представим, что у нас есть компьютер ‘CL5’ и мы хотим обновить политики, которые предназначены для компьютера или пользователя. Это можно сделать так:

Для работы этой команды, а так же большинства других с возможностью удаленного подключения, должен работать PSRemoting.

По умолчанию эта команда не применяет новые политики моментально, а делает это с определенным интервалом. Что бы избежать этого нужно указать параметр:

RandomDelayInMinutes — где значение 0 обозначает «моментальное обновление». Кроме этого можно указать значение в минутах, которое будет определять время обновления политик после запуска команды.

В документации Microsoft написано, что для значений больших чем 0 так же применяется «случайное смещение», но как оно вычисляется мне выяснить не удалось. Такой подход используется, если вы ожидаете какую-то большую нагрузку на сеть или сервер.

В этом примере политики будут применены моментально:

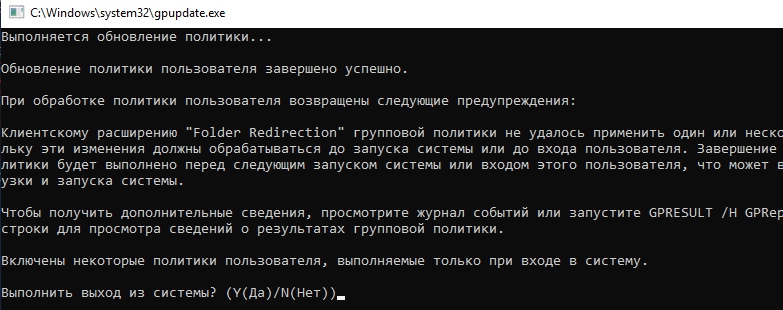

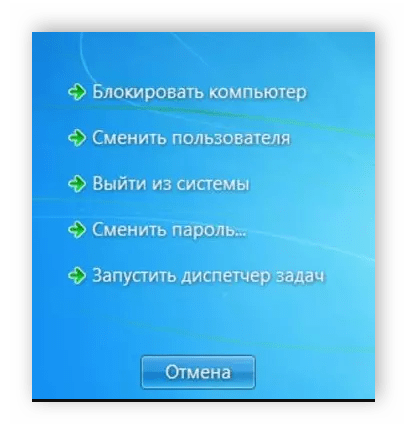

При этом у пользователей появится следующее окно, которое нельзя никак скрыть:

Как и с gpupdate в CMD мы можем указать источник применения политики в Target:

- User — обновить GPO предназначенные для пользователя;

- Computer — обновить GPO для компьютера.

Сами политики могут не применяться, например, до повторного входа пользователя или перезагрузки. Если такие действия необходимы можно использовать следующие ключи:

- Boot — компьютер будет перезагружен после того, как политика будет скачена;

- LogOff — после применения политики пользователю выйдет из под своей учетной записи для повторного входа.

Пример работы с обоими ключами:

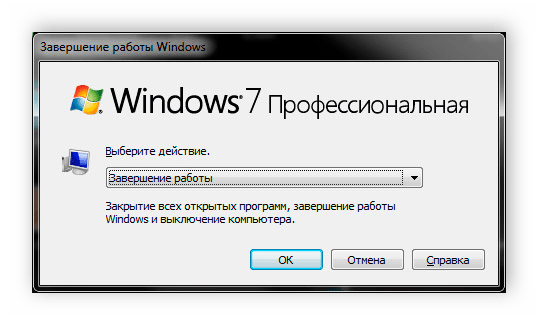

Force исключает ситуацию, где у пользователя будет запрошено подтверждение на какое-то действия (на выход например). Окно с примером, где этого ключа не было:

Возможные проблемы

Некоторые GPO так и не вступили в действие при использовании ключей Boot и LogOff. Просто отображалось окно аналогичное показанному на изображении выше. После закрытия окна перезагрузка или выход пользователя тоже не произошел.

Команда Boot не перезагружает компьютер, а только выбрасывает пользователя для повторного входа. Возможно это связано с самой политикой, так как она не требовала перезагрузку.

Так же читал про проблемы, которые связаны с отсутствием или использованием старой версии RSAT. Об этом говорят следующие ошибки:

- Invoke-GPUpdate: The term ‘Invoke-GPUpdate’ not recognized as the name of a cmdlet…

- Invoke-GPUpdate : Имя «Invoke-GPUpdate» не распознано как имя командлета, функции…

Вам так же будет интересно:

Как обновить GPO через PowerShell

Оболочка PowerShell так же имеет отдельный командлет, который легко может инициировать запрос на обновление групповой политики, называется он Invoke-GPUpdate.

Invoke-GPUpdate — это командлет обновляющий параметры групповой политики, включая настройки безопасности, которые установлены на удаленных компьютерах с помощью планирования хода выполнения команды Gpupdate. Вы можете комбинировать этот командлет по сценарию, чтобы запланировать команду Gpupdate на группе компьютеров. Обновление может быть запланировано для немедленного запуска параметров политики или ожидания в течение определенного периода времени, максимум до 31 дня. Чтобы избежать нагрузки на сеть, время обновления будет смещено на случайную задержку.

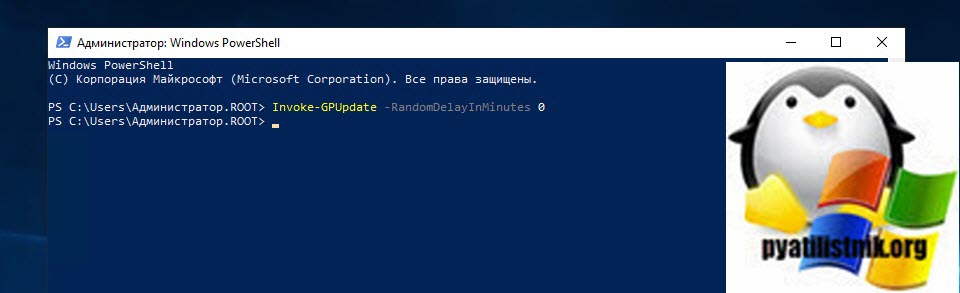

Давайте запросим обновление политик GPO на моем тестовом сервере с Windows Server 2019, для этого запускаем оболочку PowerShell и вводим команду:

Invoke-GPUpdate –RandomDelayInMinutes 0

Ключ –RandomDelayInMinutes 0 установит задержку в выполнении на ноль секунд, в противном случае обновление будет выполнено рандомно, через некоторое время.

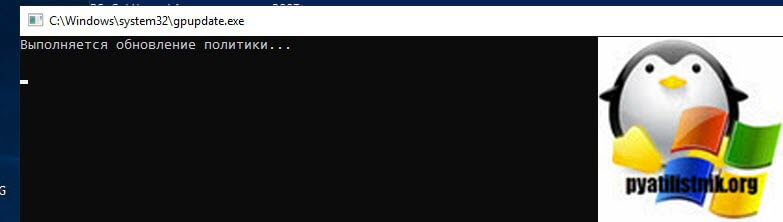

Обратите внимание, что командлет не выдает никаких результатов, если все работает нормально. В некоторых случаях ваши пользователи могут увидеть всплывающее окно командной строки с заголовком taskeng.exe, которое отображает сообщение «Политика обновления»

Через секунду окно исчезает.

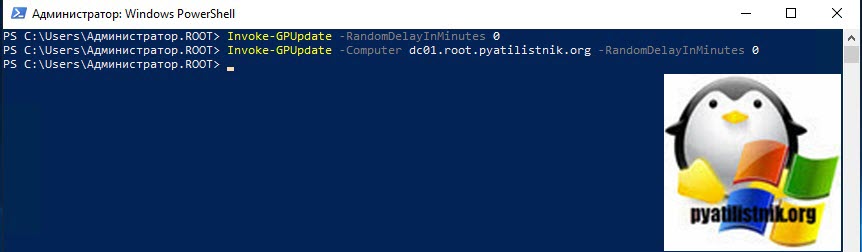

Если нужно произвести обновление на удаленном компьютере, то нужно воспользоваться ключом -Computer, команда примет вот такой вид:

Invoke-GPUpdate -Computer dc01.root.pyatilistnik.org –RandomDelayInMinutes 0

Если нужно выполнить принудительно без запроса подтверждения пользователя, то укажите ключ -Force.

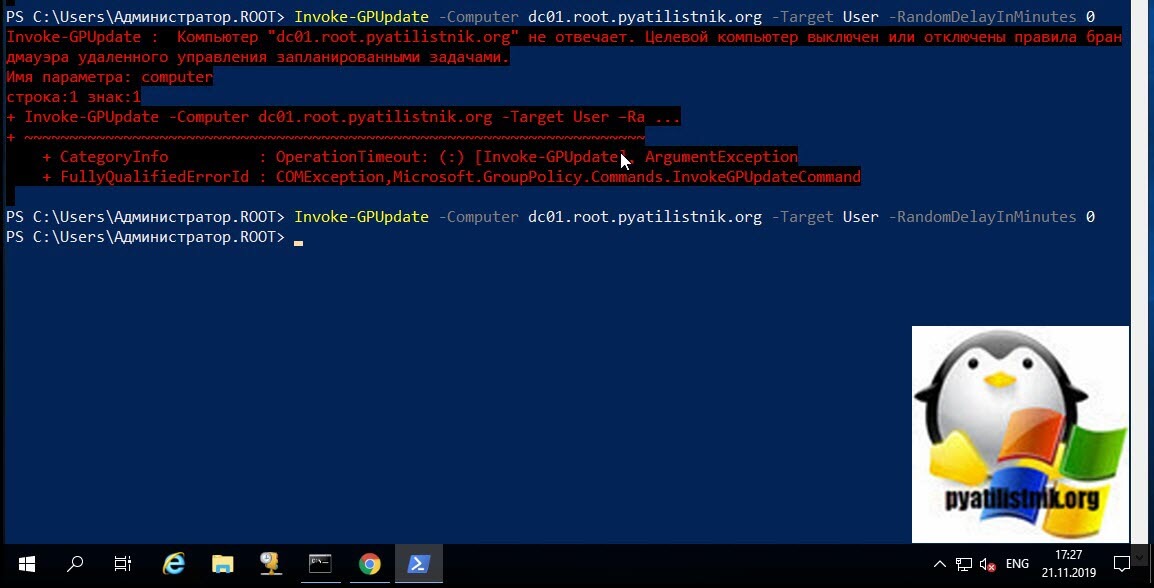

Если нужно указать явно, что необходимо запросить политики только для пользователя или компьютера, то можно использовать ключ -Target, который имеет значения User или Computer. Кстати если удаленный компьютер не отвечает, то вы получите ошибку:

Invoke-GPUpdate : Компьютер «dc01.root.pyatilistnik.org» не отвечает. Целевой компьютер выключен или отключены правила брандмауэра удаленного управления запланированными задачами (Invoke-GPUpdate : Computer «dc01.root.pyatilistnik.org» is not responding. The target computer is either turned off or Remote Scheduled Tasks Management Firewall rules are disabled.). Имя параметра: computer строка:1 знак:1 + Invoke-GPUpdate -Computer dc01.root.pyatilistnik.org -Target User –Ra … + ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ + CategoryInfo : OperationTimeout: (:) , ArgumentException + FullyQualifiedErrorId : COMException,Microsoft.GroupPolicy.Commands .InvokeGPUpdateCommand

Еще одним преимуществом командлета PowerShell является то, что у вас есть больше возможностей в выборе машин, которые вы хотите обновить. Например, с помощью приведенной ниже команды вы должны выбрать все компьютеры, которые начинаются с «Note*».

Get-ADComputer –Filter ‘Name -like «Note*»‘ | foreach{ Invoke-GPUpdate –Computer $_.name -Force -RandomDelayInMinutes 0}

Если нужно выбрать все компьютеры, то ставим звездочку «*»

Get-ADComputer –Filter * | foreach{ Invoke-GPUpdate –Computer $_.name -Force -RandomDelayInMinutes 0}

При желании вы можете найти все компьютеры по версиям операционных систем и сделать обновление групповых политик по данному критерию.

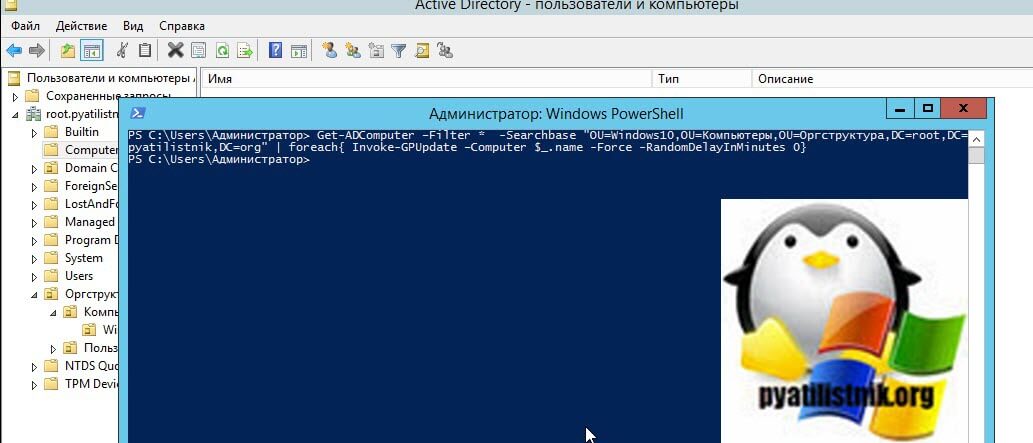

Не забываем, что можно ограничить поиск отдельным организационным подразделением, для этого есть ключ -Searchbase и команда примет вот такой вид:

Get-ADComputer –Filter * -Searchbase «OU=Windows10,OU=Компьютеры,OU=Оргструктура,DC=root, DC=pyatilistnik,DC=org» | foreach{ Invoke-GPUpdate –Computer $_.name -Force -RandomDelayInMinutes 0}

Еще вы можете подготовить текстовый файл со списком серверов, который так же можно через цикл обработать, вот по такому принципу:

$comps = Get-Content «C:\temp\comps.txt» foreach ($comp in $comps) { Invoke-GPUpdate –Computer $_.name -Force -RandomDelayInMinutes 0 }

Я также добавил здесь параметр -Force, чтобы обеспечить повторное применение параметров групповой политики, даже если клиент замечает, что новые версии GPO недоступны. Таким образом, когда мы говорим о принудительном обновлении групповой политики, мы на самом деле имеем в виду две разные вещи. Без параметра Force мы просто незамедлительно инициируем обновление; если мы добавим параметр Force, мы форсируем обновление, даже если обновлять нечего. Параметр Force вступает в игру, если вы считаете, что что-то пошло не так в предыдущем обновлении объекта групповой политики.

Если защитник Windows отключен как его включить

Компания Майкрософт разработала собственный антивирус – Defender, который распространяется как часть ОС Windows 10.

К сожалению, он не может похвастаться такими обширными базами, как платные конкуренты, но обычным пользователям его вполне хватает. Если после обновления антивирус оказался отключен, вы можете легко запустить его вручную.

В данной статье описывается, как включить защитник Windows 10. В конце статьи вы можете посмотреть видео с инструкциями по настройке Защитника для 7 и 8 версий.

Так как Defender является встроенной программой, вы можете управлять ее работой с помощью меню конфигураций Виндовс 10. Если же они недоступны, вам потребуется активировать соответствующую службу.

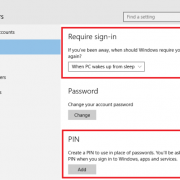

Настройки системы

- Вызовите меню «Пуск». Для этого нужно нажать кнопку с логотипом Виндовс в левом нижнем углу экрана. Вы также можете воспользоваться горячей клавишей Win.

- Запустите меню «Параметры».

- В открывшемся окне нужно перейти в раздел «Обновление и безопасность».

- С помощью панели закладок слева откройте категорию «Защитник Windows» («Windows Defender» в англоязычной версии).

- Здесь вы можете включить 3 опции: Защита в реальном времени, Облачная Защита и Автоматическая отправка образцов.

Непосредственно на работу антивируса влияет только 1-ый параметр, остальные же помогают программе развиваться и совершенствоваться.

Если у вас есть какие-то файлы, которые могут быть удалены антивирусом (кейгены, кряки, активаторы), их можно защитить.

Для этого нажмите «Добавить исключение». Здесь вы можете исключить какие-то конкретные файлы и папки, или запретить для проверки целые расширения и процессы.

В самом низу окна находится гиперссылка «Открыть Защитник Windows», которая позволяет показать рабочее окно Defender. Здесь вы можете проследить за ходом обновлений и проверок, а так же назначить внеплановую проверку.

Запуск службы

Управление службами в Windows 10 осуществляется так же, как и в предыдущих версиях — через специальный диспетчер. Чтобы вызвать его, сделайте следующее:

- В поисковой строке внизу экрана введите «Службы».

- Запустите найденную утилиту.

- В представленном списке вам необходимо найти объект с названием «Служба Защитника Windows» (может отображаться как «windefend»).

- Дважды кликните по ней, чтобы открыть меню настроек.

- В графе «Тип запуска» нужно выставить значение «Автоматически».

- Щелкните Запустить, чтобы активировать работу Defender.

- Нажмите Применить и Ok, чтобы сохранить изменения и выйти.

Соответственно, если вам нужно отключить работу программы в Виндовс 10, остановите службу и установите тип запуска: «Отключен».

Редактор групповой политики

Некоторые пользователи Windows не могут поменять параметры службы windefend. Вы можете увидеть сообщение «Эта программа заблокирована групповой политикой».

Если вы также столкнулись с этой проблемой, необходимо изменить параметры групповой политики. Для разных версий ОС существуют разные методы.

Иногда подобная блокировка может свидетельствовать о заражении ПК вирусами. Поэтому первым делом, если вы не знаете причины появления блокировки, следует проверить компьютер антивирусом.

Решение для пользователей 8 и 10 версий

- Вызовите диалоговое окно «Выполнить». Это делается с помощью сочетания клавиш Win + R.

- В открывшемся небольшом окошке введите «gpedit.msc» и нажмите Enter.

- Откройте раздел «Конфигурация компьютера».

- Перейдите в папку «Административные шаблоны», а затем – «Компоненты Windows».

- Найдите раздел «Endpoint protection» (или «Защитник Windows»).

- Откройте «Защита в режиме реального времени».

- Дважды кликните по записи «Выключить защиту в реальном времени».

- Если напротив пункта «Включен» установлена отметка, ее требуется поставить на «Отключен» или «Не задано».

Важно! Этот параметр выключает работу Defender. Его нужно активировать, если вы хотите отключить антивирус, и наоборот. Не перепутайте!

Не перепутайте!

Его нужно активировать, если вы хотите отключить антивирус, и наоборот. Не перепутайте!

Решение для пользователей 7 версии

Перед выполнением дальнейших действий следует сделать резервную копию реестра.

- Запустите программу «Выполнить», например, с помощью Win + R

- Наберите «regedit», затем нажмите Enter

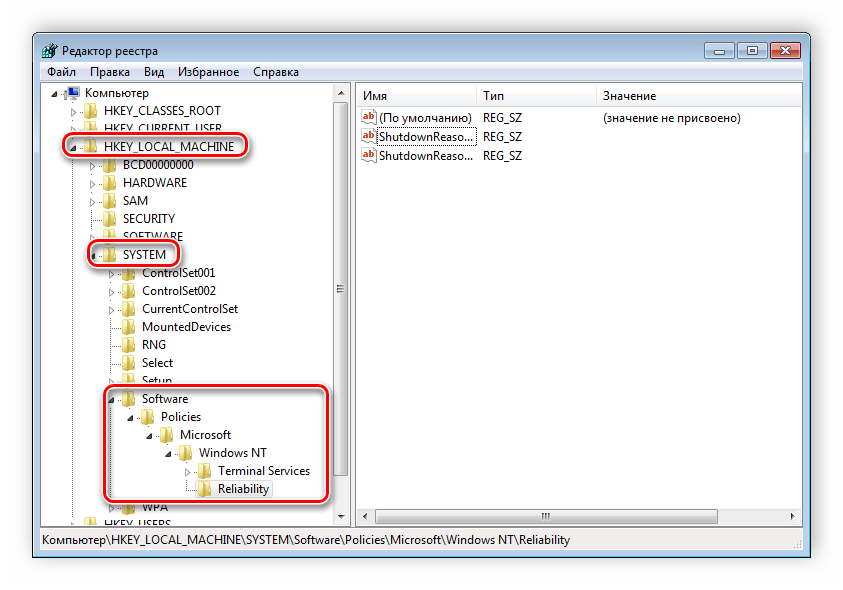

- Найдите HKEY_LOCAL_MACHINE\Software\Policies\Microsoft\Windows Defender

- Удалите значение для параметра DisableAntiSpyware.

- Закройте реестр и перезагрузите систему.

Дополнительные сведения по настройкам Защитника в реестре можете почерпнуть здесь: https://support.microsoft.com/ru-ru/kb/927367

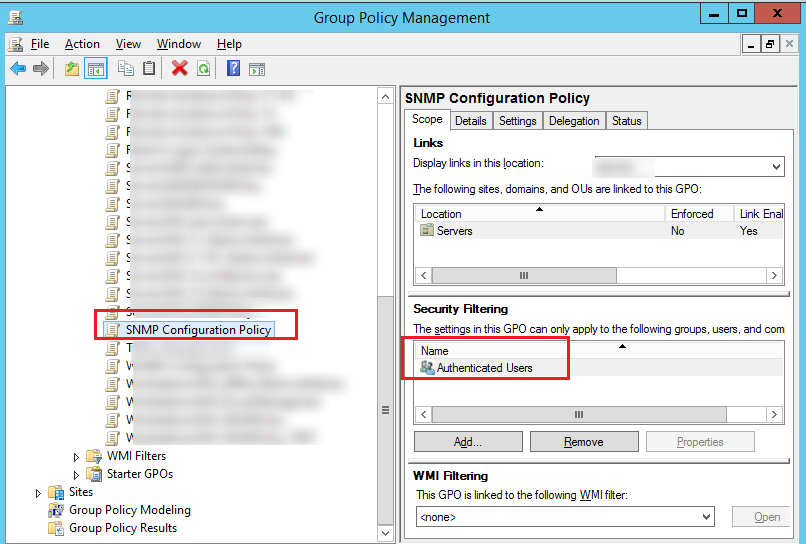

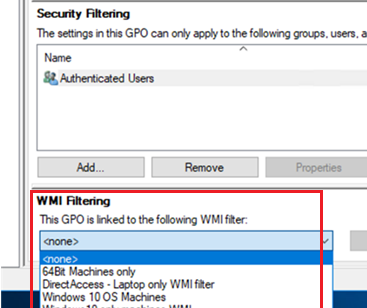

Фильтрация безопасности в GPO

Проверьте настройки Security Filtering («фильтрации безопасности») в своей политике. По умолчанию для всех новых объектов GPO в домене включены разрешения для группы Authenticated Users («Прошедшие проверку»). В эту группу входят все пользователи и компьютеры в домене. Это означает, что политика будет применяться ко всем пользователям и компьютерам в пределах её области действия.

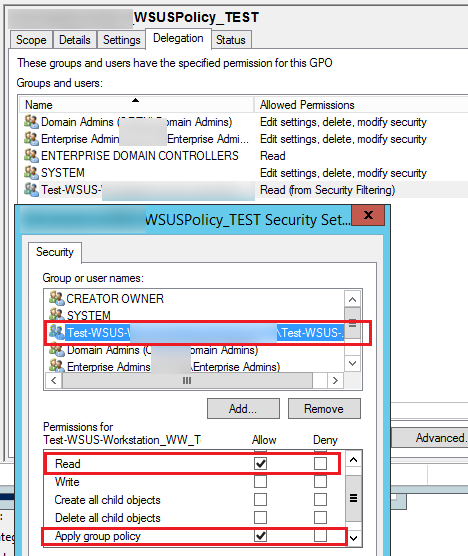

Если вы хотите изменить фильтрацию безопасности, чтобы применить политику только к членам определённой группы безопасности (или определенным пользователям/компьютерам), удалите «Authenticated Users» из списка фильтрации безопасности и убедитесь, что целевой объект (пользователь или компьютер) добавлен в нужную вам группу AD. Также убедитесь, что группа, которую вы добавили в фильтр безопасности, имеет разрешения Read и Apply group policy с установленным флажком Allow («Разрешить») в GPO → Delegation → кнопка Advanced (GPO → Делегирование → кнопка «Дополнительно»).

Если вы используете нестандартные фильтры безопасности GPO, убедитесь, что нет явного запрета на использование GPO для целевых групп (Deny).

Результирующий набор инструментов политики

Самый простой способ увидеть все параметры групповой политики, которые вы применили к компьютеру или учетной записи пользователя, – использовать инструмент «Результирующий набор политик».

Он не покажет последнюю политику, примененную к вашему компьютеру, – для этого вам нужно будет использовать командную строку, как мы опишем в следующем разделе. Тем не менее, он показывает практически все политики, которые вы настроили для регулярного использования. И предоставляет простой графический интерфейс для просмотра параметров групповой политики, действующих на вашем ПК, независимо от того, входят ли эти параметры в групповую политику или локальную групповую политику.

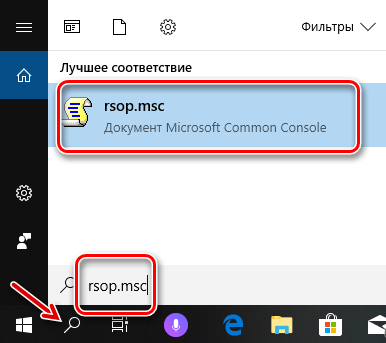

Чтобы открыть инструмент, нажмите «Поиск», введите «rsop.msc» → нажмите на предложенный вариант.

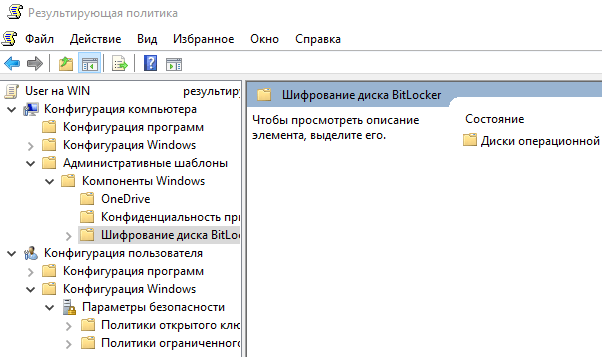

Инструмент «Результирующий набор политик» начнёт сканирование вашей системы на примененные параметры групповой политики.

После того, как сканирование будет выполнено, инструмент покажет вам консоль управления, которая очень похожа на редактор локальной групповой политики, за исключением того, что она отображает только использованные параметры и несколько неустановленных настроек безопасности.

Это позволяет легко просматривать и видеть, какие политики действуют

Обратите внимание, что вы не можете использовать инструмент «Результирующая политика» для изменения этих параметров. Вы можете дважды щелкнуть параметр, чтобы просмотреть детали, но если вы хотите отключить или внести изменения в параметр, вам придется использовать редактор локальных групповых политик

Принцип работы с групповыми политиками

Рассматриваемый в этой статье инструмент позволяет применять множество самых разнообразных параметров. К сожалению, большинство из них понятно только профессионалам, использующим групповые политики в рабочих целях. Однако и обычному пользователю есть что настроить, используя некоторые параметры. Разберем несколько простых примеров.

Изменение окна безопасности Windows

Если в Виндовс 7 зажать сочетание клавиш Ctrl + Alt + Delete, то будет запущено окно безопасности, где осуществляется переход к диспетчеру задач, блокировка ПК, завершение сеанса системы, смена профиля пользователя и пароля.

Каждая команда за исключением «Сменить пользователя» доступна для редактирования путем изменения нескольких параметров. Выполняется это в среде с параметрами или путем изменения реестра. Рассмотрим оба варианта.

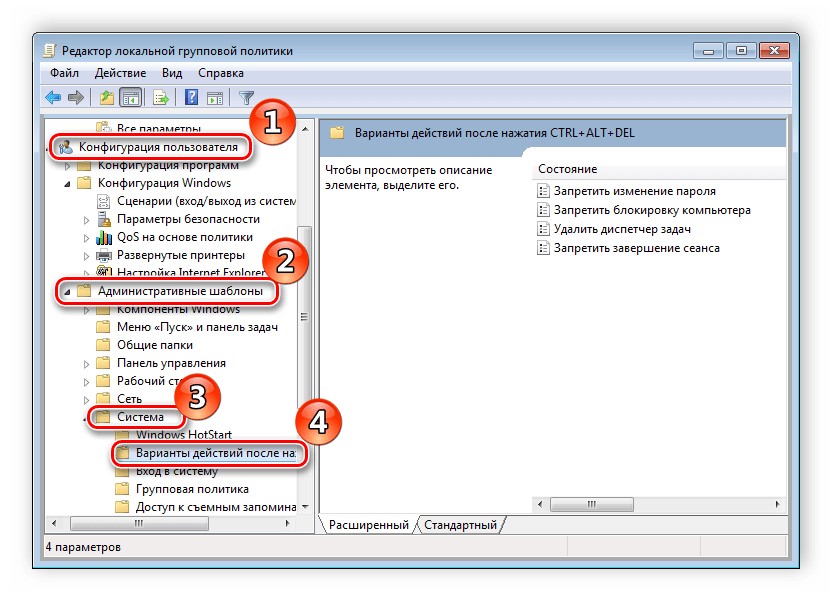

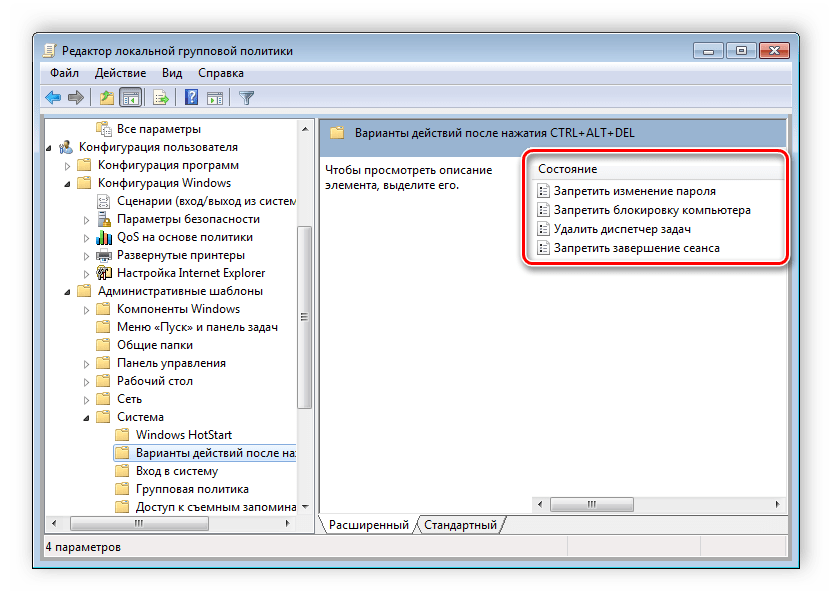

- Откройте редактор.

- Перейдите в папку «Конфигурация пользователя», «Административные шаблоны», «Система» и «Варианты действий после нажатия Ctrl + Alt + Delete».

Откройте любую необходимую политику в окне справа.

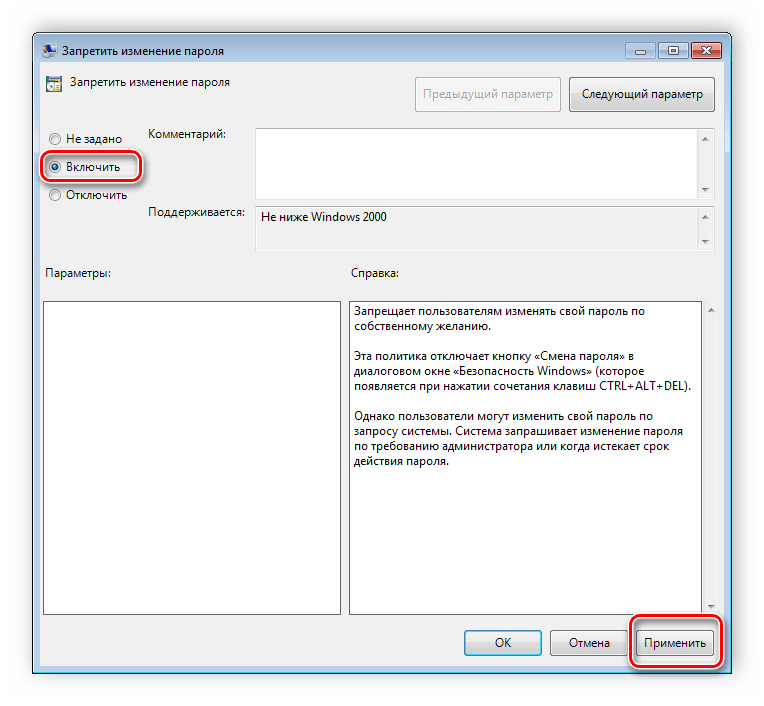

В простом окне управления состоянием параметра поставьте галочку напротив «Включить» и не забудьте применить изменения.

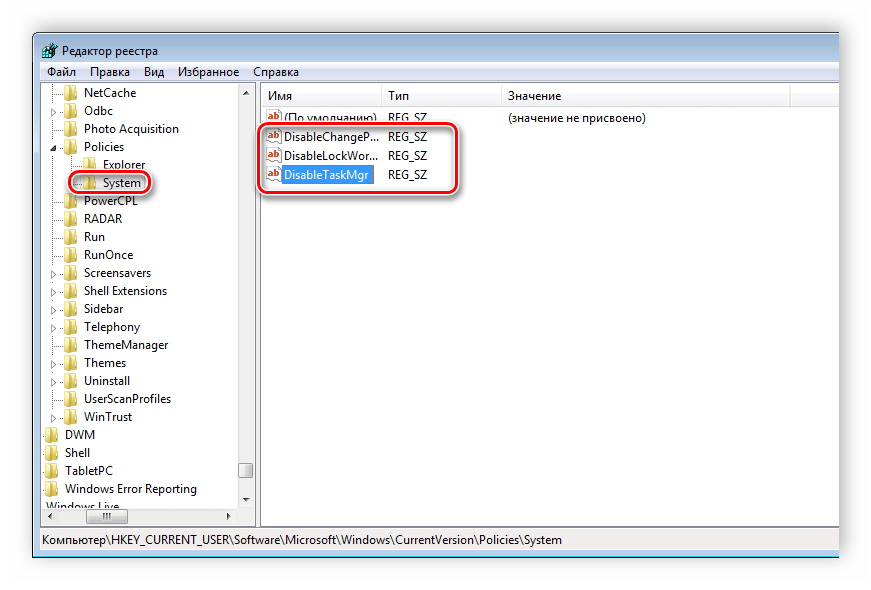

Пользователям, у которых нет редактора политик, все действия нужно будет выполнять через реестр. Давайте рассмотрим все действия пошагово:

- Перейдите к редактированию реестра.

Подробнее: Как открыть редактор реестра в Windows 7

Перейдите к разделу «System». Он находится по этому ключу:

Там вы увидите три строки, отвечающие за появление функций в окне безопасности.

Откройте необходимую строку и поменяйте значение на «1», чтобы активировать параметр.

После сохранения изменений деактивированные параметры больше не будут отображаться в окне безопасности Windows 7.

Изменения панели мест

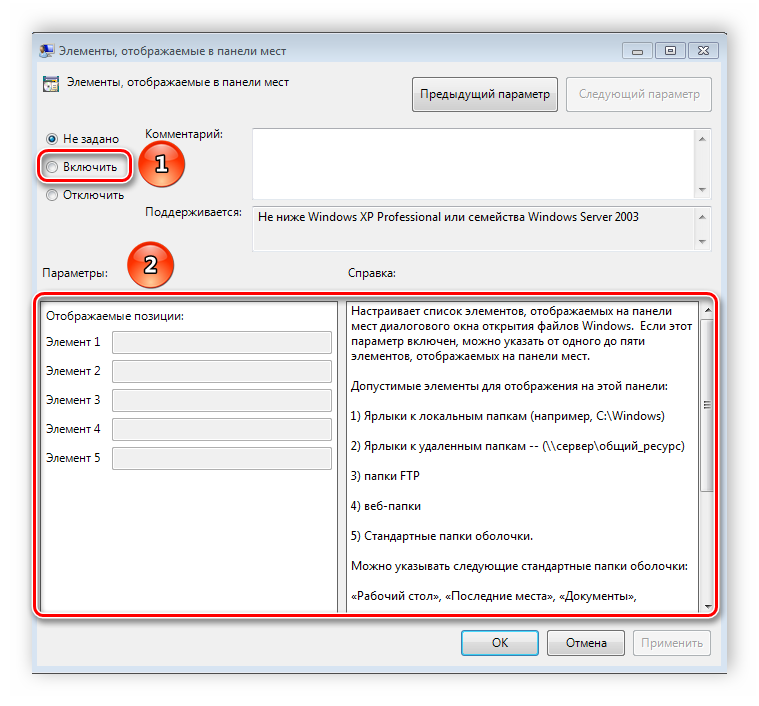

Многие используют диалоговые окна «Сохранить как» или «Открыть как». Слева отображается навигационная панель, включая раздел «Избранное». Данный раздел настраивается стандартными средствами Windows, однако это долго и неудобно. Поэтому лучше воспользоваться групповыми политиками для редактирования отображения значков в данном меню. Редактирование происходит следующим образом:

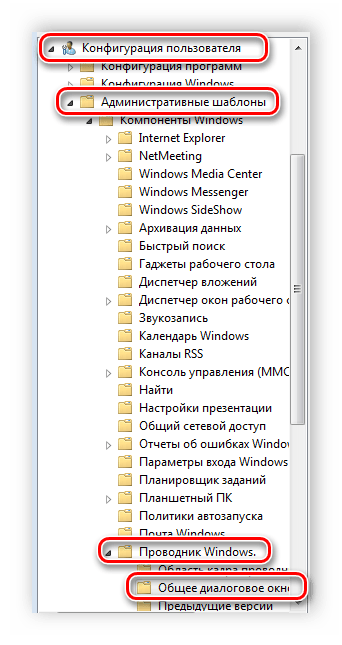

- Перейдите в редактор, выберите «Конфигурация пользователя», перейдите к «Административные шаблоны», «Компоненты Windows», «Проводник» и конечной папкой будет «Общее диалоговое окно открытия файлов».

Здесь вас интересует «Элементы, отображаемые в панели мест».

Поставьте точку напротив «Включить» и добавьте до пяти различных путей сохранения в соответствующие строки. Справа от них отображается инструкция правильного указания путей к локальным или сетевым папкам.

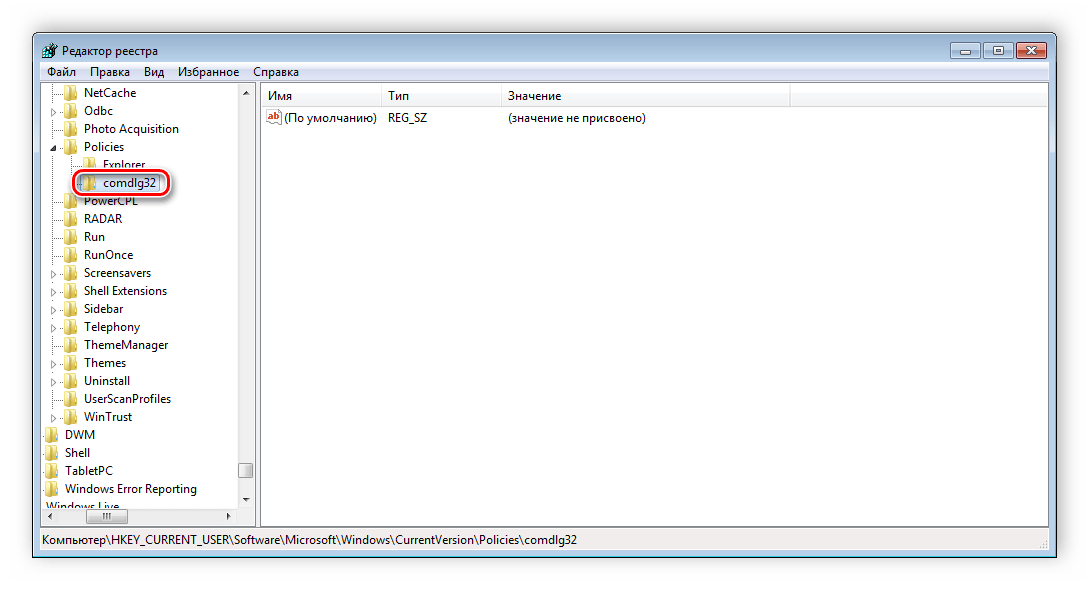

Теперь рассмотрим добавление элементов через реестр для пользователей, у которых отсутствует редактор.

- Перейдите по пути:

Выберите папку «Policies» и сделайте в ней раздел comdlg32.

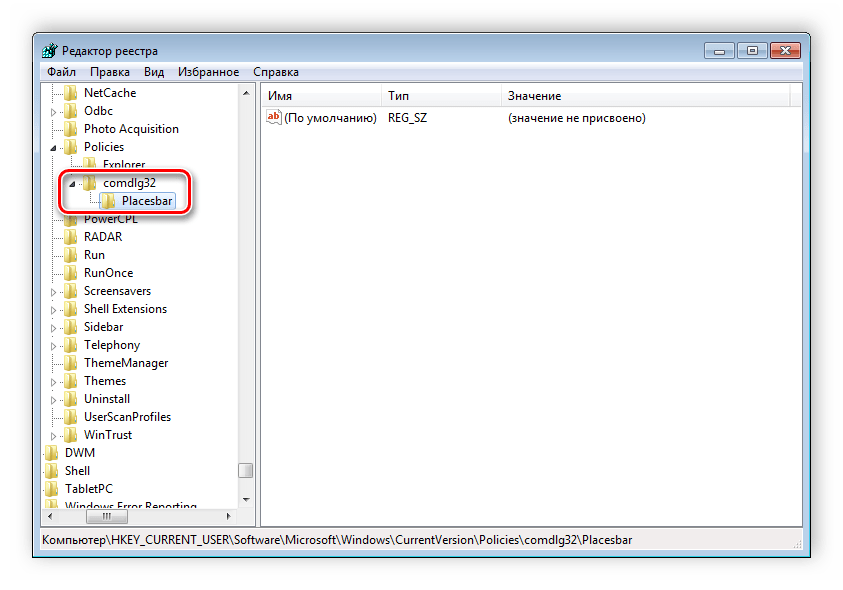

Перейдите в созданный раздел и сделайте внутри него папку Placesbar.

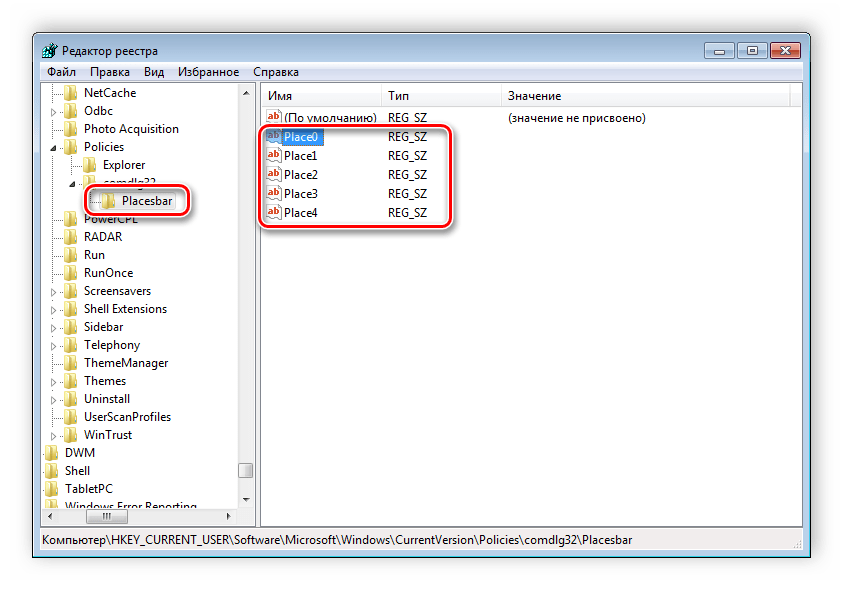

В этом разделе потребуется создать до пяти строковых параметров и назвать их от «Place0» до «Place4».

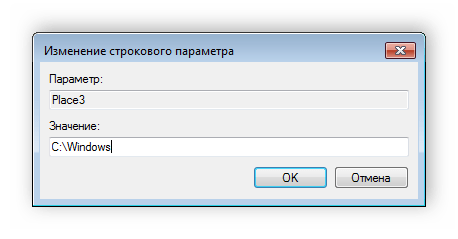

После создания откройте каждый из них и в строку введите необходимый путь к папке.

Слежение за завершением работы компьютера

Когда вы завершаете работу за компьютером, выключение системы происходит без показа дополнительных окон, что позволяет не быстрее выключить ПК. Но иногда требуется узнать почему происходит выключение или перезапуск системы. В этом поможет включение специального диалогового окна. Включается оно с помощью редактора или путем изменения реестра.

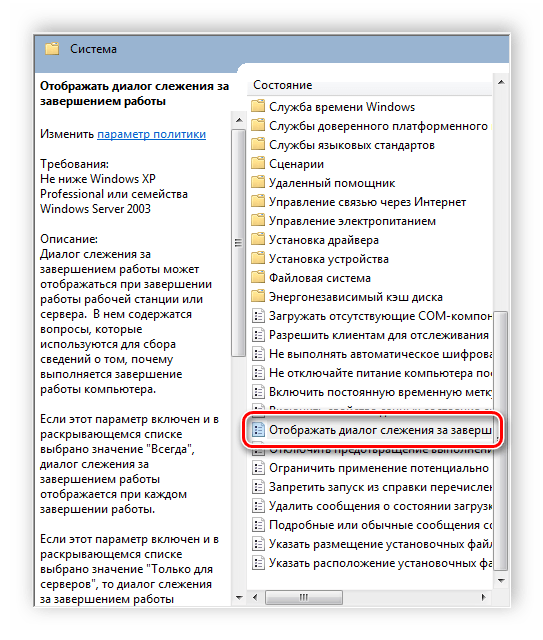

- Откройте редактор и перейдите к «Конфигурация компьютера», «Административные шаблоны», после чего выберите папку «Система».

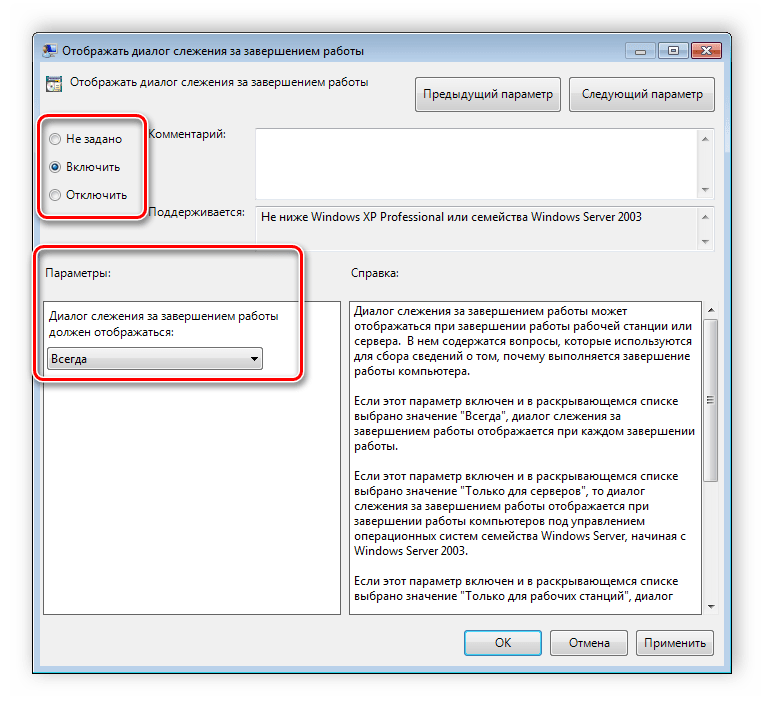

В ней нужно выбрать параметр «Отображать диалог слежения за завершением работы».

Откроется простое окно настройки, где необходимо поставить точку напротив «Включить», при этом в разделе параметры во всплывающем меню необходимо указать «Всегда». После не забудьте применить изменения.

Данная функция включается и через реестр. Вам нужно совершить несколько простых действий:

- Запустите реестр и перейдите по пути:

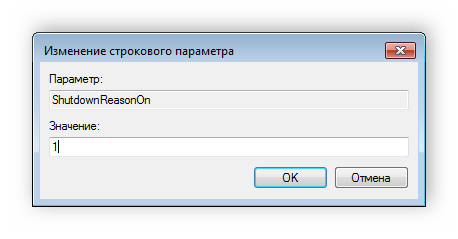

Найдите в разделе две строки: «ShutdownReasonOn» и «ShutdownReasonUI».

Введите в строку с состоянием «1».

В этой статье мы разобрали основные принципы использования групповых политик Виндовс 7, объяснили значимость редактора и сравнили его с реестром. Ряд параметров предоставляет пользователям несколько тысяч различных настроек, позволяющие редактировать некоторые функции пользователей или системы. Работа с параметрами осуществляется по аналогии с приведенными выше примерами.

Опишите, что у вас не получилось.

Наши специалисты постараются ответить максимально быстро.

Просмотр политик из командной строкой

Если вам удобно использовать командную строку, это даёт несколько преимуществ перед использованием инструмента «Результирующая политика». Во-первых, он может отображать каждую последнюю политику, примененную на вашем ПК. Во-вторых, он покажет некоторые дополнительные сведения о безопасности – например, в какие группы безопасности входит пользователь или какие привилегии у них есть.

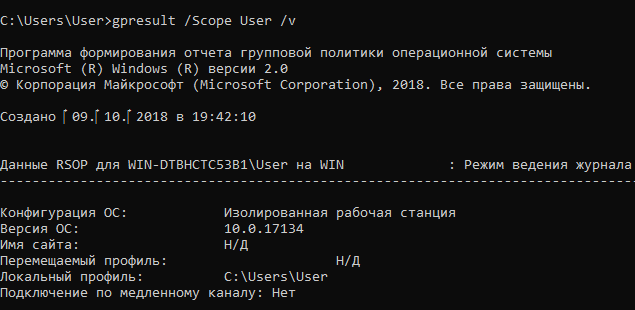

Для этого мы будем использовать команду gpresult. Вы должны указать область для результатов, а допустимые области включают «пользователь» и «компьютер». Это означает, что для просмотра всех политик, действующих для пользователя и компьютера, Вам придется дважды запускать команду.

Чтобы просмотреть все политики, применяемые к учетной записи пользователя, с помощью которой вы в настоящее время вошли в систему, вы должны использовать следующую команду:

Параметр /v в этой команде указывает на подробные результаты, так что вы увидите всё. Прокрутите вниз, и вы увидите раздел с названием «Результирующий набор политик для пользователя», который содержит информацию, которая вам нужна.

Если вы ищете политики, применяемые к вашему компьютеру, всё, что вам нужно сделать, это изменить область действия:

Если вы прокрутите вниз, вы увидите, что теперь есть раздел «Результирующий набор политик для компьютера».

Доступны и другие вещи, которые вы можете сделать с помощью команды gpresult. Например, если вы хотите сохранить отчет, а не просматривать его в командной строке, вы можете отключить параметр /v в любой из этих команд и вместо этого использовать /x (для формата XML) или /h (для формата HTML).

Обновление групповой политики

Сегодня мы предлагаем Вам узнать, как правильно обновлять групповые политики.

Изменения, вносимые в групповую политику, сохраняются немедленно, но применяются позже. Клиентские компьютеры запрашивают параметры политик в следующие моменты:

• при запуске компьютера;

• при регистрации пользователя;

• когда приложение или пользователь явно запросили обновление;

• когда истек заданный интервал обновления групповой политики. Параметры конфигурации компьютера применяются при запуске ОС.

Параметры конфигурации пользователя применяются при входе пользователя в систему.

Поскольку параметры пользователя применяются позже параметров компьютера, по умолчанию приоритет конфигурации пользователя оказывается выше, чем у конфигурации компьютера.

Это означает, что при возникновении конфликта между параметрами компьютера и параметрами пользователя, применены будут параметры пользователя.

После применения параметров политики их обновление производится автоматически, чтобы всегда использовалась текущая версия.

Интервал обновления на контроллере домена по умолчанию равен 5 минутам, на всех остальных компьютерах – 90 минут с получасовой вариацией, чтобы не перегрузить контроллер домена массовыми одновременными клиентскими обращениями.

То есть, по сути, эффективное окно обновления на обычном компьютере (не контроллере домена) составляет от 90 до 120 минут.

Обновляя групповую политику, клиентский компьютер обращается к доступному контроллеру домена из локального сайта.

Если один или несколько объектов политики в домене изменились, контроллер домена предоставляет список всех объектов политики, примененных к данному компьютеру и к зарегистрированному в данный момент пользователю, независимо от того изменились ли номера версий объектов политики из этого списка.

По умолчанию компьютер обрабатывает объекты политики, только если изменился номер версии хотя бы одного объекта. Если изменена хотя бы одна связанная политика, обрабатывать приходится все политики – из-за наследования и взаимозависимостей между политиками.

Важным исключением из этого правила являются параметры безопасности. По умолчанию они обновляются каждые 16 часов (960 минут) независимо от изменений в объектах политики.

К интервалу обновления добавляется случайный 30-минутный сдвиг, чтобы сократить нагрузку на сеть и контроллеры домена (в результате эффективное окно обновления составляет от 960 до 990 минут).

Кроме того, если клиентский компьютер обнаруживает, что скорость сетевого подключения невысока, он уведомляет об этом контроллер домена, и по сети передаются только параметры безопасности и административные шаблоны. Соответственно, по умолчанию и применяются в медленной сети только они. При помощи политики способ использования медленной сети можно изменить.

Следите за соответствием между интервалом обновления и реальной частотой внесения изменений в политики. Если политика изменяется редко, окно обновления стоит увеличить, чтобы сократить нагрузку на ресурсы.

Интервал обновления задается отдельно для каждого объекта политики. Чтобы задать интервал обновления на контроллере домена, выполните следующие действия:

1. В GPMC щелкните правой кнопкой объект групповой политики, который хотите отредактировать, и выберите команду Изменить (Edit). Этот GPO должен быть связан с контейнером, содержащим объекты контроллеров домена.

2. Дважды щелкните политику Интервал обновления групповой политики для контроллеров домена (Group Policy Refresh Interval For Domain Controllers) в узле Конфигурация компьютера\Административные шаблоны\Система\Групповая политика (Computer Configuration\Administrative TempIates\System\Group Policy). Откроется диалоговое окно свойств политики.

3. Установите переключатель Включен (Enabled). Задайте базовый интервал обновления в первом счетчике Минуты (Minutes). Обычно его значение заключено между 5 и 59 минутами.

4. Во втором счетчике Минуты (Minutes) задайте минимальную и максимальную величину вариации интервала обновления. Вариация, по сути, создает окно обновления, позволяющее сократить нагрузку на сервер от одновременных клиентских обращений. Щелкните ОК.

Предлагаю Вам хорошее решение для Вашего будущего – Недвижимость в Чувашской республике из рук в руки в Мариинском Посаде. Вложение средств в недвижимость было и остаётся довольно привлекательным. Если не собираетесь жить в купленной квартире, или купленном доме – то недвижимость всегда можно выгодно сдать.

Фильтрация GPO WMI

В объекте групповой политики можно использовать специальные фильтры WMI. Таким образом, вы можете применить политику к своим компьютерам на основе некоторого запроса WMI. Например, вы можете создать фильтр WMI GPO для применения политики только к компьютерам с определённой версией Windows, к компьютерам в определённой IP-подсети, только к ноутбукам и так далее.

При использовании фильтрации WMI групповой политики убедитесь, что ваш запрос WMI верен. Он должен выбирать только те системы, которые вам нужны, и ни один целевой компьютер не исключается. Вы можете протестировать свой WMI-фильтр на компьютерах с помощью PowerShell:

gwmi -Query 'select * from Win32_OperatingSystem where Version like "10.%" and ProductType="1"'

Если запрос возвращает какие-либо данные, то к этому компьютеру будет применён фильтр WMI.

Psexec против invoke-gpupdate

Основным недостатком метода PsExec является то, что он относительно медленный. Это может занять от 3 до 4 секунд на компьютер, а для компьютеров, которые не подключены к сети, это может занять еще больше времени. PsExec иногда даже зависал во время моих тестов.

Разрешение входящих подключений через порт 445 является угрозой безопасности. Компьютерные черви могут использовать этот порт, а хакеры могут делать много неприятных вещей с помощью PsExec. Открытие порта планировщика заданий для Invoke-GPUpdate также проблематично, но я думаю, что порт 445 более популярен среди программистов вредоносных программ.

Таким образом, в большинстве сценариев Invoke-GPUpdate является лучшим вариантом. Однако, если вы все равно открыли порт 445 по другим причинам и не хотите открывать порты Invoke-GPUpdate, вы можете предпочесть PsExec для принудительного обновления групповой политики.

Automatically reboot or logoff after GPUpdate

Not all policy changes are applied immidiately. Due to Fast Boot, for example, are some settings only applied when the users logs in on the computer. Some settings even require a reboot to be applied.

With the use of the or switch, we can let gpupdate figure out if a logoff or reboot is necessary. To be clear, if you run gpupdate /boot, then the computer will only reboot if a policy change requires it. Otherwise, the policy will be applied immediately without the reboot.

- GPUpdate /logoff is needed for example after policy changes in the Active Directory like folder redirections or printers. Changes in the AD are only applied when the user logs in on the computer.

- GPUpdate /boot is for example needed when you create Software Distribution changes.

Сжатие баз данных 1С:Предприятие в MS SQL Server Промо

Тема сжатия баз данных 1С в настоящий момент довольно часто обсуждается. Достоинства сжатия известны – уменьшение размера базы данных, уменьшение нагрузки на дисковую подсистему и некоторое ускорение выполнения тяжелых операций чтения/записи. Из недостатков – небольшое увеличение нагрузки на процессоры сервера СУБД за счет расхода ресурсов на компрессию/декомпрессию данных. Но при использовании в качестве MSSQL и DB2 (за Oracle и PostgreSQL не скажу, т.к. не знаю) есть один «подводный камень» — при выполнении реструктуризации происходит декомпрессия новых таблиц и индексов. Происходить это может как при выполнении обновления конфигурации с изменением структуры метаданных, так и при выполнении тестирования и исправления ИБ (реиндексация пересоздает только индексы, а реструктуризация – и таблицы, и индексы). «Проблема» кроется в том, что признак сжатия устанавливается индивидуально для каждой таблицы и индекса.