Private lte: что важно знать о выделенных сетях

Содержание:

VPN-сервер: что это и как работает?

VPN-сервер является физическим или виртуальным устройством, с помощью которого VPN-сервис может предоставлять соответствующие услуги. Для этого инсталлируется программа на сервере.

С помощью технологии шифрования в рамках использования VPN провайдер и внешние пользователи Интернета не смогут увидеть, какие сайты вами посещались, на какие веб-ресурсы вы заходили. Также не будет отображаться реальный IP, который будет заменен на адрес той страны, к которой происходит подключение через сервер VPN.

С помощью виртуальной сети обеспечивается свобода общения и вы защищаете все свои персональные данные.

Что такое VPN для чайников?

С помощью VPN создаются условия для безопасного и анонимного Интернет-серфинга каждому пользователю. Когда вы просто заходите в Интернет с ПК или мобильного устройства (а услуга может предоставляться через кабель, подключенный непосредственно к компьютеру, или через Wi-Fi роутер), то считывается ваш IP и некоторые другие данные, идентифицирующие вас как определенного пользователя. Если использовать VPN, например, установить его для роутера или скачать приложение для Google Chrome, тогда вы будете заходить в сеть скрытно, никто не сможет увидеть ваш адрес и личные данные.

IP-адреса

Можно назначить следующие типы IP-адресов для сетевого интерфейса в Azure.

- Общедоступные IP-адреса, которые используются для входящего и исходящего подключения без преобразования сетевых адресов (NAT) к Интернету и другим ресурсам Azure, не подключенным к виртуальной сети. Для сетевого интерфейса общедоступные IP-адреса назначать необязательно. За общедоступные IP-адреса взимается номинальная плата. В рамках подписки их использование ограничено.

- Частные IP-адреса, которые применяются для обмена данными с преобразованием сетевых адресов (NAT) в виртуальной сети, локальной сети и Интернете. Для виртуальной машины должен быть назначен хотя бы один частный IP-адрес. Дополнительные сведения о преобразовании сетевых адресов см. в статье Общие сведения об исходящих подключениях в Azure.

Можно назначить общедоступные IP-адреса для следующих объектов.

- Виртуальные машины

- Общедоступные подсистемы балансировки нагрузки

Можно назначить частные IP-адреса для следующих объектов.

- Виртуальные машины

- Внутренние подсистемы балансировки нагрузки

IP-адреса для виртуальной машины можно назначить с помощью сетевого интерфейса.

Существует два способа назначения IP-адреса для ресурса: динамический и статический. По умолчанию Azure предоставляет IP-адреса динамически. IP-адрес не назначается при создании. Вместо этого IP-адрес предоставляется при создании виртуальной машины или запуске остановленной виртуальной машины. Если остановить или удалить виртуальную машину, IP-адрес освобождается.

Чтобы IP-адрес виртуальной машины не изменялся, вы можете явным образом задать статический способ выделения. В рамках этого способа IP-адрес назначается немедленно, Он освобождается, только когда виртуальную машину удаляют или задают динамический способ выделения.

В таблице ниже перечислены методы создания IP-адреса.

| Метод | Описание |

|---|---|

| Портал Azure | По умолчанию общедоступные IP-адреса являются динамическими. IP-адрес может измениться при остановке или удалении виртуальной машины. Чтобы общедоступный IP-адрес виртуальной машины не изменялся, необходимо создать статический общедоступный IP-адрес. По умолчанию при создании виртуальной машины на портале сетевому интерфейсу назначается динамический частный IP-адрес. После создания виртуальной машины его можно изменить на статический. |

| Azure PowerShell | Используйте командлет New-AzPublicIpAddress с параметром . Укажите для этого параметра значение Dynamic или Static. |

| Azure CLI | Используйте командлет az network public-ip create с параметром . Укажите для этого параметра значение Dynamic или Static. |

| Шаблон | Дополнительные сведения о развертывании общедоступного IP-адреса с использованием шаблона см. в статье Сетевой интерфейс в виртуальной сети с общедоступным IP-адресом. |

После создания общедоступного IP-адреса его можно связать с виртуальной машиной, присвоив его сетевому интерфейсу.

Примечание

Azure предоставляет IP-адрес исходящего трафика по умолчанию для виртуальных машин Azure, которым не назначен общедоступный IP-адрес или которые находятся в серверном пуле внутреннего Azure Load Balancer цен. категории «Базовый». Механизм IP-адреса исходящего трафика по умолчанию предоставляет исходящий IP-адрес, который нельзя настроить.

Дополнительные сведения об исходящем доступе по умолчанию см. в статье Исходящий доступ по умолчанию в Azure.

IP-адрес исходящего трафика по умолчанию отключается, когда виртуальной машине назначается общедоступный IP-адрес или виртуальная машина помещается в серверный пул Azure Load Balancer цен. категории «Стандартный» с правилами для исходящего трафика или без них. Если ресурс шлюза виртуальной сети Azure NAT назначен подсети виртуальной машины, IP-адрес исходящего трафика по умолчанию отключен.

В виртуальных машинах, созданных с помощью масштабируемых наборов виртуальных машин в режиме гибкой оркестрации, исходящий доступ по умолчанию не предусмотрен.

Дополнительные сведения об исходящих подключениях в Azure см. в статье Использование преобразования исходных сетевых адресов (SNAT) для исходящих подключений.

NAT виртуальной сети

NAT (преобразование сетевых адресов) виртуальной сети упрощает возможность исходящего интернет-подключения для виртуальных сетей. При настройке NAT в подсети все исходящие подключения используют указанные статические общедоступные IP-адреса. Исходящее подключение возможно без подсистемы балансировки нагрузки или общедоступных IP-адресов путем прямого подключения к виртуальным машинам. NAT полностью управляемое и отличается высокой устойчивостью.

Исходящие подключения можно определить для каждой подсети с использованием NAT. У нескольких подсетей в одной виртуальной сети могут быть разные ресурсы NAT. Подсеть настраивается путем указания того, какой ресурс шлюза NAT использовать. Все исходящие потоки UDP и TCP из любого экземпляра виртуальной машины будут использовать NAT.

NAT совместимо с ресурсами общедоступного IP-адреса с SKU «Стандартный», ресурсами префикса общедоступного IP-адреса или их сочетанием. Вы можете использовать префикс общедоступного IP-адреса напрямую или распространять общедоступные IP-адреса префикса по нескольким ресурсам шлюза NAT. NAT будет очищать весь трафик, кроме трафика в диапазоне IP-адресов префикса. Это облегчает работу с любой фильтрацией IP-адресов для развертываний.

Весь исходящий трафик для подсети автоматически обрабатывается NAT без каких-либо пользовательских настроек. Определяемые пользователем маршруты не нужны. У NAT есть приоритет над другими сценариями исходящих подключений, и оно заменяет стандартный адрес назначения в Интернете для подсети.

Виртуальные машины, созданные в гибком наборе масштабируемых наборов виртуальных машин, не имеют исходящего доступа по умолчанию. Виртуальная сеть NAT является рекомендуемым методом исходящего доступа для масштабируемых наборов виртуальных машин в гибком режиме оркестрации.

Дополнительные сведения о ресурсе шлюза NAT и NAT виртуальной сети см. в статье NAT виртуальной сети Azure.

В этой таблице перечислены методы, которые можно использовать для создания ресурса шлюза NAT.

| Метод | Описание |

|---|---|

| Портал Azure | Создает виртуальную сеть, подсеть, общедоступный IP-адрес, шлюз NAT и виртуальную машину для проверки ресурса шлюза NAT. |

| Azure PowerShell | Включает использование командлета New-AzNatGateway для создания ресурса шлюза NAT. Создает виртуальную сеть, подсеть, общедоступный IP-адрес, шлюз NAT и виртуальную машину для проверки ресурса шлюза NAT. |

| Azure CLI | Включает использование команды для создания ресурса шлюза NAT. Создает виртуальную сеть, подсеть, общедоступный IP-адрес, шлюз NAT и виртуальную машину для проверки ресурса шлюза NAT. |

| Шаблон | Создает виртуальную сеть, подсеть, общедоступный IP-адрес и ресурс шлюза NAT. |

Создание VPN-подключения «точка — сеть»

Конфигурация «точка — сеть» (P2S на следующей схеме) позволяет создать безопасное подключение с отдельного клиентского компьютера к виртуальной сети. Подключения типа «точка — сеть» полезны, если требуется подключиться к виртуальной сети из удаленного расположения, например из дома или конференции. Они также полезны при наличии нескольких клиентов, которым требуется подключение к виртуальной сети.

VPN-подключение типа «точка — сеть» инициируется с клиентского компьютера с помощью собственного VPN-клиента Windows. Для проверки подлинности подключений клиентов используются сертификаты.

Для подключений типа «точка — сеть» не требуется VPN-устройство. Они создают VPN-подключение по протоколу SSTP. Подключение типа «точка — сеть» к виртуальной сети можно подключить с помощью различных средств развертывания и моделей развертывания.

- Настройка подключения типа «точка — сеть» к виртуальной сети с помощью портал Azure

- Настройка подключения типа «точка — сеть» к виртуальной сети с помощью портал Azure (классическая модель)

- Настройка подключения типа «точка — сеть» к виртуальной сети с помощью PowerShell

Проверка подключения «точка — сеть»

В статье Устранение неполадок подключения «точка — сеть » в Azure рассматриваются распространенные проблемы с подключением «точка — сеть».

Где и для чего используют частные сети LTE?

За рубежом широко применяются решения pLTE. Например, в порту Роттердама сеть pLTE обеспечивает передачу данных для автономного управления погрузчиками, а в парижском аэропорту «Шарль-де-Голль» служит для внутренних коммуникаций и выгрузки данных полетных датчиков прибывшего самолета. В Дании завод Mercedes-Benz с помощью pLTE удаленно управляет транспортом и некоторыми инструментами, а также анализирует данные о производственных процессах в режиме реального времени. В США такие сети применяются в коммунальном хозяйстве для получения данных с умных счетчиков и датчиков, мониторинга и управления. Подобных примеров немало.

Государственным структурам высокоскоростная закрытая сеть позволяет получать более точную информации о ситуации. В «умных городах» сети pLTE могут связывать множество датчиков и интеллектуальных систем. Private LTE можно выгодно использовать на автономных объектах, таких как месторождения полезных ископаемых. Поэтому востребованность частных сетей LTE будет расти во многих сферах.

Сети pLTE уже применяются в горнодобывающей отрасли, в промышленных и производственных компаниях, в топливно-энергетической сфере, в ЖКХ, в отрасли автоперевозок и здравоохранении, в нефтегазовой, оборонно-промышленной отрасли и логистике. Private LTE может обеспечить работу сотрудников полиции и МЧС — ее можно использовать для связи, видеофиксации и геопозиционирования. Еще одна область применения — безопасность железнодорожных сетей, контроль работы переездов.

Наиболее перспективно использование сетей Private LTE/5G в горнодобывающей промышленности, в энергетике, в сфере общественной безопасности, в портах, в металлургии. В мире большое количество заказчиков Private LTE/5G приходится на отрасль энергетики, государственный сектор и «умные города», транспортную отрасль и производственный сектор. Интерес к частным сетям проявляют практически все отрасли мировой экономики.

По данным опроса ABI Research, проведенного в 2020 г., более 90% руководителей промышленных предприятий анализируют возможности внедрения сетей 4G/5G. При этом 84% рассматривают вопрос развертывания собственных частных сетей 4G/5G.

Что такое VPN

Virtual Private Network (Частная Виртуальная Сеть) — это расширение для публичной сети, позволяющее имитировать еще одну сеть поверх уже существующей, к которой может подключаться ограниченное количество устройств.

Обычно «виртуальное» подключение формируется между локальным компьютером и сервером. После этого подключенные системы получают преимущества приватной сети. Уровень доверия к ней многократно возрастает благодаря используемым механизмам защиты трафика. И это несмотря на низкий уровень доверия к сети, на базе которой строится VPN. После подключения к VPN можно управлять защищенными файлами, доступными только для членов сети, скрывать исходящий трафик и шифровать его.

Основные сценарии использования VPN

- Изначально VPN разрабатывалась для офисов и крупных корпораций, чтобы сотрудники могли подключаться к корпоративной сети и работать удаленно, используя мобильные устройства и домашние компьютеры. Их защищают с помощью технологий туннелинга.

- Потом эти возможности начали использоваться для обхода разного рода блокировок. Например, региональные ограничения от сервисов в духе Pandora, Hulu, Amazon и Tidal. Или блокировки со стороны государства, запрещающие посещать те или иные ресурсы в связи с действующим законодательством.

- Также с помощью VPN строятся защищенные каналы связи между удаленными офисами. Например, если штаб-квартира компании находится в Лондоне, а один из филиалов в Уэльсе, то для их безопасного (защищенного от вмешательства третьих лиц) обмена данными потребуется VPN.

Как включить и пользоваться ВПН на телефоне Андроид, Айфон

Для начала рассмотрим, как подключить на iPhone:

- сначала необходимо перейти в настройки и найти раздел «Основные»;

- из списка выбрать пункт «VPN»;

- опция «Добавить конфигурацию VPN» после активации откроет окно настроек подключения;

- в соответствующих графах указывают данные о сервере, типе подключения и данные доступа;

- Сохранить внесенные изменения можно, воспользовавшись кнопкой «Готово».

Теперь рассмотрим, как активировать на Android:

- открываем «Настройки» и далее «Беспроводные сети»;

- в конце списка активируем значок «Еще» и выбираем пункт «VPN»;

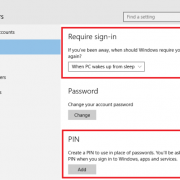

- в функциональном окне выбираем ОК, и система перенаправит нас в настройки соединения. Здесь нужно выбрать PIN-код или пароль для дальнейшей работы, сохранить изменения и нажать «Продолжить»;

- теперь возвращаемся к окну с VPN и заполняем поля с информацией по серверу, протоколу подключения, задаем имя виртуальной сети;

- Теперь задаем пароль и выбираем «Подключиться».

Что делает виртуальная частная сеть?

Такая сеть скрывает интернет-активность от других, и это может сделать ваше местоположение таким, как будто вы находитесь в другом городе или стране

Важно понимать, что VPN способствует конфиденциальности, а не защите. Виртуальная частная сеть призвана обеспечивать анонимность в глобальной паутине

С ее помощью достигается определенная степень секретности за счет шифрования информации, чтобы данные были недоступны рекламодателям или лицам, имеющим плохие намерения, например для кражи личных данных. Но если не использовать хорошее антивирусное программное обеспечение, компьютер по-прежнему будет уязвим для вредоносных программ.

Организации используют VPN для защиты информации, когда сотруднику необходимо подключиться к базе данных компании во время работы дома или в поездках. Этот тип службы создает впечатление, что ПК находится в той же сети, что и серверы компании, и обеспечивает доступ к приложениям и данным, как если бы вы были в офисе.

Многие пользователи полагаются на виртуальную частную сеть для обеспечения безопасности или конфиденциальности. То же шифрование создает скрытность просмотра веб-страниц, когда вы находитесь дома или используете общедоступные сети. Эта служба также может скрыть IP-адрес от веб-сайтов и сохранить в секрете то, что вы делаете в сети, от интернет-провайдера.

При ее использовании создается впечатление, будто вы находитесь в другом месте. Это называется гео-спуфингом и часто выполняется для доступа к библиотеке потокового сервиса, доступной только в определенном регионе. Например, чтобы принимать спортивную онлайн трансляцию, которая обычно недоступна из-за географической блокировки. Чтобы подделать свое местоположение, нужно будет подключиться к VPN-серверу в области, из которой хотите принимать поток, но вам все равно потребуется подписка на сам потоковый сервис

Поэтому важно выяснить, где у провайдера услуги есть серверы, чтобы убедиться, что они могут удовлетворить ваши потребности

Вы также можете использовать виртуальную частную сеть, чтобы обойти фильтры контента, которые некоторые организации, компании или правительства устанавливают для блокировки определенных веб-сайтов. Это может даже ускорить просмотр части страниц и потоковую передачу. Это связано с тем, что провайдеры ограничивают (или замедляют) трафик определенных служб или веб-сайтов.

Регулирование скорости интернета особенно характерно для тех, кто использует торрент-приложения для одноранговых (P2P) загрузок. Виртуальная частная сеть может быть очень полезна в этой ситуации, потому что она скрывает этот трафик от провайдера, который в противном случае может существенно занизить скорость соединения, если обнаружит, что используется большая пропускная способность при легальном обмене большими файлами.

Ограничения приватного просмотра

Приватный просмотр может помочь скрыть ваши цифровые следы, но только в определенной степени. Есть несколько способов получить ваши личные данные, особенно если вы много просматриваете веб-страницы вдали от дома.

Вот три распространенных ограничения приватного просмотра:

Шпионское ПО и кейлоггеры

Приватный просмотр не защитит вас от вредоносных программ, которые уже установлены на вашем компьютере. Самый распространенный тип шпионского ПО обычно устанавливается без вашего ведома. Он может собирать ваши личные данные и даже изменять настройки вашего компьютера без вашего разрешения. Возможно, вы даже установили его сами, думая, что устанавливаете что-то ещё – возможно, бесплатное программное обеспечение или даже то, что вы считали антивирусом.

Один особенно коварный тип шпионского ПО, клавиатурные шпионы, которые записывает каждый вводимый вами символ, будь то сеанс чата, электронное письмо, номер кредитной карты или пароль, которые вы только что набрали при совершении покупки.

Мониторинг внешней сети

Сеанс приватного просмотра не защитит вас от тех, кто следит за вашей активностью извне. Например, даже если вы использовали сеанс приватного просмотра для исследования предстоящего отпуска, когда вы были на работе в рабочее время, ваш сетевой администратор все равно мог видеть, что вы делаете. То же самое происходит, если вы находитесь в школьной сети, в библиотеке и т.д. – ваши запросы сначала направляются через эти сети.

Дома вы тоже не совсем в безопасности. Ваш компьютер подключается к сети через вашего интернет-провайдера, а затем запросы направляются через его сервер на веб-сайт, к которому вы пытаетесь получить доступ. За вами можно следить в обеих этих точках.

Кража данных через публичные сети

Так же, как приватный просмотр не может скрыть ваши следы от сетевых администраторов на работе, он не помешает не очень дружелюбному хакеру по соседству использовать несколько простых приёмов для сбора ваших данных при использовании общедоступного Wi-Fi. Кража данных представляет собой серьёзный риск для любого, кто использует общедоступную сеть для выхода в Интернет.

Есть несколько основных способов, которыми хакеры могут получить ваши данные, когда вы подключаетесь к Интернету: один – это создание собственной сети, которая выглядит законно, а затем запись всего, что вы делаете после подключения. Другой – использование программного обеспечения для «сниффинга», которое извлекает данные во время их передачи к общедоступному маршрутизатору или от него.

Плюсы и минусы

VeePN – отличное решение для пользователя, который хочет просто и быстро обойти блокировки или обеспечить себе анонимность в сети. Простота использования делает его хорошим вариантом даже для неуверенных пользователей. Почему же он так хорош:

- трафик неограничен;

- более 2500 серверов, “раскиданных” по всему миру;

- надежное 256-битное шифрование;

- автоподключение к лучшему по всем параметрам серверу;

- возможность выбрать сервер самостоятельно;

- подключение с помощью всего одного клика;

- никаких логов и журналов – ваша история не сохранится;

- блокировка рекламы и вредоносных сайтов;

- пробная версия (24 часа).

Проблемы при настройке VPN

АлександрМастер по ремонту гаджетовЗадать вопрос

Проблема и решеиеПри работе с программой не предоставляется доступ через VPN.В этом случае нужно убедиться в правильности применяемых настроек, проверить, не изменились ли условия предоставления услуги. Если это не помогает, надо найти более подходящую виртуальную частную сеть.Что делать, если провайдер блокирует использование VPN?Можно попробовать работать с другими VPN, возможно, использование какой-нибудь из них не попадёт под блокировку.

Использование VPN легко доступно и широко распространено. Однако время от времени пользователи могут столкнуться с тем, что сервис стал работать хуже или перестал совсем. Причины возникновения проблем могут быть следующими:

- Если включён доступ через виртуальную частную сеть, но пользователь долгое время не предпринимает никаких действий, сервис может самопроизвольно отключиться. В этом случае нужно произвести подключение повторно.

- Иногда ранее работавшая сеть перестаёт предоставлять доступ. В этом случае лучше всего выбрать другого поставщика услуг. Предоставление такого доступа — это затратное дело, в некоторых случаях поставщик не имеет достаточных средств для оказания бесплатных услуг и он может быть вынужден закрыть дело.

- Изменились параметры доступа, прежние не обеспечивают доступа. Нужно перейти на сайт поставщика и уточнить новые условия работы с ним. Такая ситуация возможна в тех случаях, когда у бизнеса появляется новый владелец.

- Иногда провайдер может блокировать применение таких сетей. Обычно это связано с выполнением решений государственных контролирующих органов. Возможно, поработав с другой виртуальной частной сетью, получится получить анонимный доступ в интернет.

Обычно проблемы с VPN мало зависят от пользователя. Если прежний поставщик услуг не обеспечивает нужное качество доступа, нужно найти более подходящего.

Информация о PPTP

PPTP, что это такое и для чего предназначено?

PPTP, созданный в 1999 году, является одним из старейших протоколов VPN и используется до сих пор. Разработанный Microsoft, он использовался во всех версиях Windows с момента создания Windows 95. Сегодня почти все устройства, настольные и мобильные платформы поддерживают PPTP.

С PPTP туннели VPN поддерживают сетевое соединение, а также шифруют любые данные, которые передаются по этой сети. За прошедшие годы технология продвинулась вперед, PPTP развился в направлении поиска новых способов сбора данных для того, чтобы оставаться по-прежнему передовой разработкой в области шифрования данных.

В конце концов, PPTP наиболее популярен, потому что это самый быстрый, самый распространенный и самый простой протокол VPN для настройки.

- Поддерживаются: Windows, MacOSX, Linux, iOS, Android, DD-WRT, на смартфонах, планшетах и маршрутизаторах.

- Шифрование: MPPE-128 бит

- Скорость: 70 Мбит/с при широкополосном соединении 100 Мбит/с.

- Безопасность: PPTP не является абсолютно безопасным, однако его трудно расшифровать. PPTP хорош для использования в качестве резервной системы безопасности.

Рекомендации

- Мейсон, Эндрю Г. (2002). . Cisco Press. п..

- ^

- ^

- Cisco Systems и др. Справочник по рабочим Интернет-технологиям, третье издание. Cisco Press, 2000, стр. 232.

- Льюис, Марк. Сравнение, проектирование. И развертывание VPN. Cisco Press, 2006 г., стр. 5

- Международный инженерный консорциум. Цифровая абонентская линия 2001. Intl. Инженерный консорциум, 2001, стр. 40.

- RFC , «Требования к узлу IPv6», Э. Янкевич, Дж. Лоуни, Т. Нартен (декабрь 2011 г.)

- ^

- Льюис, Марк (2006). Сравнение, проектирование и развертывание VPN (1-е изд.). Индианаполис, штат Индиана: Cisco Press. С. 5–6. ISBN .

- RFC , Базовая архитектура MPLS IP VPN

- RFC , Э. Чен (сентябрь 2000 г.)

- Ян, Янян (2006). «Правильность и гарантия политики безопасности IPsec / VPN». Журнал высокоскоростных сетей. 15: 275–289. CiteSeerX .

- RFC : Общая инкапсуляция маршрутизации в сетях IPv4. Октябрь 1994 г.

- IETF (1999), RFC , Протокол туннелирования второго уровня «L2TP»

Тестирование скорости VPN-соединения

Тест скорости VPN-соединения нужен, чтобы оценить, насколько снизится пропускная способность сети. Также он позволяет оценить качество соединения. Провести проверку можно следующим образом:

- Узнать скорость интернет-соединения без VPN. Проще всего выяснить это значение с помощью FCC testing. В нем три составляющие: задержка, скорость загрузки и выгрузки.

- Подключиться к VPN-серверу.

- Повторно пройти тест, получив новые значения уже с учетом VPN-соединения.

- Сравнить показатели и узнать разницу.

Финальные цифры продемонстрируют, какая часть скорости теряется. Зная это значение, можно попытаться увеличить скорость VPN-соединения, подобрав другую программу.

Сетевые ограничения

Ограничением традиционных VPN является то, что они являются соединениями точка-точка и не поддерживают широковещательные домены; следовательно, связь, программное обеспечение и сети, основанные на слой 2 и транслировать пакеты, Такие как NetBIOS используется в Сеть Windows, может не поддерживаться полностью, как на локальная сеть. Варианты VPN, такие как Виртуальная частная сеть LAN (VPLS) и протоколы туннелирования уровня 2 предназначены для преодоления этого ограничения.

Тор

Невозможно скрыть Тор использовать из Интернет-провайдеры (ISP) с помощью VPN, поскольку технический анализ показал, что эта цель слишком сложна для практического применения. VPN уязвимы для атаки, которая называется снятием отпечатков пальцев с веб-сайтов.

И провайдер, и администратор локальной сети могут легко проверить, установлены ли соединения с ретранслятором Tor, а не с обычным веб-сервером. Целевой сервер, с которым установился контакт через Tor, может узнать, исходит ли связь от выходного реле Tor, просмотрев общедоступный список известных выходных реле. Например, для этой цели можно использовать инструмент Tor Project Bulk Exit List.