Приступая к работе с клиентом android

Содержание:

Connect to an RD Gateway to access internal assets

A Remote Desktop Gateway (RD Gateway) lets you connect to a remote computer on a corporate network from anywhere on the Internet. You can create and manage your gateways in the preferences of the app or while setting up a new desktop connection.

To set up a new gateway in preferences:

- In the Connection Center, select Preferences > Gateways.

- Select the + button at the bottom of the table Enter the following information:

- Server name – The name of the computer you want to use as a gateway. This can be a Windows computer name, an Internet domain name, or an IP address. You can also add port information to the server name (for example: RDGateway:443 or 10.0.0.1:443).

- User name — The user name and password to be used for the Remote Desktop gateway you are connecting to. You can also select Use connection credentials to use the same user name and password as those used for the remote desktop connection.

#5. Download RealVNC

Install RealVNC For Windows 10

Install RealVNC For Windows 10

RealVNC is remote control software which allows you to view and interact with one computer (the “server”) using a simple program (the “viewer”) on another computer anywhere on the Internet.

The two computers don’t even have to be the same type, so for example you can use VNC to view an office Linux machine on your Windows PC at home.

VNC is freely and publicly available and is in widespread active use by millions throughout industry, academia, and privately.

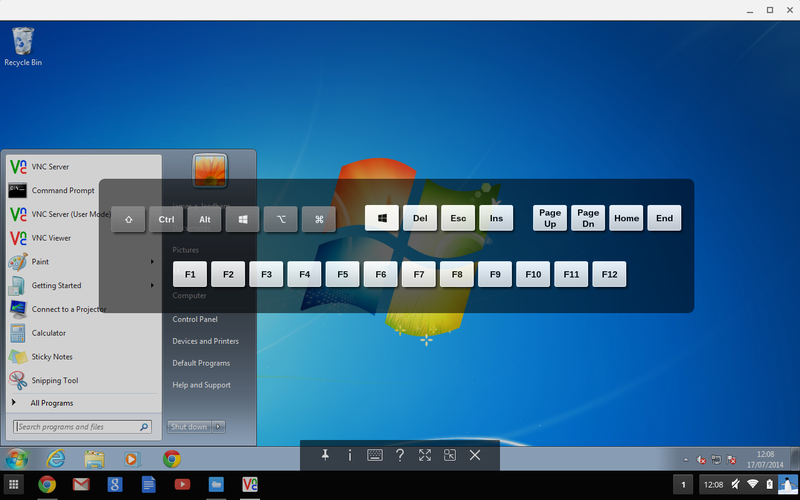

RealVNC Screenshot

Realvnc for windows 10

Realvnc for windows7

Realvnc viewer

Realvnc on windows chrome

Other top 5 lists: Best BitTorrent Apps for Windows, Best iTunes Alternative on Windows 10 & Microsoft Office Alternatives on Windows.

Post Views:

27,488

Pin a connection to your home screen

The Remote Desktop client supports using the Android widget feature to pin connections to your home screen. The widget adding process depends on which type of Android device and Android OS version you’re using.

To add a widget:

- Tap Apps to launch the apps menu.

- Tap Widgets.

- Swipe through the widgets and look for the Remote Desktop icon with the description: Pin Remote Desktop.

- Tap and hold that Remote Desktop widget and move it to the home screen.

- When you release the icon, you’ll see the saved remote desktops. Choose the connection that you want to save to your home screen.

Now you can start the remote desktop connection directly from your home screen by tapping it.

Note

If you rename the desktop connection in the Remote Desktop client, its pinned label won’t update.

Microsoft Remote Desktop для Android и iOS

Чтобы подключится к удаленному рабочему столу с мобильного телефона, потребуется загрузить приложение. Его использование крайне необходимо. Стоит отметить, что схема подсоединения для обеих платформ идентична. Завершив загрузку Remote Desktop для Android или же для iOS, запустите программу. Затем осуществите такие действия:

- Выберете пункт «Добавить», который размещен на главном экране. Если вы используете Айфон или Айпад, дополнительно кликните на опцию, которая называется «Добавить сервер или же ПК».

- Пропишите требуемые параметры, включая название, пароль, имя пользователя и IP-адрес.

- LiveJournal

- Blogger

Выполнение процедуры на Android

После введения данных включить удаленный доступ.

Как включить удалённый рабочий стол RDP

Клиент и сервер присутствуют по умолчанию во всех версиях Windows. Для запуска клиента не требуется дополнительная настройка.

Что касается сервера, то он может быть отключён и/или доступ к порту RDP может быть заблокирован файерволом.

Как включить удалённый рабочий стол на Windows 10 в командной строке

Нажмите Win+r и введите:

SystemPropertiesRemote

В открывшемся окне выберите «Разрешить удалённые подключения к этому компьютеру»:

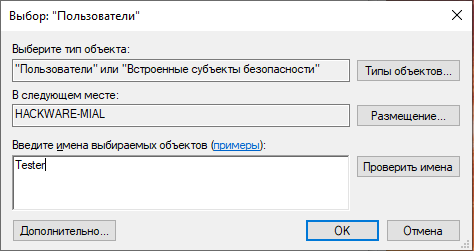

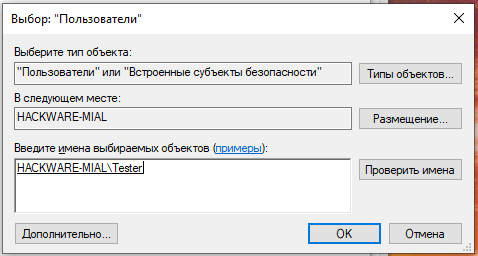

При необходимости добавьте пользователей, которые могут удалённо подключиться, щёлкнув «Выбрать пользователей». Члены группы «Администраторы» получают доступ автоматически:

Чтобы правильно добавить пользователя, введите его имя:

И нажмите кнопку «Проверить имена»:

Команду SystemPropertiesRemote также можно запустить в командной строке, либо в PowerShell.

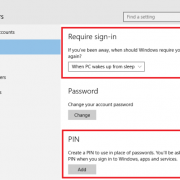

Как включить удалённый рабочий стол на Windows 10 в графическом интерфейсе

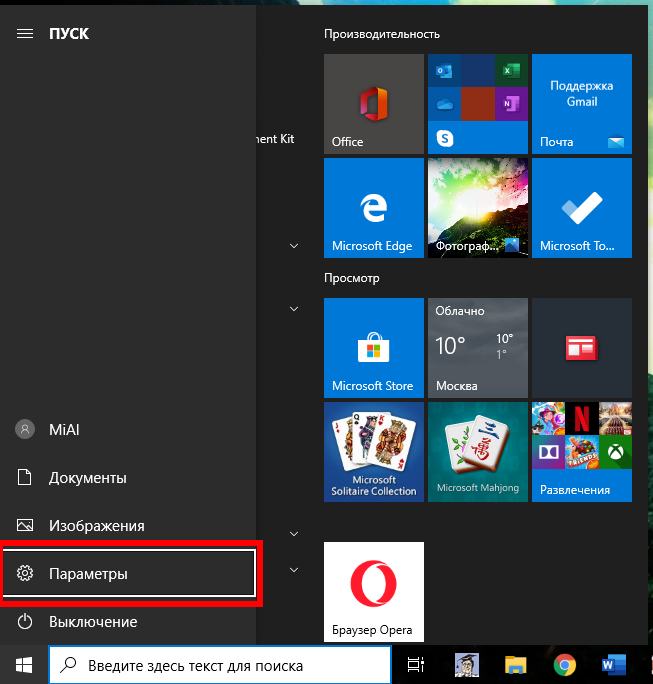

На устройстве, с которого вы собираетесь подключиться, откройте меню Пуск и щёлкните значок Параметры:

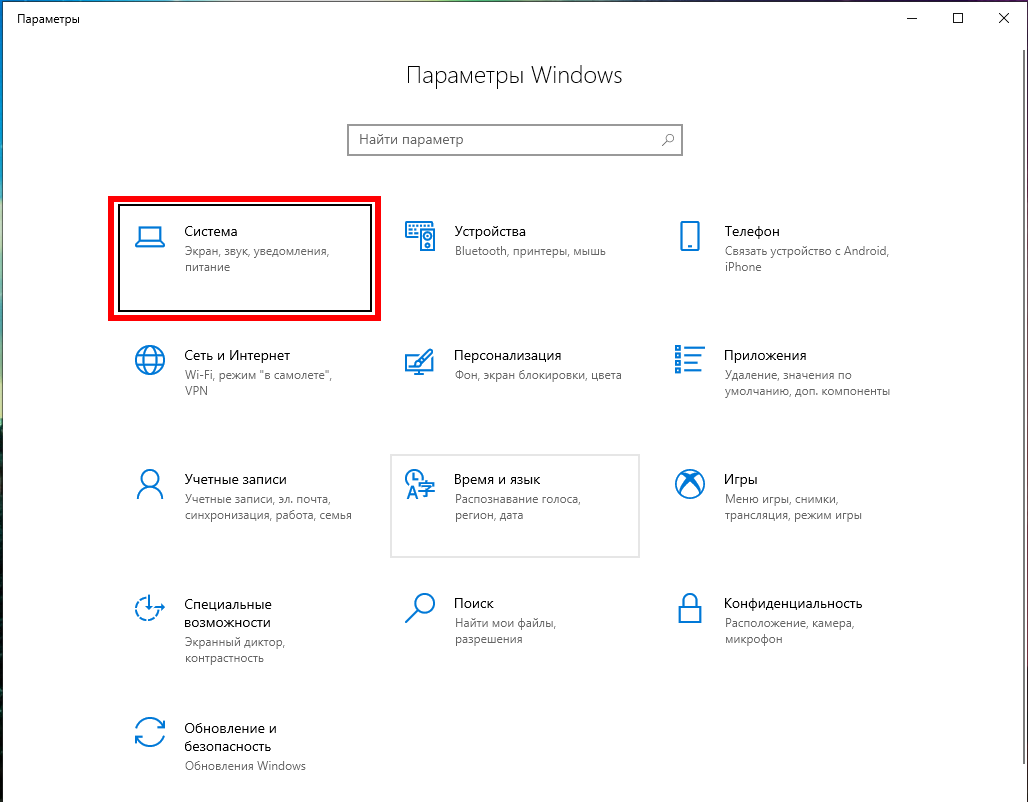

Выберите Система:

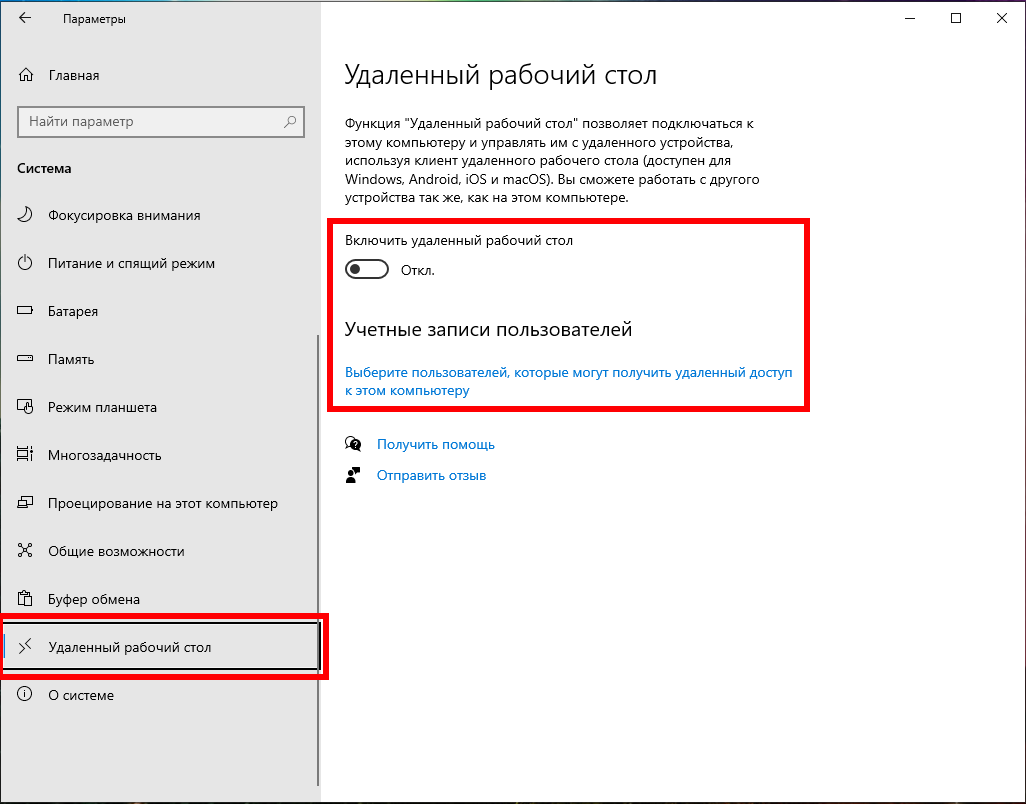

На вкладке «Удалённый рабочий стол» включите соответствующий ползунок. Также вы можете выбрать пользователей, которые могут подключаться удалённо к компьютеру.

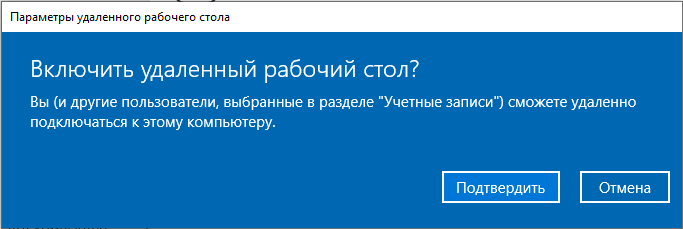

Подтвердите выбранное действие:

Дополнительно вы можете включить настройки:

- Оставлять мой компьютер в режиме бодрствования для соединения, когда он подключён к электросети

- Сделать мой компьютер обнаруживаемым в частных сетях для активации подключения с удалённым доступом

Кликнув «Дополнительные параметры» вы увидите настройки для изменения стандартного порта RDP и других свойств подключения.

Описанные выше способы также будут работать и на Windows Server 2019. В дополнении к ним есть ещё несколько способов включения RDP на Windows Server 2019.

Как включить удалённый рабочий стол на Windows Server 2019 в PowerShell

Разрешение службы удалённых рабочих столов в Windows Server 2019 быстрее сделать в PowerShell, чем в графическом интерфейсе. Для этого параметра мы будем использовать командлет Set-ItemPropery для изменения параметра флага реестра.

Запустите сеанс PowerShell от имени администратора. Для этого нажмите Win+x и выберите Windows PowerShell (администратор):

Затем выполните следующую команду:

Set-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server' -name "fDenyTSConnections" -value 0

Файервол Windows не разрешает удалённые подключения к RDP Нам нужно настроить файервол, чтобы он разрешал удалённые подключения RDP, для этого выполните команду:

Enable-NetFirewallRule -DisplayGroup "Remote Desktop"

Для отключения RDP запустите:

Set-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server' -name "fDenyTSConnections" -value 1

Updates for version 1.2.605

Date published: 01/29/2020

- You can now select which displays to use for desktop connections. To change this setting, right-click the icon of the desktop connection and select Settings.

- Fixed an issue where the connection settings didn’t display the correct available scale factors.

- Fixed an issue where Narrator couldn’t read the dialogue shown while the connection initiated.

- Fixed an issue where the wrong user name displayed when the Azure Active Directory and Active Directory names didn’t match.

- Fixed an issue that made the client stop responding when initiating a connection while not connected to a network.

- Fixed an issue that caused the client to stop responding when attaching a headset.

Обновления для версии 1.2.431

- Теперь доступны версии клиента для 32-разрядной платформы и платформы ARM64.

- Теперь клиент сохраняет любые изменения панели подключения (например, ее расположение, размер и закрепленное состояние) и применяет их в сеансах.

- Обновлены диалоговые окна сведений о шлюзе и состояния подключения.

- Устранена проблема, из-за которой при попытке подключиться после истечения срока действия маркера Azure Active Directory появлялись сразу два запроса учетных данных.

- В Windows 7 теперь правильно запрашиваются учетные данные у пользователей, если у них есть сохраненные учетные данные, а сервер запрещает это.

- Теперь при повторном подключении запрос Azure Active Directory отображается перед окном подключения.

- Элементы, закрепленные на панели задач, теперь обновляются во время обновления веб-канала.

- Улучшена прокрутка с помощью сенсорного ввода в центре подключений.

- Из раскрывающегося меню «Разрешение» удалена пустая строка.

- Удалены ненужные записи из диспетчера учетных данных Windows.

- Теперь при выходе из полноэкранного режима окна сеансов рабочего стола имеют правильный размер.

- Диалоговое окно отключения удаленного приложения RemoteApp теперь отображается на переднем плане при возобновлении сеанса после перехода в спящий режим.

- Устранены проблемы со специальными возможностями, например, при навигации с помощью клавиатуры.

Режим подключений

RDP используют в 3 режимах:

- Подключение через протокол к серверной ОС для настройки или управления. Это связано с тем, что Windows Server поддерживает параллельно два удаленных подключения и один локальный вход, а рабочие станции – только один вариант.

- RDP служит транспортом для соединения с терминальным сервером. Такой режим доступен только для серверных ОС. Количество подключений безлимитное, но потребуется установка сервера лицензий.

- Подключение к рабочей станции. Пользователь, используя RDP, соединяется со своим офисным либо домашним компьютером для дальнейшей работы.

Если требуется установить соединение между ОС семейства Windows и Linux, то для второй используют приложения, которые поддерживают работу с протоколом RDP, например, Remmina, Rdesktop, Vinagre и др.

Сведения о подключении

| Параметры RDP | Описание | Значения | Значение по умолчанию | Поддержка Виртуального рабочего стола Azure |

|---|---|---|---|---|

| full address:s:value | Имя компьютера.Этот параметр указывает имя или IP-адрес удаленного компьютера, к которому необходимо подключиться.Это единственный обязательный параметр в RDP-файле. | Допустимое имя, IPv4- или IPv6-адрес. | Нет | |

| alternate full address:s:value | Указывает альтернативное имя или IP-адрес удаленного компьютера. | Допустимое имя, IPv4- или IPv6-адрес. | Нет | |

| username:s:value | Указывает имя учетной записи пользователя для входа на удаленный компьютер. | Любое допустимое имя пользователя. | Нет | |

| domain:s:value | Указывает имя домена, в котором будет использоваться учетная запись пользователя для входа на удаленный компьютер. | Допустимое доменное имя, например CONTOSO. | Нет | |

| gatewayhostname:s:value | Указывает имя узла шлюза удаленных рабочих столов. | Допустимое имя, IPv4- или IPv6-адрес. | Нет | |

| gatewaycredentialssource:i:value | Задает метод проверки подлинности шлюза удаленных рабочих столов. | — 0: запрашивать ввод пароля (NTLM).— 1: использовать смарт-карту.— 2: использовать учетные данные для выполнившего вход пользователя.— 3: запрашивать ввод своих учетных данных и использование базовой проверки подлинности пользователем.— 4: разрешить пользователю сделать выбор позже.— 5: использовать аутентификацию на основе файлов cookie. | Нет | |

| gatewayprofileusagemethod:i:value | Указывает, следует ли использовать параметры по умолчанию шлюза удаленных рабочих столов. | — 0: использовать режим профиля по умолчанию, как указано администратором.—1: использовать явные параметры, как указано пользователем. | Нет | |

| gatewayusagemethod:i:value | Указывает, в каких случаях следует использовать шлюз удаленных рабочих столов для подключения. | — 0: не использовать шлюз удаленных рабочих столов.— 1: всегда использовать шлюз удаленных рабочих столов— 2: использовать шлюз удаленных рабочих столов, если нельзя установить прямое подключение к узлу сеансов удаленных рабочих столов.— 3: использовать параметры шлюза удаленных рабочих столов по умолчанию.— 4: не использовать шлюз удаленных рабочих столов, обходной шлюз для локальных адресов.Значения 0 или 4 для этого свойства фактически эквивалентны, но выбор значения 4 позволяет выполнять обход локальных адресов. | Нет | |

| promptcredentialonce:i:value | Определяет, сохраняются ли учетные данные пользователя и используются ли для шлюза удаленных рабочих столов и на удаленном компьютере. | — 0: не использовать в удаленном сеансе одни и те же учетные данные.— 1: использовать в удаленном сеансе одни и те же учетные данные. | 1 | Нет |

| authentication level:i:value | Определяет параметры уровня аутентификации на сервере. | — 0: если аутентификация сервера не удалась, подключаться к компьютеру без предупреждения (подключиться и не предупреждать меня).— 1: если аутентификация сервера не удалась, не устанавливать соединение (не подключаться).— 2: если аутентификация сервера не удалась, показать предупреждение и разрешить подключиться или отказаться от подключения (предупредить меня).— 3: требование аутентификации не указано. | 3 | Нет |

| enablecredsspsupport:i:value | Определяет, используется ли клиент для аутентификации поставщика поддержки безопасности учетных данных (CredSSP), если он доступен. | — 0: RDP не будет использовать CredSSP, даже если операционная система поддерживает CredSSP.— 1: RDP будет использовать CredSSP, если операционная система поддерживает CredSSP. | 1 | Да |

| disableconnectionsharing:i:value | Определяет, выполняет ли клиент повторное подключение к какому-либо существующему отключенному сеансу или инициирует новое подключение. | — 0: повторное подключение к любому существующему сеансу.— 1: инициировать новое подключение. | Нет | |

| alternate shell:s:value | Определяет программу, запускаемую автоматически в удаленном сеансе в качестве оболочки вместо Проводника. | Допустимый путь к исполняемому файлу, например C:\ProgramFiles\Office\word.exe. | Да |

The Display

The Remote Desktop Connection Manager display consists of the menu, a tree with groups of servers, a splitter bar, and a client area.

The Menu

There are several top-level menus in RDCMan:

- File — load, save, and close RDCMan file groups

- Edit — add, remove, and edit the properties of servers and groups.

- Session — connect, disconnect and log off sessions

- View — options to control the visibility of the server tree, virtual groups and size of the client area

- Remote Desktops — allows access to the groups and servers in a hierarchical fashion, similar to the server tree; primarily useful when the Server Tree is hidden

- Tools — change application properties

- Help — learn about RDCMan (you probably already found this)

The Tree

Most work, such as adding, removing, and editing servers and groups, can be accomplished via right-clicking on a tree node. Servers and groups can be moved using drag-and-drop.

Keyboard shortcuts:

- Enter: Connect to selected server.

- Shift+Enter: Connect to the selected server using the Connect As feature.

- Delete: Remove selected server or group.

- Shift+Delete: Remove selected server or group without question.

- Alt+Enter: Open properties dialog for selected server or group.

- Tab: If a connected server is selected, give it focus.

Use the menu option to locate the tree at the left or right edge of the window.

The server tree can be docked, auto-hidden, or always hidden via the menu option. When the server tree is not displayed, servers can still be accessed through the Remote Desktops menu. When the tree is auto-hidden, the splitter bar remains visible at the left side of the window. Hovering over it will bring the server tree back into view.

The Client Area

The client area display depends on the node selected in the tree. If a server is selected, the client area shows the remote desktop client for that server. If a group is selected, the client area shows a thumbnail of the servers within that group. The size of the client area can be specified via the View menu, as well as resizing the RDCMan window. Use to prevent the window from being resized by dragging the frame.

Caution: Connected servers can receive focus from keyboard navigation of the thumbnail view. It is not always obvious which server has focus, so be careful. There is a setting to control this: .

Full Screen Mode

To work with a server in full screen mode, select the server to give it focus and press Ctrl+Alt+Break (this key is configurable, see Shortcut Keys.) To leave full screen mode, press Ctrl+Alt+Break again or use the minimize/restore buttons in the connection title bar. Multiple monitors can be spanned if enabled by the monitor spanning option.

Shortcut Keys

You can find the full list of Terminal Services shortcut keys here. Some of these can be configured from the Hot Keys tab.

Как настроить подключение к RDP из Интернета

RDP разрешает любые подключения, будь то из локальной сети или из Интернета. Для подключения из Интернета требуется, чтобы у вашего компьютера был белый IP.

Если же ваш Интернет-провайдер использует , то вам нужно арендовать внешний (белый) IP адрес.

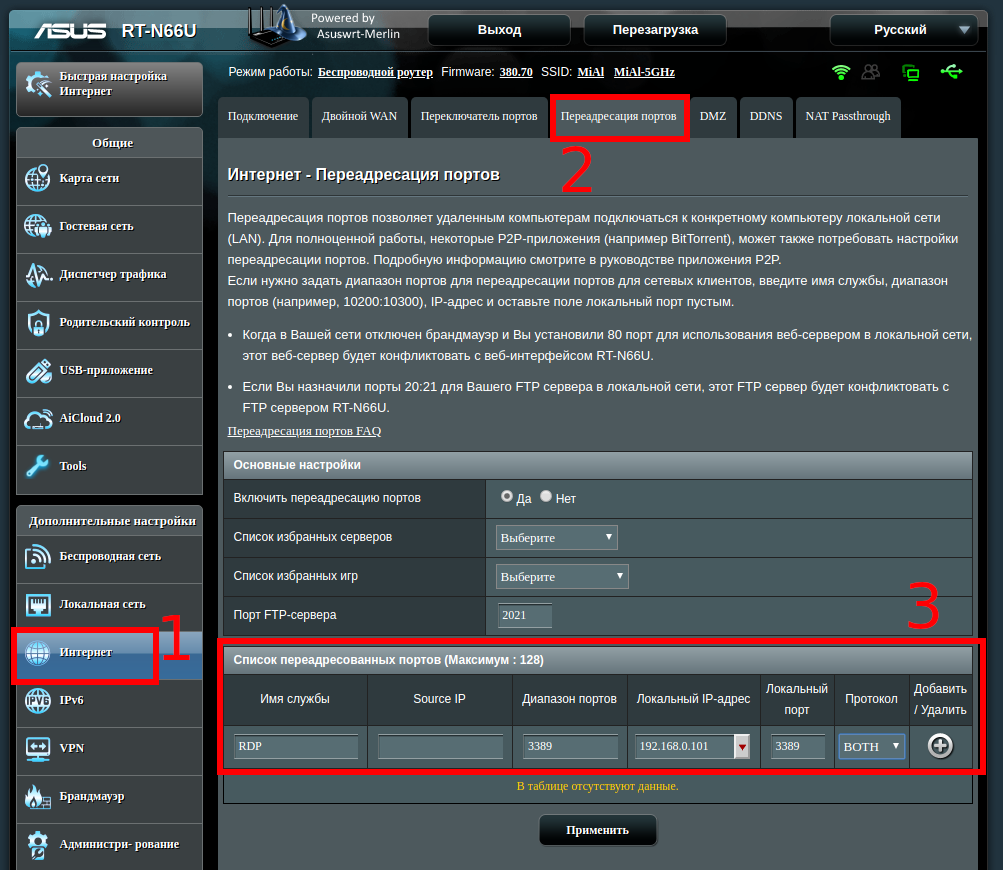

Если вы подключены к роутеру (они тоже всегда используют NAT), то вам нужно настроить проброску (форвардинг, переадресацию) портов следующим образом:

1. Начать нужно с «».

2. Последующие настройки нужно делать в роутере. Поскольку у всех разные модели роутеров, то конкретные действия и названия вкладок в панели администрирования роутеров могут различаться. Главное понять суть и найти соответствующую вкладку в роутере. Помните, что нужно перенаправить порты TCP и UDP с номером 3389.

Перейдите в панель управления роутером. В настройках роутера перейдите в раздел «Интернет» (может называться WAN), затем во вкладку «Переадресация портов» (может называться «Перенаправление портов», «Port Forwarding»):

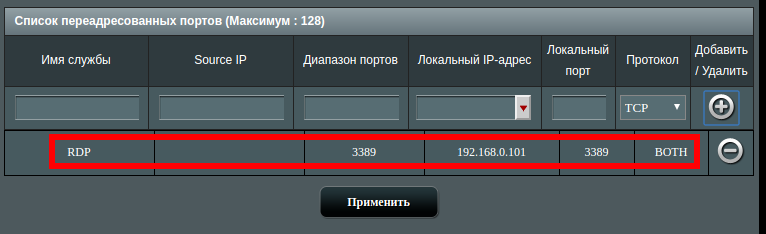

3. Добавьте новое правило:

- Имя службы — введите любое

- Source IP (исходный IP адрес) оставьте пустым

- Диапазон портов — укажите порт 3389

- Локальный IP адрес — укажите IP адрес компьютера Windows, к которому будет выполняться подключение по RDP

- Локальный порт — укажите порт 3389

- Протокол — укажите Both (оба)

4. И нажмите кнопку «Добавить».

5. Сохраните сделанные изменения.

IP адрес компьютера Windows можно посмотреть командой:

ipconfig

Про переадресацию портов, о том, что это такое (на примере веб сервера), дополнительно читайте в статье «Apache Forwarding — проброска портов веб-сервера».

Ещё одним вариантом является использование VPN (виртуальной частной сети), в которой каждому компьютеру присваивается локальный адрес, но сама виртуальная частная сеть включает компьютеры которые могут быть размещены за пределами реальной частной сети. Подробности о VPN смотрите в статье «».

Updates for version 1.2.2687

Date published: 12/02/2021

Download: Windows 64-bit, Windows 32-bit, Windows ARM64

- Improved manual refresh functionality to acquire new user tokens, which ensures the service can accurately update user access to resources.

- Fixed an issue where the service sometimes pasted empty frames when a user tried to copy an image from a remotely running Internet Explorer browser to a locally running Word document.

- Fixed the vulnerability known as CVE-2021-38665.

- Fixed the vulnerability known as CVE-2021-38666.

- Fixed the vulnerability known as CVE-2021-1669.

- Improved client logging, diagnostics, and error classification to help admins troubleshoot connection and feed issues.

- Fixed a usability issue where the Windows Desktop client would sometimes prompt for a password (Azure Active Directory prompt) after the device went into sleep mode.

- Fixed an issue where the client didn’t automatically expand and display interactive sign-in messages set by admins when a user signs in to their virtual machine.

- Fixed a reliability issue that appeared in version 1.2.2686 where the client stopped responding when users tried to launch new connections.

- Updates to Teams for Azure Virtual Desktop, including the following:

- The notification volume level on the client device is now the same as the host device.

- Fixed an issue where the device volume was low in Azure Virtual Desktop sessions

- Fixed a multi-monitor screen sharing issue where screen sharing didn’t appear correctly when moving from one monitor to the other.

- Resolved a black screen issue that caused screen sharing to incorrectly show a black screen sometimes.

- Increased the reliability of the camera stack when resizing the Teams app or turning the camera on or off.

- Fixed a memory leak that caused issues like high memory usage or video freezing when reconnecting with Azure Virtual Desktop.

- Fixed an issue that caused Remote Desktop connections to stop responding.

Подключение к удаленному рабочему столу

Для подключения к VDS с Windows Server используется протокол RDP. Встроенное приложение для его выполнения есть только на Windows. На других ОС для подключения через RDP потребуется установка сторонних приложений.

Подключение по RDP c Windows

Откройте меню «Пуск» и найдите утилиту «Подключение к удаленному рабочему столу». Например, на Виндоус 10 она находится в разделе «Стандартные Windows». Можно также воспользоваться встроенным поиском или утилитой «Выполнить»: нажать на сочетание клавиш Win+R и ввести запрос mstsc.

Введите в окне программы IP-адрес сервера, к которому хотите подключиться. Он указан в письме, которое прислал хостер. Нажмите «Подключить».

Выберите учетную запись для авторизации и введите пароль. Эти данные хостер присылает на почту.

При первом подключении может появиться предупреждение о недостоверном сертификате. Причина такого поведения — шифрование соединения сертификатом, который выдает не авторизованный центр, а сам сервер. Однако это не значит, что у вас есть проблемы с безопасностью. Подключение по RDP зашифровано, так что можете спокойно пропускать предупреждение. Чтобы оно не раздражало, отметьте пункт «Больше не выводить запрос о подключениях к этому компьютеру».

Если нужно перенести небольшое количество файлов, то самый простой способ — использование буфера обмена. Вы копируете файл на локальной машине, затем подключаетесь к удаленному рабочему столу и вставляете файл.

Если нужно перемещать большое количество файлов, то гораздо удобнее подключить диск. На локальном компьютере с Win это делается так:

-

Подключитесь к удаленному рабочему столу с помощью встроенной утилиты.

-

Перейдите на вкладку «Локальные ресурсы».

-

Выберите диски или другие источники.

После выбора локальных источников вы можете получить к ним доступ с удаленного рабочего стола на VDS с Windows Server.

Подключение по RDP c Linux

На Linux нет официального протокола для подключения через RDP к Win-серверу. Однако это не проблема. Установить соединение можно с помощью клиента Remmina.

В качестве примера установим утилиту на Ubuntu. Откройте терминал и выполните следующие команды:

sudo apt-add-repository ppa:remmina-ppa-team/remmina-next // Установка Remmina sudo apt-get update // Установка апдейтов sudo apt-get install remmina remmina-plugin-rdp libfreerdp-plugins-standard // Установка плагина РДП

После установки клиент появится в списке приложений. Найдите его и запустите. Нажмите на плюсик для добавления нового подключения и введите уже знакомые данные: IP-адрес сервера, логин, пароль. Главное — выбрать в строке Protocol значение RDP (Remote Desktop Protocol).

Нажмите на кнопку Save, чтобы сохранить новое подключение. Оно отобразится в списке. Чтобы использовать его, щелкните по нему два раза левой кнопкой.

При первом подключении может появиться предупреждение о недоверенном сертификате безопасности. Ситуация такая же, как в случае с WIndows. Никакой угрозы безопасности нет, поэтому просто игнорируйте предупреждение. Нажмите ОК в появившемся окне.

Подключение с macOS

На macOS для подключения к удаленному рабочему столу на Windows Server используется фирменное приложение Microsoft, которое называется Remote Desktop. Его можно установить из App Store.

-

Запустите программу и нажмите на кнопку New.

-

В Connection name укажите любое имя для подключения — например, VDS Windows.

-

В строке PC name пропишите IP-адрес сервера, к которому вы будете подключаться.

-

В разделе Credentials укажите логин и пароль для подключения к VDS.

После сохранения настроек в списке подключений появится новое соединение. Выделите его и нажмите на кнопку Start или используйте двойной клик.

При первом подключении может появиться предупреждение о недоверенном сертификате. Нажмите на кнопку «Показать сертификат» и отметьте пункт «Всегда доверять». Больше предупреждение не будет появляться. Проблем с безопасностью из-за этого не возникнет.

RDP на Android и iOS

Подключиться к удаленному рабочему столу с Windows Server можно и с мобильного устройства. На Android и iOS для этого используется фирменное приложение Microsoft, которое называется Remote Desktop.

На обеих мобильных системах подключение через RDP настраивается одинаково.

-

Запустите приложение и нажмите на плюс для добавления нового соединения.

-

Выберите тип «Рабочий стол» (Desktop).

-

В поле «Имя ПК» укажите адрес сервера.

-

Впишите имя администратора и пароль.

-

При появлении предупреждения о недоверенном сертификате отметьте пункт «Больше не спрашивать» и нажмите «ОК».

После успешного подключения вы увидите удаленный рабочий стол, размещенный на VDS с Windows Server.

Что такое RDP подключение

RDP подключение позволяет управлять компьютером удалённо. RDP считается так называемым «прикладным протоколом», который основан на TCP. После того, как устанавливается соединение на транспортном уровне, начинается инициализация сессии этого протокола. В рамках такой сессии и происходит передача данных.

После того, как фаза инициализации будет завершена, сервер начинает передавать на компьютер (где установлен RDP-клиент) графический вывод. Затем сервер ожидает, когда к нему поступят входные данные от устройств ввода-вывода (мышь и клавиатура). Если говорить простым языком, то принцип работы RPD выглядит следующим образом: пользователь при помощи мыши и клавиатуры управляет компьютером удалённо.

Сегодня эта технология используется повсеместно. Она нужна, в первую очередь, для того, чтобы управлять компьютерными системами. Также многие наработки этой технологии используются и в робототехнике. Даже простейшая радиоуправляемая игрушка основана на схожем принципе. Человеку, в руках которого находится пульт управления, нужно использовать его, чтобы управлять движением радиоуправляемой игрушки.

Обычно для графического вывода используется копия дисплея, которая может передаваться в качестве изображения. Передача вывода происходит при помощи примитивов.

Для чего используется RDP

Сегодня протокол RDP может применяться в нескольких случаях:

- В целях администрирования.

- В целях получения доступа к любому серверу приложений.

Этот вид соединения применяется любыми операционными системами, которые выпускала компания Microsoft. Обычно все серверные версии ОС от Microsoft могут поддерживать сразу несколько удалённых подключения, а также 1 локальный вход в систему.

Если же речь идёт о клиентской версии Windows, то она может поддерживать исключительно 1 вход. Он может быть как удалённым, так и локальным. Для получения разрешения удалённых подключений нужно включить удалённый доступ к рабочему столу. Это можно сделать прямо в свойствах рабочей станции.

Важно отметить, этот удалённый доступ возможен далеко не всегда. Удалённый доступ функционирует исключительно в версии Windows, которая предназначена для сервера

Ещё одно преимущество в данном случае заключается в том, общее число удалённых подключений не ограничено. С другой стороны, потребуется настройка сервера лицензий, а также его активация. Этот сервер можно установить на любой отдельно взятый сетевой узел, а также — на сервер терминалов.

Некоторые пользователи не понимают, что удалённый доступ к любому серверу может быть обеспечен только в случае установки все необходимых лицензий на сервер лицензий.

Протокол удаленного рабочего стола и его возможности

Данный протокол может использоваться для самых разнообразных задач и целей. В частности, он нужен для:

- Звуковой подсистемы компьютера.

- Поддержки функционирования буфера обмена.

- Последовательного порта.

- Принтера или других аналогичных устройств (сканера, копира и МФУ).

- В целях перенаправления файловой системы.

Как защитить RDP

Настройка безопасности RDP — это один из ключевых вопросов. Именно правильная настройка протокола влияет на то, насколько будет безопасно передавать данные. Это особенно актуально для государственных компьютерных систем, а также различных частных коммерческих компаний, которые хотят иметь надёжную защиту от конкурентов. Сертификат RDP предусматривает использование любого доступного подхода для обеспечения безопасности. Для RDP можно использовать либо встроенную подсистему безопасности, либо же внешнюю подсистему безопасности.

В случае если пользователь выберет встроенную подсистему, все функции по обеспечению безопасности будут реализованы средствами, которые изначально имеются в RDP. Речь идёт о процессах шифрования и аутентификации.

Если же будет выбрана внешняя подсистема безопасности, то пользователю придётся полагаться на надёжность таких внешних модулей, как CredSSP и TLS. Преимущества этого способа обеспечения безопасности заключаются в крайне надёжной аутентификации и эффективном шифровании.

Именно качественное шифрование позволяет защитить свою систему от взлома злоумышленников. Сегодня существует масса вредоносных программ и алгоритмов, которые нужны для взлома. Более того, взлом может совершить не только квалифицированный специалист, но и рядовой пользователь, который приобрёл специальное вредоносное программное обеспечение.

Многих пользователей интересует вопрос о том, какой порт использует RDP (RDP сервер). Стандартный порт — это порт под номером 3389/TCP.

Remote Desktop Web Access

Remote Desktop Web Access (RD Web Access) lets users access desktops and applications through a web portal and launches them through the device’s native Microsoft Remote Desktop client application. You can use the web portal to publish Windows desktops and applications to Windows and non-Windows client devices, and you can also selectively publish desktops or apps to specific users or groups.

RD Web Access needs Internet Information Services (IIS) to work properly. A Hypertext Transfer Protocol Secure (HTTPS) connection provides an encrypted communications channel between the clients and the RD Web server. The RD Web Access virtual machine must be accessible through a public IP address that allows inbound TCP connections to port 443 to allow the tenant’s users to connect from the internet using the HTTPS communications transport protocol.

Matching digital certificates must be installed on the server and clients. For development and testing purposes, this can be a self-generated and self-signed certificate. For a released service, the digital certificate must be obtained from a trusted certification authority. The name of the certificate must match the Fully Qualified Domain Name (FQDN) used to access RD Web Access. Possible FQDNs include the externally facing DNS name for the public IP address and the CNAME DNS record pointing to the public IP address.

For tenants with fewer users, you can reduce costs by combining the RD Web Access and Remote Desktop Gateway workloads into a single virtual machine. You can also add additional RD Web virtual machines to an RD Web Access farm to increase service availability and scale out to more users. In an RD Web Access farm with multiple virtual machines, you’ll have to configure the virtual machines in a load-balanced set.

For more information about how to configure RD Web Access, see the following articles:

- Set up the Remote Desktop web client for your users

- Create and deploy a Remote Desktop Services collection

- Create a Remote Desktop Services collection for desktops and apps to run