Управление дополнительными параметрами центра обновления windows

Содержание:

Ручная загрузка Windows агента обновления из Центра загрузки Майкрософт

Щелкните ссылку на скачивание для версии Windows, чтобы получить последний Windows агент обновления.

Автономные пакеты для Windows 8 и Windows Server 2012

Следующие файлы доступны для скачивания из Центра загрузки Майкрософт.

| Операционная система | Update |

|---|---|

| Все поддерживаемые x86-версии Windows 8 (KB2937636) | Скачайте пакет прямо сейчас. |

| Все поддерживаемые версии Windows 8 x64 (KB2937636) | Скачайте пакет прямо сейчас. |

| Все поддерживаемые версии Windows Server 2012 x64 (KB2937636) | Скачайте пакет прямо сейчас. |

Автономные пакеты для Windows 7 SP1 и Windows Server 2008 R2 SP1

Следующие файлы доступны для скачивания из Windows Update.

| Операционная система | Update |

|---|---|

| Все поддерживаемые x86-версии Windows 7 SP1 | Скачайте пакет прямо сейчас. |

| Все поддерживаемые x64-версии Windows 7 SP1 | Скачайте пакет прямо сейчас. |

| Все поддерживаемые x86-версии Windows Server 2008 R2 SP1 | Скачайте пакет прямо сейчас. |

| Все поддерживаемые x64-версии Windows Server 2008 R2 SP1 | Скачайте пакет прямо сейчас. |

| Все поддерживаемые итаниумные версии Windows Server 2008 R2 SP1 | Скачайте пакет прямо сейчас. |

Примечание

Windows 8.1, Windows RT 8.1 и Windows Server 2012 R2 с обновлением 2919355 уже включают последнюю версию агента обновления Windows обновления.

Why am I offered an older update?

The update that is offered to a device depends on several factors. The following are some of the most common attributes:

- OS Build

- OS Branch

- OS Locale

- OS Architecture

- Device update management configuration

If the update you’re offered isn’t the most current available, it might be because your device is being managed by a WSUS server, and you’re being offered the updates available on that server. It’s also possible, if your device is part of a deployment group, that your admin is intentionally slowing the rollout of updates. Since the deployment is slow and measured to begin with, all devices will not receive the update on the same day.

Использование групповой политики для заполнения кругов развертывания

Консоль администрирования WSUS предоставляет удобный интерфейс для управления исправлениями и обновлениями компонентов Windows10. Если требуется добавить в соответствующий круг развертывания WSUS достаточно много компьютеров, выполнение этой операции вручную с использованием консоли администрирования WSUS может занять много времени. В таких случаях целесообразно использовать для выбора нужных компьютеров групповую политику, которая автоматически добавит их в нужный круг развертывания WSUS в зависимости от их группы безопасности Active Directory. Эта процедура называется указание на стороне клиента. Прежде чем включать в групповой политике указание на стороне клиента необходимо настроить принятие назначений компьютеров в WSUS с помощью групповой политики

Настройка WSUS для указания на стороне клиента с использованием групповой политики

-

Откройте консоль администрирования WSUS и перейдите в раздел Имя_сервера\Параметры, а затем щелкните Компьютеры.

-

В диалоговом окне Компьютеры выберите Использовать групповую политику или параметры реестра на компьютерах, а затем нажмите кнопку ОК.

Примечание

Этот параметр можно задать только по принципу «или— или». Если вы включаете в WSUS использование групповой политики для назначения групп, вы больше не сможете вручную добавлять компьютеры на консоли администрирования WSUS до тех пор, пока не вернете первоначальные настройки.

Подготовив WSUS к указанию на стороне клиента, выполните следующие шаги, чтобы использовать групповую политику для настройки указания на стороне клиента.

Настройка указания на стороне клиента

Совет

При использовании указания на стороне клиента целесообразно присвоить группам безопасности те же имена, что и кругам развертывания. Это упрощает процесс создания политики и позволяет избежать ошибок при добавлении компьютеров в круги.

-

Открытая консоль управления групповой политикой (gpmc.msc).

-

Разверните узел Лес\Домены\ваш_домен.

-

Щелкните правой кнопкой мыши Ваш домен и выберите Создать объект групповой политики в этом домене и связать его.

-

В диалоговом окне Новый объект групповой политики введите WSUS — указание на стороне клиента — Круг 4— широкая группа бизнес-пользователей (имя нового объекта групповой политики).

-

Щелкните правой кнопкой мыши объект групповой политики WSUS — указание на стороне клиента — Круг 4— широкая группа бизнес-пользователей и нажмите Изменить.

-

В редакторе управления групповыми политиками выберите Конфигурация компьютера\Политики\Административные шаблоны\Компоненты Windows\Центр обновления Windows.

-

Щелкните правой кнопкой мыши Включить указание на стороне клиента и выберите Изменить.

-

В диалоговом окне Включение указания на стороне клиента выберите Включить.

-

В поле Имя целевой группы для данного компьютера введите Круг 4— широкая группа бизнес-пользователей. Это имя круга развертывания в WSUS, в который будут добавлены эти компьютеры.

Предупреждение

Имя целевой группы должно соответствовать имени группы компьютера.

- Закройте редактор управления групповыми политиками.

Теперь все готово для развертывания этого объекта групповой политики в соответствующей группе безопасности компьютера для круга развертывания Круг 4— широкая группа бизнес-пользователей.

Указание группы в качестве области действия объекта групповой политики

-

На консоли управления групповыми политиками выберите политику WSUS — указание на стороне клиента — Круг 4— широкая группа бизнес-пользователей.

-

Перейдите на вкладку Область.

-

В разделе Фильтры безопасности удалите группу безопасности по умолчанию ПРОШЕДШИЕ ПРОВЕРКУ, а затем добавьте группу Круг 4— широкая группа бизнес-пользователей.

В следующий раз когда клиенты в группе безопасности Круг 4— широкая группа бизнес-пользователей получат свою политику компьютера и обратятся в WSUS, они будут добавлены в круг развертывания Круг 4— широкая группа бизнес-пользователей.

WSUS Server role description

A WSUS server provides features that you can use to manage and distribute updates through a management console. A WSUS server can also be the update source for other WSUS servers within the organization. The WSUS server that acts as an update source is called an upstream server. In a WSUS implementation, at least one WSUS server on your network must be able to connect to Microsoft Update to get available update information. As an administrator, you can determine — based on network security and configuration — how many other WSUS servers connect directly to Microsoft Update.

Practical applications

Update management is the process of controlling the deployment and maintenance of interim software releases into production environments. It helps you maintain operational efficiency, overcome security vulnerabilities, and maintain the stability of your production environment. If your organization cannot determine and maintain a known level of trust within its operating systems and application software, it might have a number of security vulnerabilities that, if exploited, could lead to a loss of revenue and intellectual property. Minimizing this threat requires you to have properly configured systems, use the latest software, and install the recommended software updates.

The core scenarios where WSUS adds value to your business are:

-

Centralized update management

-

Update management automation

New and changed functionality

Note

Upgrade from any version of Windows Server that supports WSUS 3.2 to Windows Server 2012 R2 requires that you first uninstall WSUS 3.2.

In Windows Server 2012, upgrading from any version of Windows Server with WSUS 3.2 installed is blocked during the installation process if WSUS 3.2 is detected. In that case, you will be prompted to first uninstall Windows Server Update Services prior to upgrading your server.

However, because of changes in this release of Windows Server and Windows Server 2012 R2, when upgrading from any version of Windows Server and WSUS 3.2, the installation is not blocked. Failure to uninstall WSUS 3.2 prior to performing a Windows Server 2012 R2 upgrade will cause the post installation tasks for WSUS in Windows Server 2012 R2 to fail. In this case, the only known corrective measure is to format the hard drive and reinstall Windows Server.

Windows Server Update Services is a built-in server role that includes the following enhancements:

-

Can be added and removed by using the Server Manager

-

Includes Windows PowerShell cmdlets to manage the most important administrative tasks in WSUS

-

Adds SHA256 hash capability for additional security

-

Provides client and server separation: versions of the Windows Update Agent (WUA) can ship independently of WSUS

Using Windows PowerShell to manage WSUS

For system administrators to automate their operations, they need coverage through command-line automation. The main goal is to facilitate WSUS administration by allowing system administrators to automate their day-to-day operations.

What value does this change add?

By exposing core WSUS operations through Windows PowerShell, system administrators can increase productivity, reduce the learning curve for new tools, and reduce errors due to failed expectations resulting from a lack of consistency across similar operations.

What works differently?

In earlier versions of the Windows Server operating system, there were no Windows PowerShell cmdlets, and update management automation was challenging. The Windows PowerShell cmdlets for WSUS operations add flexibility and agility for the system administrator.

Обновления компонентов не предлагаются, в то время как другие обновления

Устройства под управлением Windows 10 версии 1709–Windows 10 версии 1803, которые (включая Центр обновления Windows для бизнеса), могут устанавливать обслуживающие обновления и обновления определений, но никогда не предлагают обновления компонентов.

Проверка windowsUpdate.log выявит следующую ошибку:

Код ошибки 0x80070426 преобразуется в:

Помощник по входу в учетную запись Майкрософт (MSA или wlidsvc) — это служба, о которой идет речь. Служба DCAT Flighting (Идентификатор службы: 855E8A7C-ECB4-4CA3-B045-1DFA50104289) полагается на MSA для получения глобального идентификатора устройства для устройства. Без запуска службы MSA глобальный идентификатор устройства не будет создан и отправлен клиентом, а поиск обновлений компонентов никогда не будет завершен успешно.

Чтобы устранить эту проблему, сбросьте службу к значению MSA StartType по умолчанию — «вручную».

Configure devices for the appropriate service channel

With Windows Update for Business, you can set a device to be on either Windows Insider Preview or the General Availability Channel servicing branch. For more information on this servicing model, see .

Release branch policies

| Policy | Sets registry key under HKLM\Software |

|---|---|

| GPO for Windows 10, version 1607 or later: Computer Configuration > Administrative Templates > Windows Components > Windows Update > Windows Update for Business > Select when feature updates are received | \Policies\Microsoft\Windows\WindowsUpdate\BranchReadinessLevel |

| GPO for Windows 10, version 1511: Computer Configuration > Administrative Templates > Windows Components > Windows Update > Defer Upgrades and Updates | \Policies\Microsoft\Windows\WindowsUpdate\DeferUpgrade |

| MDM for Windows 10, version 1607 or later: ../Vendor/MSFT/Policy/Config/Update/BranchReadinessLevel | \Microsoft\PolicyManager\default\Update\BranchReadinessLevel |

| MDM for Windows 10, version 1511: ../Vendor/MSFT/Policy/Config/Update/RequireDeferUpgrade | \Microsoft\PolicyManager\default\Update\RequireDeferUpgrade |

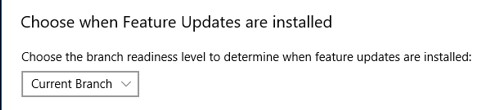

Starting with Windows 10, version 1703, users can configure the branch readiness level for their device by using Settings > Update & security > Windows Update > Advanced options.

Note

Users will not be able to change this setting if it was configured by policy.

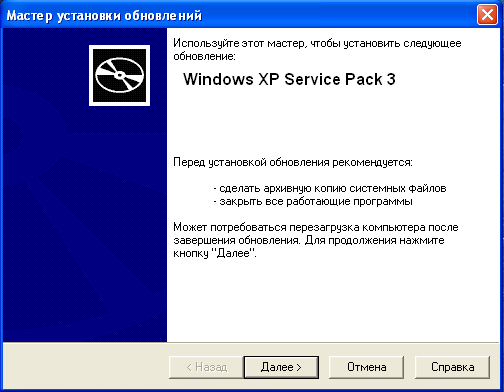

Установка обновления

Откройте загруженный файл.

Обновления для системы безопасности поставляются каждый второй вторник, но могут быть доставлены и в другое время, когда эти обновления критические и необходимы для избежания эпидемий вируса. Центр обновления Windows

можно настроить для автоматической установки обновлений, это гарантирует, что компьютер всегда будет иметь последние обновления и не будет подвержен уязвимости компьютерных червей и других вредоносных программ.

Обновления Office

Microsoft Office Update

существовавший ранее бесплатный интернет-сервис, с помощью которого пользователь мог найти и установить обновления для нужных ему продуктов Office. Этот сервис поддерживал обновления для Office 2000, Office XP, Office 2003, и Office 2007 . 1 августа 2009 года Microsoft отказался от этого сервиса. Теперь пользователи могли загрузить обновления для Office только через Microsoft Update. Однако Microsoft Update не поддерживает Office 2000, и пользователи с Office 2000 больше не имеют способа автоматического обнаружения и установки обновлений

Но это не столь важно для пользователей Office 2000, потому что в любом случае продукт больше не поддерживается и новые обновления не выпускаются. Но, тем не менее, это может вызвать ограничения для тех пользователей, которые хотят снова установить Office 2000

Windows Vista, Windows Server 2008, и Windows 7

В Windows Vista , Windows Server 2008 и Windows 7 больше невозможно использовать обновления через веб-сайт. Вместо этого теперь используются автоматические обновления, которые имеют более широкий функционал. Поддержка Microsoft Update также встроена в систему, но по умолчанию отключена. Новый Windows Update так же может быть настроен на автоматическую загрузку и установку важных

и рекомендуемых

обновлений. В предыдущих версиях Windows такие обновления были доступны только через веб-сайт.

В предыдущих версиях Windows, если обновление требовало перезагрузку, то каждые несколько минут появлялось окно с требованием от пользователя перезагрузить компьютер. Это диалоговое окно было изменено и теперь в нём можно выбрать время (до 4 часов), через которое будет предложена перезагрузка вновь. Новое диалоговое окно отображается так же, как и другие приложения, а не всегда поверх их.

Windows 8\8.1

В Windows 8\8.1 Центр обновления не получил не каких изменений, но помимо панели управления он появился в новой панели «Параметры»

Windows 10

В новой Windows 10 Центр обновления больше не присутствует в панели управления, а присутствует только в панели «Параметры»

Типы обновлений, управляемых Windows для бизнеса

Windows update for Business предоставляет политики управления для нескольких типов обновлений для Windows 10 устройств:

- Обновления функций: Ранее именуемые «обновлениями», обновления функций содержат не только изменения безопасности и качества, но и значительные дополнения и изменения функций. Обновления функций выпускаются, как только они становятся доступными.

- Обновления качества: Обновления качества — это традиционные обновления операционной системы, которые обычно выпускаются во второй вторник каждого месяца (хотя они могут быть выпущены в любое время). К ним относятся обновления для системы безопасности, драйверов и критические обновления. Windows Update for Business также обрабатывает обновления Windows (например, обновления для Microsoft Office или Visual Studio) в качестве обновлений качества. Эти не Windows обновления известны как «Обновления Майкрософт», и вы можете настроить устройства для получения таких обновлений (или нет) вместе с их Windows обновлениями.

- Обновления драйвера: Обновления для драйверов, не в microsoft, которые имеют отношение к вашим устройствам. Обновления драйверов находятся в режиме обновления по умолчанию, но вы можете использовать Windows обновления для бизнес-политик, чтобы отключить их, если вы хотите.

- Обновления продуктовМайкрософт: обновления для других продуктов Майкрософт, например версий Office, установленных с помощью Windows установки (MSI). Версии веб-Office, установленные с помощью click-to-Run, не могут обновляться с помощью Windows обновления для бизнеса. Обновления продукта отключены по умолчанию. Их можно включить с помощью Windows обновления для бизнеса.

Аналогичные проблемы и решения

Дополнительные сведения можно найти на веб-сайтах Майкрософт в следующих разделах.Windows Обновление устранения неполадок

Установка нескольких обновлений с одним перезапуском

Установщик hotfix, включенный с Windows XP и обновлениями Windows 2000 после Пакет обновления 3 (SP3), включает функции поддержки нескольких установок hotfix. Для более ранних версий Windows 2000 года можно скачать средство командной строки с именем «QChain.exe».

Дополнительные сведения об установке нескольких обновлений или нескольких hotfixes без перезапуска компьютера между каждой установкой щелкните следующий номер статьи, чтобы просмотреть статью в базе знаний Майкрософт: Как установить несколько Windows обновлений или hotfixes только с одной перезагрузкой

Ресурсы безопасности Майкрософт

Для последних ресурсов безопасности Майкрософт, таких как средства безопасности, бюллетени безопасности, оповещения о вирусе и общие рекомендации по безопасности, посетите следующий веб-сайт Microsoft:Документы Майкрософт

Дополнительные сведения о средстве анализатора базовой безопасности Майкрософт (MBSA) см. на следующем веб-сайте Майкрософт:Что такое анализатор базовой безопасности Майкрософт и его использование?

Центр загрузки Майкрософт

Дополнительные сведения о том, как скачивать файлы из Центра загрузки Майкрософт, щелкните следующий номер статьи, чтобы просмотреть статью в базе знаний Майкрософт: Получение файлов поддержки Майкрософт из онлайн-служб

Configure when devices receive feature updates

After you configure the servicing branch (Windows Insider Preview or General Availability Channel), you can then define if, and for how long, you would like to defer receiving feature updates following their availability from Microsoft on Windows Update. You can defer receiving these feature updates for a period of up to 365 days from their release by setting the value.

For example, a device on the General Availability Channel with will not install a feature update that is first publicly available on Windows Update in September until 30 days later, in October.

Policy settings for deferring feature updates

| Policy | Sets registry key under HKLM\Software |

|---|---|

| GPO for Windows 10, version 1607 or later: Computer Configuration > Administrative Templates > Windows Components > Windows Update > Windows Update for Business > Select when feature updates are received | \Policies\Microsoft\Windows\WindowsUpdate\DeferFeatureUpdates\Policies\Microsoft\Windows\WindowsUpdate\DeferFeatureUpdatesPeriodInDays |

| GPO for Windows 10, version 1511: Computer Configuration > Administrative Templates > Windows Components > Windows Update > Defer Upgrades and Updates | \Policies\Microsoft\Windows\WindowsUpdate\DeferUpgradePeriod |

| MDM for Windows 10, version 1607 and later: ../Vendor/MSFT/Policy/Config/Update/DeferFeatureUpdatesPeriodInDays | \Microsoft\PolicyManager\default\Update\DeferFeatureUpdatesPeriodInDays |

| MDM for Windows 10, version 1511: ../Vendor/MSFT/Policy/Config/Update/DeferUpgrade | \Microsoft\PolicyManager\default\Update\RequireDeferUpgrade |

Note

If not configured by policy, individual users can defer feature updates by using Settings > Update & security > Windows Update > Advanced options.

Устранение ошибок, найденных в файле журнала CheckSUR

Чтобы вручную устранить ошибки коррупции, которые обнаруживает средство готовности к обновлению системы, но не может исправить, выполните следующие действия:

-

Откройте %SYSTEMROOT%\Logs\CBS\CheckSUR.log.

Примечание

%SYSTEMROOT% — это переменная среды, которая сохраняет папку, Windows установлена. Например, обычно папка %SYSTEMROOT% — это C:\Windows.

-

Определите пакеты, которые средство не может исправить. Например, в файле журнала можно найти следующее:

В этом случае поврежден пакет KB958690.

-

Скачайте пакет из Центра загрузки Майкрософт или каталога обновлений Майкрософт.

-

Скопируйте пакет (.msu) в каталог. По умолчанию этот каталог не существует, и необходимо создать каталог.

-

Перезахоранить средство готовности к обновлению системы.

Подробнее об устранении ошибок в CheckSUR.log см. в журнале CheckSUR.log.

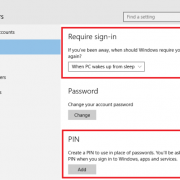

Автоматическое скачивание Windows агента обновления

Чтобы автоматически скачать Windows update Agent, выполните следующие действия:

-

Включаем автоматическое обновление. Следуйте этим шагам, чтобы Windows запущенной версии.

-

Windows 8.1 или Windows 8

- Откройте Windows обновление, пройдите по правому краю экрана (или, если вы используете мышь, указыв на нижний правый угол экрана и подъехав указатель мыши), нажав или щелкнув Параметры, нажав или щелкнув панель управления, а затем нажав или щелкнув Windows Update.

- Нажмите кнопку Нажмите кнопку Изменить параметры.

- В статье Важные обновления выберите установите обновления автоматически.

- В рекомендуемых обновлениях выберите рекомендуемые обновления так же, как я получаю важные обновления, а затем выберите ОК.

-

Windows 7, Windows Vista или Windows XP

Чтобы автоматически включить автоматическое обновление, выберите кнопку Исправление или ссылку, а затем выберите Запустить в диалоговом окне Загрузка представления. Затем выполните действия мастера Fix it.

-

-

Перезапустите службу Windows обновления. Для этого выполните следующие действия:

- Нажмите кнопку Windows Клавиша+R, чтобы открыть поле Run.

- Введите services.msc в поле Run и нажмите кнопку Ввод.

- Щелкните правой кнопкой мыши Windows обновления в консоли управления службами, а затем выберите Стоп. Если вы работаете Windows XP, щелкните правой кнопкой мыши Автоматические обновления, а затем выберите Стоп.

- После Windows обновления щелкните правой кнопкой мыши Windows обновление, а затем выберите Начните. Если вы работаете Windows XP, щелкните правой кнопкой мыши Автоматические обновления, а затем выберите Начните.

-

Дождись Windows обновления, а затем убедитесь, что Windows агент обновления обновляется.

Run Windows Update from PowerShell (Command-line)

There is no official Windows PowerShell module for Windows Update. PSWindowsUpdate is a third-party module that can be used to configure Windows updates in Windows. This module is not installed in Windows by default but you can download it from PowerShell gallery, install and run the module to check for new updates.

Advertisement

There are three steps to running Windows Update through PowerShell. Run the following commands step by step:

Install Module PSWindowsUpdate

This will install the Windows Update module in PowerShell.

Get-WindowsUpdate

This command will check for updates.

Install WindowsUpdate

This command will install the available updates (which were listed in step 2)

The above mentioned command will only install Windows updates. If you want to update other Microsoft products as well, you’ll need to enable the Microsoft Update Service as well. It’s pretty easy to enable it using PowerShell:

If you want to automatically restart your computer after installing all the updates, you can run the following command:

Deploy updates on remote computers

The PowerShell module can also be used to deploy Windows updates on remote computers. There are two commands involved in this process:

1- Create a list of computers and pass the list as a variable string:

2- Now run the following command to start checking for Windows updates on remote computers:

Install specific updates only

If you already know the Article kb no. of the specific update you want to install, you can run the following command:

Replace the KB number with the one you want to install.

What can I do with Windows Update for Business?

Windows Update for Business enables commercial customers to manage which Windows Updates are received when as well as the experience a device has when it receives them.

You can control Windows Update for Business policies by using either Mobile Device Management (MDM) tools such as Microsoft Intune or Group Policy management tools such as local group policy or the Group Policy Management Console (GPMC), as well as a variety of other non-Microsoft management tools. MDMs use Configuration Service Provider (CSP) policies instead of Group Policy. Intune additionally uses Cloud Policies. Not all policies are available in all formats (CSP, Group Policy, or Cloud policy).

Manage deployment of Windows Updates

By using Windows Update for Business, you can control which types of Windows Updates are offered to devices in your ecosystem, when updates are applied, and deployment to devices in your organization in waves.

Manage which updates are offered

Windows Update for Business enables an IT administrator to receive and manage a variety of different types of Windows Updates.

В среде имеется неудачная настройка

В этом примере для групповой политики, заданной через реестр, система настроена на использование WSUS для загрузки обновлений (обратите внимание на вторую строку):

Из журналов Центра обновления Windows:

В вышеуказанном фрагменте журнала видно, что . «*» означает, что с сервера ничего не указано. Таким образом, сканирование происходит, но нет направления для загрузки или установки агента. Таким образом, он просто сканирует обновление и предоставляет результаты.

Как показано в следующих журналах, автоматическое обновление запускает сканирование и не находит для него утвержденных обновлений. Таким образом, сообщается, что обновления для установки или загрузки отсутствуют. Это вызвано неправильной конфигурацией. Сторона WSUS должна утвердить обновления для Центра обновления Windows, чтобы получать обновления и устанавливать их в указанное время в соответствии с политикой. Так как этот сценарий не включает диспетчера конфигураций, невозможно установить неутвержденные обновления. Ожидается, что агент операционной аналитики будет выполнять сканирование и автоматически запускать загрузку и установку, но этого не произойдет с этой конфигурацией.

Types of updates managed by Windows Update for Business

Windows Update for Business provides management policies for several types of updates to Windows 10 devices:

- Feature updates: Previously referred to as «upgrades,» feature updates contain not only security and quality revisions, but also significant feature additions and changes. Feature updates are released as soon as they become available.

- Quality updates: Quality updates are traditional operating system updates, typically released on the second Tuesday of each month (though they can be released at any time). These include security, critical, and driver updates. Windows Update for Business also treats non-Windows updates (such as updates for Microsoft Office or Visual Studio) as quality updates. These non-Windows Updates are known as «Microsoft updates» and you can set devices to receive such updates (or not) along with their Windows updates.

- Driver updates: Updates for non-Microsoft drivers that are relevant to your devices. Driver updates are on by default, but you can use Windows Update for Business policies to turn them off if you prefer.

- Microsoft product updates: Updates for other Microsoft products, such as versions of Office that are installed by using Windows Installer (MSI). Versions of Office that are installed by using Click-to-Run can’t be updated by using Windows Update for Business. Product updates are off by default. You can turn them on by using Windows Update for Business policies.