Hashtab

Содержание:

Выгрузка-загрузка любых данных между похожими конфигурациями (ФАЙЛ, HTTP, COM) ЛЮБЫХ баз 1С 8.1-8.3 с обработкой и поиском данных по произвольным полям поиска Промо

(Топчий Д.Ю.) Представляю Вашему вниманию обработки, которые являются эволюционным развитием способа обмена! Что же Вы получаете? 2 способа обмена объектами – с ОДИНАКОВОЙ структурой и с ОТЛИЧАЮЩЕЙСЯ! Забудьте о том, что не могли ранее перенести данные между базами, из-за того, что изменилась структура объектов в одной из них с обновлением конфигурации – теперь это в прошлом! Теперь не помеха для обмена изменение состава реквизитов объекта (измерений, ресурсов)/состава табличных частей/реквизитов табличных частей/типов реквизитов! А так же получаете быстрый алгоритм обмена, с возможностью указания уровня выгрузки объектов по ссылкам! 3 способа обмена — ФАЙЛ, HTTP, COM: Система слежения за дублями предопределенных элементов при загрузке; Система поиска связей объектов для выгрузки; Отборы для каждого объекта конфигурации в отдельности; Динамическая замена произвольных ссылок при обмене; Сброс нумерации документов при загрузке; Выбор регистров движений для выгрузки. И ГЛАВНОЕ — обработка каждого объекта перед выгрузкой / перед запись / после записи! Обработки протестированы и готовы для работы. Обновления в течении года после покупки БЕСПЛАТНЫ!. (Обновление от 13.10.2021, версия 8.6 — 9.0)

10788 руб.

Гибкая система расчета зарплаты по произвольной мотивации для УНФ 1.6, КА 2.4 и не только (Конфигурация (ядро) + Расширение, платформа 8.3+)

(Топчий Д.Ю.) Данная система разрабатывалась как альтернатива штатным средствам расчета зарплаты, а именно премиальной части. Создана для УНФ 1.6, но может использоваться с небольшими доработками в других конфигурациях. Настройки все выполняются в пользовательском режиме. Есть возможность создать произвольные запросы для получения данных, полученные данные можно обработать с помощью задания дополнительных критериев, просуммировать. Задать порядок расчета, использовать рассчитанные ранее данные в следующем расчете и обработке результата. А так же можно создать для каждой должности свой план расчета и использовать их в документе «Начисления зарплаты». Система выполнена в виде расширения и конфигурации. Имеется полная справка, которую можно скачать в данной публикации ниже. А так же имеются примеры настройки системы. (Обновление от 05.02.2019, версия 2.0)

5988 руб.

28.09.2018

21104

4

2

Как создать MD5-хеш файлов с помощью MD5Checker?

Несмотря на то, что MD5-алгоритм доступен во многих файл-менеджерах и утилитах, не всеми из них удобно пользоваться. Часть программ не умеют проверять хэши для группы файлов. Другая часть программ хоть и делает это, но не выводит в удобном виде отчет о результатах проверки — приходится вручную прокручивать весь список файлов для выявления сообщений об ошибках.

Единственная максимально удобная программа для работы с MD5 — это приложение MD5Checker. Скачать программу можно с официального сайта. Несмотря на то, что программа имеет англоязычный интерфейс, пользоваться ей достаточно просто.

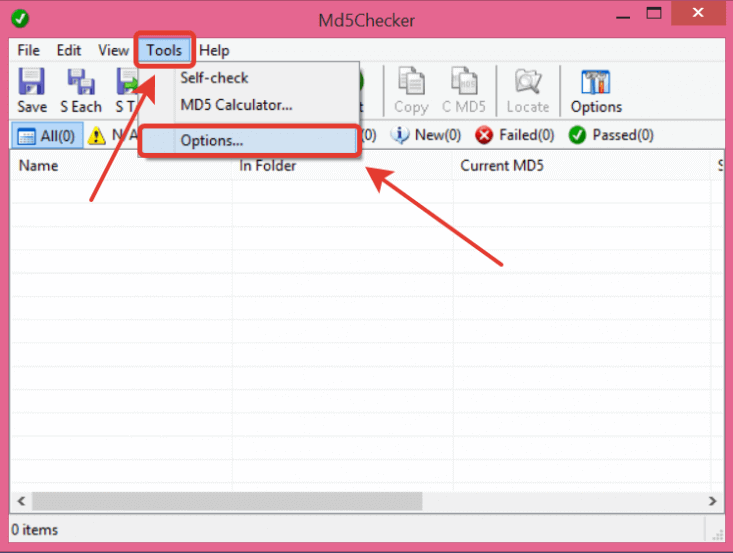

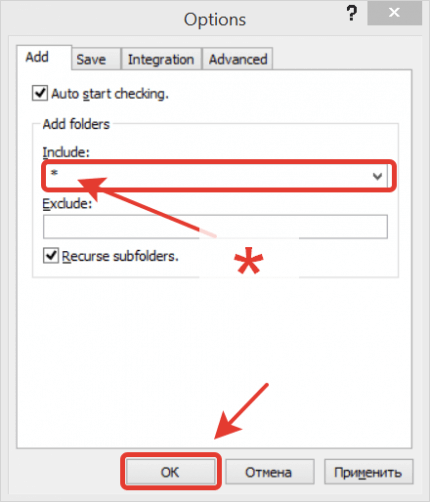

Программа по умолчанию настроена на хеширование программных файлов, архивов и ISO-образов. Поэтому если Вы хотите пользоваться этим приложением допустим для музыки и видео, то необходимо для начала поменять одну единственную настройку — указать маску для файлов, с которыми будет работать программа. Для этого нужно зайти в пункт меню «Tools / Options» и в поле «Include» указать символ * (что означает «все файлы»).

После этого можно пользоваться программой в обычном режиме — теперь будут сканироваться все до единого файлы во всех подпапках.

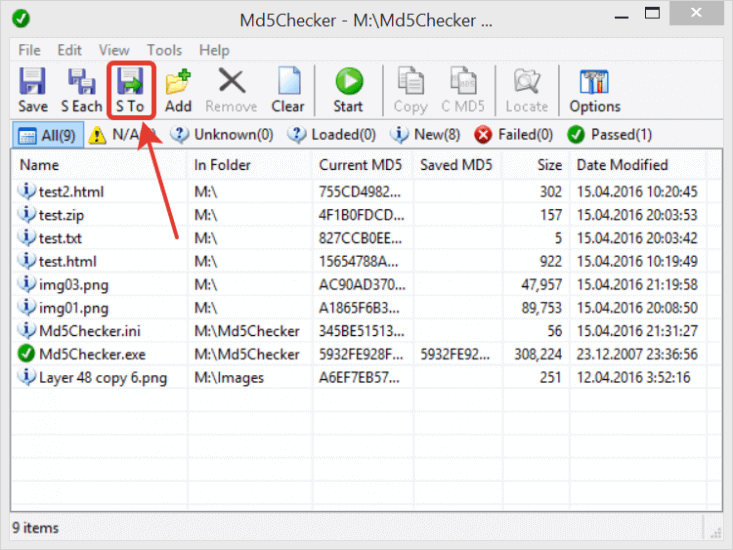

Для создания MD5-хеша нужно перетащить выбранные файлы из папки в окно программы — и программа автоматически начнет вычислять MD5-суммы для всех выбранных файлов и всех файлов в подпапках (удовлетворяющих заданной нами маске). Посчитанные суммы будут отображены в столбце «Current MD5» («Текущая MD5»). Теперь остается только сохранить полученные значения в файл, нажав кнопку «S To» («Сохранить в»).

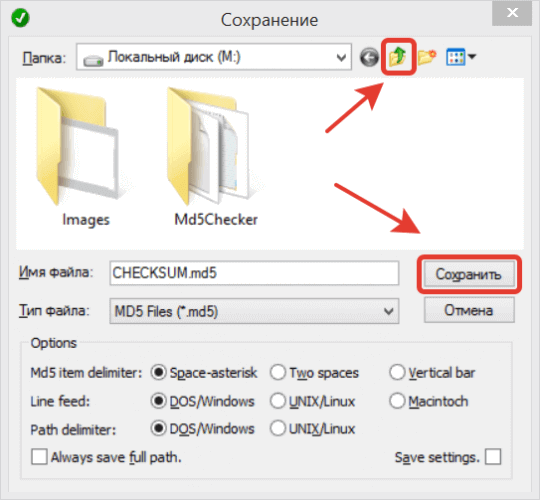

При этом важно отметить, что если сохранить MD5-файл в папке, в которой находятся все выбранные нами файлы и подпапки, то будут сохранены относительные пути к ним. Это позволит в будущем проверять контрольную сумму даже если перенести файлы в другое месторасположение

Поэтому перед сохранением файла имеет смысл перейти в корень папки, нажав соответствующую кнопку.

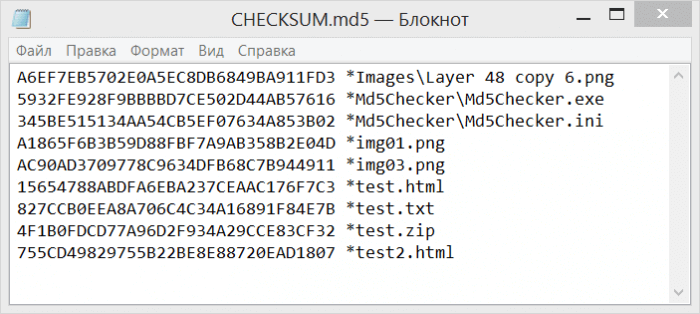

Если открыть полученный файл в блокноте, то можно увидеть, что информация хранится в нем в виде обычного текста.

При этом можно убедиться, что пути к файлам сохранены относительные, т.е. не содержат буквы диска, на котором расположены. Такой MD5-файл можно хранить в папке вместе с файлами, и в будущем на любом компьютере проверять целостность файлов этой папки.

Что такое сумма MD5?

MD5 — широко известный в мире технологий термин, но если вы являетесь энтузиастом пользователя Android, вы, должно быть, довольно часто сталкивались с такими терминами, как «md5sum», «md5 hash» или «md5 checkum». Большинство официальных и пользовательских ПЗУ, модов и восстановительных ZIP-архивов поставляются с предварительно зашифрованным уникальным кодом из соображений безопасности. Это своего рода пароль, который используется для обеспечения целостности файлов внутри ZIP или пакета программного обеспечения.Контрольная сумма MD5 — это математический алгоритм, который обычно представляет собой набор из шестнадцатеричных букв и цифр из 32 символов, которые вычисляются в файле с помощью инструмента. Эти числа генерируются с помощью специальных инструментов, которые используют «криптографическую хеш-функцию, создающую 128-битное (16-байтовое) хеш-значение». Он используется не только для шифрования ZIP-архива или установщика EXE, но и для всех видов файлов. Вы можете назначить сумму MD5 даже тексту или файлу документа. Идеальное совпадение значения контрольной суммы MD5 гарантирует, что цифровая целостность и безопасность файла не была нарушена кем-то другим, а также является точной копией исходного файла.Таким образом, существуют две основные причины, по которым значение MD5 хэша загруженного вами файла не совпадает с исходной суммой:Файл может быть изменен кем-то другим неавторизованным способом.Файл не был загружен должным образом, и некоторые его элементы могли быть повреждены.Контрольная сумма MD5 или хэш-значение файла могут выглядеть следующим образом: алфавитно-цифровые строки:

Как узнать статус активации и тип лицензии Office 2010

Как вы знаете, каждая инсталляция Microsoft Office 2010 требует активации. Существует несколько различных способов активации Office 2010, зависящих от типа дистрибуции этого продукта. Например, лицензии типа volume (корпоративные лицензии) можно активировать с помощью ключа MAK (Multiple Activation Key) или службы KMS (Key Management Service), причем оба этих ключа будут отличаться от ключа для версий MS Офиса, предлагаемых в розницу. Кстати, как активировать Office 2010 на KMS можно посмотреть тут.

Несколько видов ключей и способов активации могут вызвать путаницу в голове у пользователя и администратора, особенно когда конечный пользователь совершенно не понимает какой тип лицензии и ключа используется у него на компьютере, и вообще активирован Office 2010 или нет.

Данная инструкция подойдет для тех пользователей, которые хотят понять статус активации и тип лицензии Office 2010, используемого на компьютере.

- Откройте командную строку с правами администратора.

- Перейдите в каталог Office14, набрав в командной строке:

Примечание: для пользователей, которые установили 32- (x86) битную версию Office 2010 на 64- (x64) битной ОС Windows, должны воспользоваться следующей командой:

- Затем наберите следующую команду:

- Поля LICENSENAME и LICENSEDESCRIPTION содержат информацию о типе лицензии Office 2010, а в строке с LICENSESTATUS отображен статус активации MS Office 2010.

Типичный вывод команды выглядит так:

В строке с License Name также указано каким образом активирована ваша копия Office 2010. Здесь могут присутствовать следующие значения:

- KMS_Client edition – активирован на сервере KMS

- MAK edition – тип активации MAK

- Retail edition – активирован с помощью розничного ключа retail product key.

В строке с License Description также указывается по какому каналу лицензирования или распространения был получен дистрибутив Office 2010. Возможные значения:

- VOLUME_KMSCLIENT – для корпоративных подписчиков

- RETAIL – для розничных версий Office 2010, приобретенных у поставщиков или скачанных по подпискам MSDN и TechNet.

Если значение параметра License Status – LICENSED, значит ваша копия Office 2010 активирована корректно.

В том случае, если вам нужно сохранить активацию Office 2010 при переустановке ОС, воспользуйтесь статьей о «Резервном копировании статуса активации Office 2010«

Выгрузка-загрузка любых данных между похожими конфигурациями (ФАЙЛ, HTTP, COM) ЛЮБЫХ баз 1С 8.1-8.3 с обработкой и поиском данных по произвольным полям поиска Промо

(Топчий Д.Ю.) Представляю Вашему вниманию обработки, которые являются эволюционным развитием способа обмена! Что же Вы получаете? 2 способа обмена объектами – с ОДИНАКОВОЙ структурой и с ОТЛИЧАЮЩЕЙСЯ! Забудьте о том, что не могли ранее перенести данные между базами, из-за того, что изменилась структура объектов в одной из них с обновлением конфигурации – теперь это в прошлом! Теперь не помеха для обмена изменение состава реквизитов объекта (измерений, ресурсов)/состава табличных частей/реквизитов табличных частей/типов реквизитов! А так же получаете быстрый алгоритм обмена, с возможностью указания уровня выгрузки объектов по ссылкам! 3 способа обмена — ФАЙЛ, HTTP, COM: Система слежения за дублями предопределенных элементов при загрузке; Система поиска связей объектов для выгрузки; Отборы для каждого объекта конфигурации в отдельности; Динамическая замена произвольных ссылок при обмене; Сброс нумерации документов при загрузке; Выбор регистров движений для выгрузки. И ГЛАВНОЕ — обработка каждого объекта перед выгрузкой / перед запись / после записи! Обработки протестированы и готовы для работы. Обновления в течении года после покупки БЕСПЛАТНЫ!. (Обновление от 13.10.2021, версия 8.6 — 9.0)

10788 руб.

28.08.2012

165501

207

243

Проверка хэша файлов с помощью PowerShell

Windows поставляется со встроенной функцией проверки хэшей файлов в PowerShell: SHA1, SHA256, SHA384, SHA512, MACTripleDES, MD5 и RIPEMD160.

Сначала нажмите клавишу Windows, а затем введите PowerShell. Выберите наиболее подходящий вариант, чтобы открыть PowerShell. Основной командой проверки будет:

Например, «get-filehash c:\test.txt» выдаст:

Выход хэша по умолчанию — SHA256. Если вам нужно другое хэш-значение для файла, воспользуйтесь следующей командой:

Например, «get-filehash -Алгоритм SHA384 c:\test.txt» выдаст:

Время, необходимое для создания хэша, зависит от размера файла и используемого вами алгоритма.

Что такое контрольная сумма

Контрольная сумма или хеш-сумма – это значение, которое было рассчитано по некоторому алгоритму на основе имеющихся файлов или данных. Особенностью контрольной суммы является то, что ее алгоритм, при одинаковых входных данных всегда выдает одинаковое значение. При этом малейшее изменение входных данных кардинально меняет значение контрольной суммы.

Эта особенность позволяет использовать контрольную сумму для проверки целостности файлов или данных. Например, вам нужно отправить какой-то файл, и вы хотите убедиться, что он не будет поврежден или изменен на своем пути к получателю. Для решения этой задачи можно использовать контрольную сумму. Высчитываете контрольную сумму и отправляете ее вместе с файлом. После чего получатель файла повторно высчитывает контрольную сумму файла и сравнивает ее с вашей контрольной суммой. Если значения совпадают, значит файл оригинальный, если нет, значит он получил какие-то изменения.

Также нужно упомянуть, что контрольную сумму нельзя использовать для получения исходных данных. То есть нельзя «расшифровать» хеш-сумму и получить данные которые были хешированы, хеш-сумму можно только сравнить с другой хеш-суммой. Это особенность открывает дополнительные возможности. Например, хеш-суммы используются для хранения паролей. Когда вы регистрируетесь на каком-то сайте и вводите свой пароль, то он не хранится на сервере в открытом виде. Вместо этого хранится только его контрольная сумма. А когда вы входите в свой аккаунт с использованием пароля, система получается ваш пароль, высчитывает его хеш-сумму и сравнивает с хеш-суммой, которая хранится на сервере. Если хеш-суммы совпали, значит пароль верный и вы можете войти в аккаунт, если хеш-суммы не совпадают, значит пароль не верный и вас перенаправляют на страницу для восстановления пароля.

Для высчитывания контрольной суммы существует множество различных алгоритмов или так называемых хеш-функций. Самыми известными и популярными алгоритмы являются: CRC32, MD5, SHA-1 и SHA-2. Но, есть и множество других алгоритмов, некоторые из которых имеют широкое применения, а некоторые используются только для специфических задач. При этом часть существующих алгоритмов признаны устаревшими или уязвимыми и больше не используются. Так, алгоритм MD5 практически полностью перестал использоваться поскольку выяснилось, что он может выдавать одинаковые значения для разных входных значений.

Для примера продемонстрируем, как выглядит контрольная сумма на практике. Например, возьмем строку «Hello, world!» и высчитаем ее контрольную сумму с использованием нескольких популярных алгоритмов.

Adler: 32205e048a CRC: 32ebe6c6e6 Haval: 5711dea10d85b988fcb1eed99ce7310c MD2: 8cca0e965edd0e223b744f9cedf8e141 MD4: 0abe9ee1f376caa1bcecad9042f16e73 MD5: 6cd3556deb0da54bca060b4c39479839 RipeMD128: 3cbb446fc20277b2a4e4b8b8b40aa962 RipeMD160: 58262d1fbdbe4530d8865d3518c6d6e41002610f Tiger: b5e5dd73a5894236937084131bb845189cdc5477579b9f36 SHA-1: 943a702d06f34599aee1f8da8ef9f7296031d699 SHA-256: 315f5bdb76d078c43b8ac0064e4a0164612b1fce77c869345bfc94c75894edd3 SHA-384: 55bc556b0d2fe0fce582ba5fe07baafff035653638c7ac0d5494c2a64c0bea1cc57331c7c12a45cdbca7f4c34a089eeb SHA-512: c1527cd893c124773d811911970c8fe6e857d6df5dc9226bd8a160614c0cd963a4ddea2b94bb7d36021ef9d865d5cea294a82dd49a0bb269f51f6e7a57f79421 Whirlpool: 238034e71c9f4d712ef02f8fe109bc1f32425530088c1ea13786e1ffdc953a7d567db4aba11ce0226efdd5ed5d55abd087b58122f891e61df996a37e595131b5

Как видно, каждый алгоритм выдает значение, которое не имеет совершенно ничего общего с исходными данными. И сколько раз мы бы не высчитывали контрольную сумму строки «Hello, world!», мы каждый раз будем получать одни и те же значения.

Проверить сумму MD5 на Mac

Если вы пользователь Mac, выполните следующие действия, чтобы сравнить сумму MD5. Чтобы иметь возможность сравнивать значения, вы должны иметь исходную контрольную сумму.

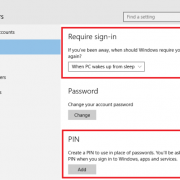

- Когда загрузка закончится, вам будет предложено установить программу. Теперь вы можете начать проверять суммы MD5 на вашем компьютере.

- Запишите местоположение загруженного файла, который необходимо проверить.

- Перейдите к этому файлу и щелкните его правой кнопкой мыши. Затем щелкните левой кнопкой мыши на Свойства .

- В окне «Свойства» вы увидите новую вкладку «Хэши файлов» . Щелкните левой кнопкой мыши по нему.

- Выполнение этого вычислит значение хеш-функции файла.

Если значения, предоставленные разработчиком и вычисленные на вашем компьютере, совпадают, файл безопасен для использования. Если вы обнаружите какие-либо несоответствия, файл может быть поврежден.

Стандарты хеширования: популярные варианты

Итак, от экскурса в историю перейдем вновь к серьезной теме. Опять-таки, ради простоты восприятия предлагаем краткое описание популярных стандартов хеширования в табличном виде. Так проще оценить информацию и провести сравнение.

| Название | Краткий обзор |

| CRC-32 | Полином CRC (Cyclic Redundancy Check, что значит «циклическая проверка излишков»). Является мощным легко осуществимым методом хеширования для достижения надежности информации. Применяется для защиты данных и обнаружении ошибок в потоке информации. Популярность принесли следующие качества: высочайшая степень обнаружения ошибок, минимальные расходы, простота эксплуатирования. Генерирует 32-битный хэш. Используется комитетом по стандартам локальных систем. |

| MD5 | Протокол базируется на 128-битном (16-байтном) фундаменте. Применяется для хранения паролей, создания уникальных криптографических ключей и ЭЦП. Используется для аудита подлинности и целостности документов в ПК. Недостаток – сравнительно легкое нахождение коллизий. |

| SHA-1 | Реализует хеширование и шифрование по принципу сжатия. Входы такого алгоритма сжатия состоят из набора данных длиной 512 Бит и выходом предыдущего блока. Количество раундов – 80. Размер значения хэш – 32 Бит. Найденные коллизии – 252 операции. Рекомендовано для основного использования в госструктурах США. |

| SHA-2 | Семейство протоколов – однонаправленных криптографических алгоритмов, куда входит легендарный SHA-256, используемый в Bitcoin. Размер блока – 512/1024 Бит. Количество раундов 64/80. Найденных коллизий не существует. Размер значения однонаправленных хэш-функций – 32 Бит. |

| ГОСТ Р 34.11-2012 «Стрибог» | Детище отечественных программистов, состоящее из пары хэш-функций, с длинами итогового значения 256 и 512 Бит, отличающиеся начальным состоянием и результатом вычисления. Криптографическая стойкость – 2128. Преобразование массива данных основано на S-блоках, что существенно осложняет поиск коллизий. |

На этом, пожалуй, закончим экскурсию в мир сложных, но весьма полезных и востребованных протоколов хеширования.

Групповая обработка прикрепленных файлов

Кому не знакомы авралы в бухгалтерии, когда налоговая требует представить копии всех документов за два-три года? Кто не получал сюрпризов в виде отсутствия документов, когда завтра их нужно уже представлять проверяющим? 1С предлагает прикрепление и хранение копий документов (в том числе со сканера) в базе, а данная обработка решает вопрос их быстрой подборки, сортировки и выгрузки, а также быстрого и эффективного контроля наличия или отсутствия документов в базе с формированием реестров как выгруженных, так и отсутствующих документов.

В настоящий момент обработка бесплатна, в дальнейшем планируется платная версия с расширенными возможностями.

Скажите решительное «Нет» авралам в бухгалтерии и штрафам за несвоевременное представление документов!

4 стартмани

16.04.2018

20819

55

Krasnyj

Алгоритмы

Байт четности или слово четности

Простейший алгоритм контрольной суммы — это так называемая продольная проверка четности , которая разбивает данные на «слова» с фиксированным числом битов n , а затем вычисляет исключающее ИЛИ (XOR) для всех этих слов. Результат добавляется к сообщению в виде дополнительного слова. Чтобы проверить целостность сообщения, получатель вычисляет исключающее или всех его слов, включая контрольную сумму; если результатом не является слово, состоящее из n нулей, получатель знает, что произошла ошибка передачи.

С этой контрольной суммой любая ошибка передачи, которая переворачивает один бит сообщения или нечетное количество битов, будет обнаружена как неправильная контрольная сумма. Однако ошибка, затрагивающая два бита, не будет обнаружена, если эти биты находятся в одной и той же позиции в двух разных словах. Также перестановка двух и более слов не будет обнаружена. Если затронутые биты независимо выбраны случайным образом, вероятность того, что двухбитовая ошибка не будет обнаружена, равна 1 / n .

Сумма дополнения

Вариант предыдущего алгоритма состоит в том, чтобы сложить все «слова» как двоичные числа без знака, отбросив любые биты переполнения, и добавить два дополнения к итоговой сумме в качестве контрольной суммы. Чтобы проверить сообщение, получатель таким же образом складывает все слова, включая контрольную сумму; если результат — не слово, полное нулей, вероятно, произошла ошибка. Этот вариант также обнаруживает любую однобитовую ошибку, но в SAE J1708 используется модульная сумма .

Зависит от позиции

Простые контрольные суммы, описанные выше, не позволяют обнаружить некоторые общие ошибки, которые затрагивают сразу несколько битов, такие как изменение порядка слов данных или вставка или удаление слов со всеми битами, установленными в ноль. Алгоритмы контрольной суммы, наиболее используемые на практике, такие как контрольная сумма Флетчера , Adler-32 и циклические проверки избыточности (CRC), устраняют эти недостатки, учитывая не только значение каждого слова, но и его позицию в последовательности. Эта функция обычно увеличивает стоимость вычисления контрольной суммы.

Нечеткая контрольная сумма

Идея нечеткой контрольной суммы была разработана для обнаружения спама в электронной почте путем создания совместных баз данных от нескольких интернет-провайдеров электронной почты, подозреваемой в спаме. Содержание такого спама часто может отличаться по деталям, что делает обычное вычисление контрольной суммы неэффективным. Напротив, «нечеткая контрольная сумма» сокращает основной текст до характерного минимума, а затем генерирует контрольную сумму обычным образом. Это значительно увеличивает вероятность того, что несколько различающиеся спам-письма будут давать одинаковую контрольную сумму. Программное обеспечение для обнаружения спама интернет-провайдеров, такое как SpamAssassin , сотрудничающих с интернет-провайдерами, отправляет контрольные суммы всех электронных писем в централизованную службу, такую как DCC . Если количество отправленных нечетких контрольных сумм превышает определенный порог, база данных отмечает, что это, вероятно, указывает на спам. Пользователи службы ISP аналогичным образом генерируют нечеткую контрольную сумму для каждого из своих электронных писем и запрашивают службу на предмет вероятности спама.

Общие Соображения

Сообщение длиной m бит можно рассматривать как угол m -мерного гиперкуба. Эффект алгоритма контрольной суммы, который дает n- битную контрольную сумму, заключается в отображении каждого m- битного сообщения в угол большего гиперкуба с размерностью m + n . В 2 м + п углов этого гиперкуба представляют все возможные принятые сообщения. Допустимые полученные сообщения (те, которые имеют правильную контрольную сумму) составляют меньший набор, всего с 2 м углами.

Тогда однобитовая ошибка передачи соответствует смещению от допустимого угла (правильное сообщение и контрольная сумма) к одному из m смежных углов. Ошибка, затрагивающая k бит, перемещает сообщение в угол, который на k шагов удаляется из его правильного угла. Цель хорошего алгоритма контрольной суммы состоит в том, чтобы раздвинуть допустимые углы как можно дальше друг от друга, чтобы увеличить вероятность того, что «типичные» ошибки передачи окажутся в недопустимом углу.

Разбираемся с причинами ошибки

Обычно указанная проблема возникает в ситуации, когда заявленная контрольная сумма архива не совпадает с реальной суммой, полученной архиватором при распаковке. Важным элементом данного процесса является CRC — алгоритм нахождения контрольной суммы, необходимый для проверки целостности архивных данных.

Конкретные причины, ведущие к несовпадению заявленной и фактической контрольных сумм архива могут быть следующими:

- Некорректно упакованный архив (репак);

- Битый архив, с ошибками загруженный с внешнего источника;

- Недостаток свободного места на жёстком диске;

- Злокачественная деятельность вирусных программ;

- Блокировка корректной распаковки архива антивирусными программами;

- Проблемы в работе планок памяти;

- Некорректно работающий архиватор (WinRAR, 7-ZIP и др.);

- Наличие в пути распаковки кириллических символов;

- Чрезмерно длинный путь распаковки, чрезмерно большие названия директорий;

- В системе деактивирован файл подкачки.

Решаем проблему с Unarc.dll

Решаем проблему с Unarc.dll

Выполните свою контрольную сумму

Все основные операционные системы также имеют встроенный инструмент контрольной суммы.

Windows

Чтобы запустить контрольную сумму в Windows, проще всего использовать PowerShell: щелкните правой кнопкой мыши кнопку меню «Пуск» или нажмите Win + X. Если вы используете более старую версию Windows, вы можете скачать PowerShell отсюда.

Введите команду get-filehash, а затем укажите местоположение файла. Либо введите команду, а затем перетащите файл в окно PowerShell. Вот как был создан наш первый тестовый файл.

По умолчанию PowerShell использует SHA-256 для получения контрольной суммы, но вы можете использовать другие, например SHA-512 или MD5. Все они создадут другой хэш, но он все равно будет уникальным для этого файла. Чтобы использовать другую функцию, добавьте команду -algorithm, а затем ее код.

Для контрольных сумм использование другой хеш-функции не приносит каких-либо значительных преимуществ, хотя было показано, что некоторые из более старых (например, MD5, SHA-1) создают одинаковый хеш для разных файлов — проблема, известная как коллизия.. Новые алгоритмы более устойчивы к конфликтам, поэтому PowerShell по умолчанию использует SHA-256.

Основная причина необходимости переключения на другую функцию заключается в том, что хост файла решил использовать что-то другое, кроме SHA-256, поэтому вам нужно переключиться на это, чтобы сравнить файлы.

Сравнивать две длинные строки цифр и букв может быть немного сложно, но с небольшим программированием вы можете заставить PowerShell вычислять контрольные суммы за вас. Давайте возьмем приведенный выше код MD5 в качестве примера и представим, что хеш исходного файла на самом деле заканчивается цифрой 8.

На изображении ниже показаны строки кода, которые необходимо ввести, используя Shift + Enter после каждой.

Видите, как написано «Ложь»? Это говорит вам, что файл не тот. Если вы уверены, что у вас есть правильный хеш для нужного файла, то все подозрения ложатся на данные.

Обратите внимание, что контрольная сумма не может сказать вам, как файлы различны — это очень двоичный тест, если вы простите за каламбур. Но это полезный инструмент, и в нем есть некоторые очень специфические функции контрольной суммы (например, контрольная цифра и контрольный бит ), которые используются все время для поиска ошибок в данных

Microsoft сделала PowerShell доступным для macOS 10.13 или новее, а также для Linux, но если мысль об использовании чего-то, созданного с помощью Windows, вызывает у вас неприятные ощущения, знайте, что вы можете сделать то же самое в любой ОС.

macOS

Пользователям Mac необходимо запустить приложение «Терминал», которое находится в папке «Служебные программы» приложения. Введите команду shasum -a 256, за которой следует адрес файла, который вы хотите проверить (или просто перетащите в окно терминала).

Инструкция shasum эквивалентна Get-FileHash в PowerShell, а часть «-a 256» указывает, какой алгоритм использовать: 1 для SHA-1, 256 для SHA-256 и 512 для SHA-512.

Обратите внимание, как мы получили ту же контрольную сумму для тестового файла, что и при использовании PowerShell в Windows? В этом его реальная сила: независимо от того, какой компьютер или файловую систему вы используете, при одинаковом алгоритме вы всегда будете получать хеш-значения, которые можно напрямую сравнивать

Как создать MD5 хеш-сумму файла в Golang?

1. Создайте файл со следующим содержимым:

Премиум канал по Golang

Рекомендуем вам супер TELEGRAM канал по Golang где собраны все материалы для качественного изучения языка. Удивите всех своими знаниями на собеседовании!

Уроки, статьи и Видео

Мы публикуем в паблике ВК и Telegram качественные обучающие материалы для быстрого изучения Go. Подпишитесь на нас в ВК и в Telegram. Поддержите сообщество Go программистов.

Shell

This is content to check

| 1 | Thisiscontent tocheck |

2. Создайте файл со следующим содержимым:

checksum.go

Go

package main

import (

«crypto/md5»

«fmt»

«io»

«os»

)

var content = «This is content to check»

func main() {

checksum := MD5(content)

checksum2 := FileMD5(«content.dat»)

fmt.Printf(«Checksum 1: %s\n», checksum)

fmt.Printf(«Checksum 2: %s\n», checksum2)

if checksum == checksum2 {

fmt.Println(«Content matches!!!»)

}

}

// MD5 — Превращает содержимое из переменной data в md5-хеш

func MD5(data string) string {

h := md5.Sum([]byte(data))

return fmt.Sprintf(«%x», h)

}

// FileMD5 создает md5-хеш из содержимого нашего файла.

func FileMD5(path string) string {

h := md5.New()

f, err := os.Open(path)

if err != nil {

panic(err)

}

defer f.Close()

_, err = io.Copy(h, f)

if err != nil {

panic(err)

}

return fmt.Sprintf(«%x», h.Sum(nil))

}

|

1 |

packagemain import( «crypto/md5» «fmt» «io» «os» ) varcontent=»This is content to check» funcmain(){ checksum=MD5(content) checksum2=FileMD5(«content.dat») fmt.Printf(«Checksum 1: %s\n»,checksum) fmt.Printf(«Checksum 2: %s\n»,checksum2) ifchecksum==checksum2{ fmt.Println(«Content matches!!!») } funcMD5(data string)string{ h=md5.Sum(byte(data)) returnfmt.Sprintf(«%x»,h) } funcFileMD5(path string)string{ h=md5.New() f,err=os.Open(path) iferr!=nil{ panic(err) } deferf.Close() _,err=io.Copy(h,f) iferr!=nil{ panic(err) } returnfmt.Sprintf(«%x»,h.Sum(nil)) } |

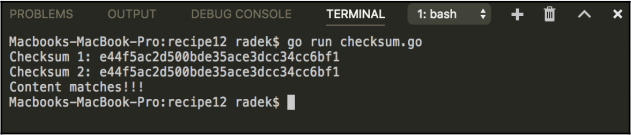

3. Запустите код через в главном терминале;

4. Посмотрите на результат:

5. Создайте файл со следующим содержимым:

sha_panic.go

Go

package main

import (

«crypto»

)

func main() {

crypto.SHA1.New()

}

|

1 |

packagemain import( «crypto» ) funcmain(){ crypto.SHA1.New() } |

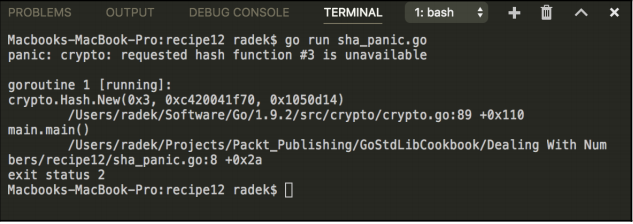

6. Запустите код через ;

7. Посмотрите на результат в терминале:

Модуль crypto — Функции MD5() и Sha1()

Пакет содержит имплементации известных функций хеширования данных. хеш функция расположена в пакете . Каждая хеш функция в пакете имплементирует интерфейс

Обратите внимание, что содержит метод. С методом он может использоваться как

Это видно в функции . Метод от принимает аргумент байтового среза, где должен находиться финальный хеш.

С другой стороны функция пакета может использоваться для создания хеша напрямую. В данном случае аргумент функции является вычисленным из значений хеша.

Пакет имплементирует все варианты хеширования, а также другие хеш функции. Они обычно используются одинаково. К хеш функциям можно получить доступ через константу из пакета . К примеру, . Однако в данном случае пакет с данной функцией должен быть связан со встроенным двоичным файлом (можно использовать пустой импорт ), в противном случае вызов приведет к ошибке.