Dos и ddos-атаки: понятие, разновидности, методы выявления и защиты

Содержание:

Типы атак

Определенную сложность в определении типа воздействия и методики защиты оказывает различие в вариантах кибератак. Существует более десятка способов навредить работоспособности сервера, и каждый из них требует отдельного механизма противодействия. Например, популярны флуды по протоколу UDP, а также запросы доступности сайта и блокирование DNS-хоста.

Переполнение канала

На сервер отправляется поток эхо-запросов с задачей полностью «забить» аппаратные ресурсы ПК (физической или виртуальной машины). Все провайдеры выделяют пользователям лимитированные каналы связи, поэтому достаточно заполнить их ложным трафиком, который лишит возможности открыть сайт при обычном запросе.

DNS-флуд

Целью атаки становится DNS-сервер, который привязан к «жертве». Владелец сайта в этом случае не получает никаких сообщений от провайдера хостинга. Единственный вариант вовремя «увидеть» проблему заключается в подключении сторонних систем типа Яндекс.Вебмастера, которые по кругу проверяют доступность домена, скорость соединения и пр.

PING-флуд

Воздействие на хост сопровождается многочисленными запросами без ожидания ответа от сервера. В результате веб-ресурс начинает терять настоящие пакеты данных, падает скорость открытия страниц вплоть до полной недоступности. Пользователи будут видеть попытки открытия, но результата в виде страницы не дождутся.

UDP-флуд

По аналогии с предыдущим вариантом, на сервер «жертвы» отправляется большой объем пакетов в формате дейтаграмм. Серверу приходится реагировать на каждый, чтобы отправить ответ в виде ICMP-пакета, означающего, что «адресат недоступен». В итоге все мощности виртуальной машины будут заняты пустыми задачами.

Переполнение буфера

Популярный способ DoS-атаки. Хакер стремится вызвать ошибки в программах, установленных на атакуемом сервере. Например, при помощи переполнения буфера памяти, выделенного для работы приложения. Такие попытки легко блокируются, но только при условии применения специальных программ или маршрутизаторов с функцией защиты.

Причины DDoS-атак

Почему могут атаковать ИТ-инфраструктуру компании? Возможны несколько вариантов:

- Конфликт, недовольство действиями. На фоне личной неприязни происходит значительная доля кибератак в отношении бизнеса и государственных учреждений. Например, после масштабного рейда ФБР на хакеров в 1999 году было совершено нападение на веб-узлы ФБР. В итоге они несколько недель были нерабочими.

- Политика. Несогласие с проводимой государством или оппозицией политикой может стать причиной кибератаки. Хактивисты (ИТ-специалисты, радикально подходящие к вопросу) могут поддерживать разные политические силы и выражать свой протест путём DDoS-а.

- Развлечение. Атакующей стороной могут стать новички-хакеры, ИТ-экспериментаторы и просто люди, которые решили «похулиганить», заказав недолгую, но вредную нагрузку на каком-либо полулегальном ресурсе.

- Вымогательство. Нередко хакеры перед атакой требуют от компании выкуп за отказ от своих намерений. Суммы бывают самые разные и зависят от аппетитов злоумышленника. При отказе платить следует «наказание».

- Нечестная конкуренция. Заказной харакетр атаки — далеко не редкость. В «высокий сезон» конкуренты могут пытаться уронить сайты других компаний, чтобы переманить клиентов.

- Маскировка. Пока вы боретесь с DDoS, то можете не заметить другую атаку. Использование мусорного трафика как прикрытия является эффективной и довольно популярной практикой.

Объекты и методы атак

Объектами DDoS-атак становятся подключенные к Интернету устройства: сетевое оборудование, физические и виртуальные серверы, различные интернет-сервисы, веб-сайты и веб-приложения, инфраструктура Интернета вещей.

Большинство атак развиваются в следующей последовательности:

- 1) сбор данных о жертве и их анализ с целью выявления явных и потенциальных уязвимостей, выбор метода атаки;

- 2) подготовка к атаке путем создания сети ботов (ботнета) посредством развертывания вредоносного кода на компьютерах и подключенных к Интернету устройствах, управление которыми удалось перехватить;

- 3) генерация потока вредоносных запросов с множества устройств, находящихся под управлением злоумышленника;

- 4) анализ результативности атаки: если целей атаки добиться не удалось, злоумышленник может провести более тщательный анализ данных и выполнить повторный поиск методов атаки (переход к п.1).

В некоторых видах атак с т.н. “амплификацией” эффект усиления может быть настолько сильным, что атака вполне успешно проводится без создания ботнета, с использованием одного или нескольких компьютеров. Усиливающий эффект достигается за счет того, что атакующий отправляет запросы, подменяя свой IP-адрес, на адрес жертвы, а размер ответа, который получит жертва, может быть в разы, а то и в десятки раз больше, чем исходный запрос.

Отдельно следует упомянуть об «умных» DDoS-атаках: они выбирают в качестве конкретной цели наиболее ресурсоемкие функции веб-приложений и создают на них чрезмерную нагрузку, вызывая таким образом отказ этих приложений в обслуживании (исчерпание каналов при этом, как правило, не наблюдается). Эффект от такого воздействия может быть очень сильным, даже если атака проводилась с одного компьютера без использования ботнета (DoS-атака).

Почему роутеры опаснее, чем чайники

Каким бы ни был «умным» чайник, больше пяти запросов в секунду он никак из себяне выжмет, потому что у него слабое железо. Другое дело роутер: это довольно мощная железка, которая подключена по кабелю в гигабайтную сеть. Благодаря этому роутер может генерировать гораздо больше запросов.

Другая особенность в том, что роутер может передавать сразу несколько http-запросов через одно TCP-соединение. Эта особенность протокола HTTP называется pipelining. Она по умолчанию отключена во всех браузерах, но «ддосили» Яндекс именно с её помощью. Хакеры посылали один запрос, а для нашего веб-сервера это выглядело как пять.

Как защититься от атак?

Говоря о том, какие можно встретить программы для DDoS-атак, нельзя обойти и средства зашиты. Ведь даже третий закон Ньютона гласит, что любое действие вызывает противодействие.

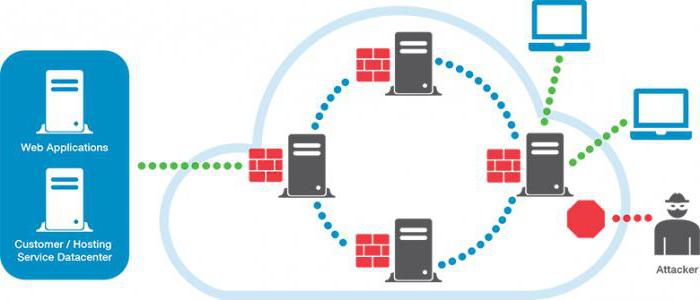

В самом простом случае используются антивирусы и файрволы (так называемые межсетевые экраны), которые могут представлены либо в программном виде, либо в качестве компьютерного «железа». Кроме того, многие провайдеры, обеспечивающие защиту, могут устанавливать перераспределение запросов между нескольким серверами, фильтрацию входящего траффика, установку дублируемых систем защиты и т.д.

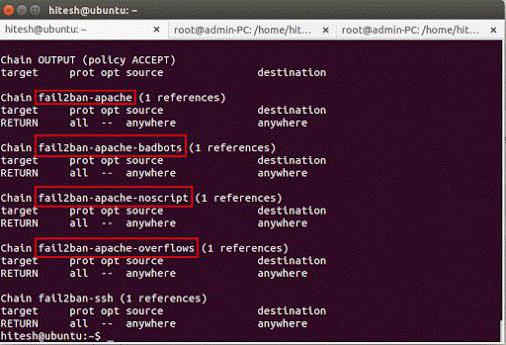

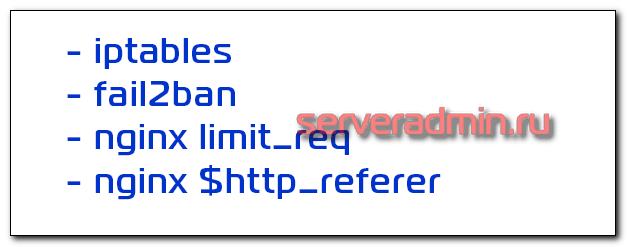

Одним из методов проведения атак является методика DNS Amplification – технология рассылки DNS-серверам рекурсивных обращений с несуществующими обратными адресами. Соответсвенно, в качестве защиты от таких напастей можно смело использовать универсальный пакет fail2ban, который на сегодняшний день позволяет установить достаточно мощный барьер для рассылок подобного рода.

Оглавление:

Современный бизнес становится всё более зависимым от информационных технологий

Масштабные программы цифровизации и цифровой трансформации существенно повысили важность цифровых каналов взаимодействия с клиентами и партнерами, а массовый переход на удаленную работу заставил бизнес спешно выстроить цифровые каналы и для взаимодействия со своими собственными сотрудниками. В результате сетевая инфраструктура и подключенные к Интернету информационные ресурсы стали для многих предприятий не просто важными, а критически важными, а связанные с ними риски перешли в разряд бизнес-рисков, потому что простои этих ресурсов или отказы в обслуживании ведут к существенным убыткам и репутационным издержкам

Этим-то как раз и пользуются злоумышленники, регулярно предпринимающие атаки на сети, сайты и всевозможные интернет-сервисы. Для этого они используют различные подходы и инструменты. В частности, они «полюбили» DDoS-атаки — они недороги в организации и проведении, при этом достаточно эффективны по своему воздействию на бизнес жертвы.

Баним ботов с неправильным referer

Есть категория простых ботов, которые подставляют в referrer либо мусор, либо кривые урлы без http или https в начале. Например вот такие:

194.67.215.242 - - [30/Nov/2017:20:48:08 +0300] "POST /index.php HTTP/1.1" 200 913 "g0dfw4p1.ru" "Mozilla/5.0 (Windows NT 6.0; rv:34.0) Gecko/20100101 Firefox/34.0" "-"

Корректное поле referer должно содержать либо http, либо https, либо быть пустым. Все, что иначе, можно смело блокировать или возвращать статус ошибки. Добавляем примерно такую конструкцию в конфигурацию виртуального хоста, в раздел server {}.

if ($http_referer !~* ^($|http://|https://) ) {

return 403;

}

После этого проверьте конфигурацию nginx и перечитайте ее.

# nginxt -t # nginx -s reload

Если вас достает какой-то бот с конкретным referer, можно забанить именно его. Для этого можно дополнить условие, или изменить. Например, вот так:

if ($http_referer = "https://bots.ru/dostanim_tebya.html") {

return 403;

}

В дополнение, можно всех этих ботов с помощью простого скрипта банить на iptables, как в примерах выше. К слову сказать, их можно банить сразу, разбирая http запросы еще до того, как они будут попадать к nginx, например, с помощью ngrep, но это более сложная задача. Не все это умеют делать, там есть нюансы, а с nginx знакомы все. Не составит большого труда реализовать данный метод.

Как блокировать?

Так или иначе у вас должен стоять iptables. Скорее всего он может быть не настроен, особенно если вы не знаете что это такое. Ранее я уже писал статью о том как им пользоваться: «Краткая памятка по Iptables» , поэтому тут я приведу только необходимые команды, чтобы решить проблему здесь и сейчас.

Вот как можно заблокировать tcp запросы на 80 порт с определенного IP:

iptables -A INPUT -p tcp --dport 80 -s 12.34.56.78 -j DROP

Так мы блокируем запросы на все порты с определенного IP:

iptables -A INPUT -s 12.34.56.78 -j DROP

Посмотреть список уже заблокированных мы можем данными командами:

iptables -L -n

или

iptables -L -n --line-numbers

Если нам нужно удалить из блокировки определенный IP, можно воспользоваться этой командой

iptables -D INPUT -s 1.2.3.4 -j DROP

или можно удалить правило по его номеру, предварительно посмотрев его номер командой iptables -L -n —line-numbers:

iptables -D INPUT 6

Чтобы удалить все правила, можно воспользоваться командой:

iptables -F

Защита от DDOS атак.

На сегодняшний день 100% защиты от DDOS атак не существует. Конечно, различные компании за серьёзные деньги предлагают услуги по защите сайтов от дос атак, но всё относительно. Если Ваш ресурс подвергнется мощному натиску, в котором будет задействовано много участников и дос-ботов, то не одна система не устоит.

Поэтому, всё, что Вы можете, это отражать атаки и блокировать IP адреса источника доса.

На сегодня это всё.

В ближайших статьях мы рассмотрим различные способы отражения DDOS атак. Чтобы не пропустить новый материал, подпишитесь на обновления блога и получайте уведомления о выходе статей на Ваш адрес электронной почты.

Скажите друзья, а Вы сталкивались с DDOS атакой?

Дополнение к теме:

Что делать если Сайт на WordPress Взломали.

8 способов защиты сайта на WordPress через Htaccess.

Как защитить блог от взлома.

Кстати, скоро будет объявлен новый конкурс! Не пропустите!

До следующих статей…

P. S.

Дорогие друзья, у меня к Вам огромная просьба! После прочтения вышеизложенного материала, идите и оттачивайте своё мастерство на других Веб-сайтах. Не мешайте, пожалуйста, работать. Вам предоставили полезный материал, имейте совесть. Перестаньте атаковать источник своих же знаний.

Спасибо за понимание!

Самый известный случай DDoS-атаки

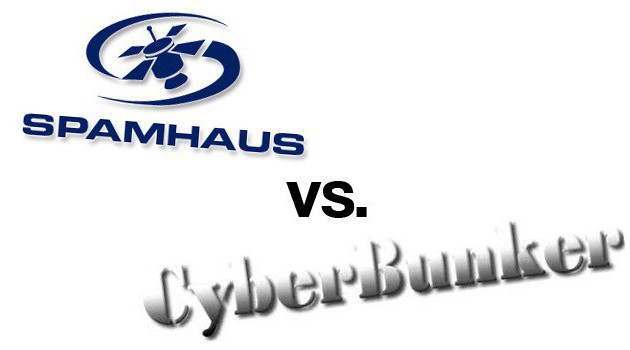

Однако, как оказалось впоследствии, только этим дело не ограничилось. Крупнейшая DDoS-атака за всю историю существования компьютерного мира была зафиксирована в 2013 году, когда возник спор между компанией Spamhaus и голландским провайдером Cyberbunker.

Первая организация без объяснения причин включила провайдера в список спамеров, несмотря на то, что его серверами пользовались многие уважаемые (и не очень) организации и службы. К тому же серверы провайдера, как ни странно это выглядит, были расположены в здании бывшего бункера НАТО.

В ответ на такие действия Cyberbunker начал атаку, которую на себя приняла CDN CloudFlare. Первый удар пришелся на 18 марта, на следующий день скорость обращений возросла до 90 Гбит/с, 21-го числа наступило затишье, но 22 марта скорость составила уже 120 Гбит/с. Вывести из строя CloudFlare не удалось, поэтому скорость была увеличена до 300 Гбит/с. На сегодняшний день это является рекордным показателем.

Защита сайта от ддос своими силами

Давайте теперь рассмотрим, что мы сможем сделать сами, чтобы защитить свой сайт от распределенной атаки. Сразу скажу, что не очень много. Я немного разбирал эту тему в отдельной статье по защите web сервера от ddos. Там описано несколько простых и эффективных действий, которые позволят вам защититься от простенькой атаки, которую будет выполнять какой-то любитель или школьник из небольшого количества мест.

Если атака будет распределенная и масштабная, то своими силами вы ничего не сможете сделать. Вас просто будет отключать хостер, если вы используете обычный VPS или выделенный срервер, без защиты от ддоса. Я сам с этим несколько раз сталкивался. Что бы ты не делал, ничего не помогает. Как только трафика приходит слишком много, вас отключают, даже если сервер еще вполне себе тянет нагрузку. Необходимо обращаться в специализированные сервисы, переправлять весь трафик туда и проксировать его к себе уже очищенным.

Как работает DDoS-атака

Принцип работы DDoS кроется в названии: отказ в обслуживании. Любое оборудование имеет ограничение по пропускной способности и по количеству обрабатываемых запросов. И организатор атаки ставит задачу загрузить все каналы до максимума, чтобы реальные пользователи не могли пробиться к сервису из-за огромного количества мусорных запросов.

Для атак используются ботнет-сети: некоторое количество заражённых вирусом устройств, которыми хакеры могут управлять. Их может быть сто, а может — сто тысяч. Во время атаки хакеры отправляют запросы с этих ботов на сайт жертвы. Поскольку каждый компьютер инициирует соединения, которые ничем не отличаются от действий обычного человека, распознать атаку трудно. И только с ростом количества запросов становится заметна нагрузка, которая превышает ожидаемую.

Обычно такие таки длятся несколько часов. Но бывали случаи, когда DDoS вёлся несколько суток.

Сами атаки разделяются по принципу воздействия на три вида:

- Переполнение канала. ICMP-флуд, UDP-флуд, DNS-амплификация

- Использование незащищенности стека сетевых протоколов. «Пинг смерти», ACK/PUSH ACK-флуд, SYN-флуд, TCP null/IP null атака

- Атака на уровне приложений. HTTP-флуд, медленные сессии, фрагментированные HTTP-пакеты

Почему DDoS-атаки опасны для всего интернета

Когда у тебя есть мощное кибероружие, которое способно вывести из строя сайт или компьютерную сеть, то это угроза не отдельной стране, это угроза всему интернету.

Если мы представим, что сейчас есть ботнет, о котором никто не знает и он только растёт и становится мощнее, то он сможет вывести из строя большинство сайтов в принципе. Например, он сможет «заддосить» процессинг банка, и тогда все подключённые к нему точки обслуживания и карты перестанут работать. Сейчас большая часть слушателей совершает все транзакции с карты. Просто представьте, что из-за DDoS-атак всё это перестанет работать.

DDoS атаки

Мы можем сказать, что DDoS атаки целевые компьютерные системы или сети, чтобы предотвратить их нормальный ответ. Например, сеть может потреблять полосу пропускания и заставлять ее не отвечать на запросы пользователей.

Давайте устроим DDoS-атаку на веб-страницу. Эта атака сделает несколько запросов к насыщать сервер . Если посетитель попытается войти в систему, он может обнаружить, что это не работает.

Это проблема, которая с годами нарастает. Четный Хакеры может использовать его для шантажа компаний и организаций. В конце концов, уход из компании, которая занимается онлайн-продажами, например, целый день без обслуживания может означать значительные финансовые потери.

Это означает, что мы всегда должны быть защищены. Мы должны предотвратить проникновение вредоносных программ, которые могут поставить под угрозу наши системы, исправить возможные уязвимости, улучшить сетевой безопасности … Все может помочь нам предотвратить атаки типа DDoS и многих других, которые подвергают наши компьютеры опасности.

В чем суть DDoS-атаки?

Задача атаки строится на том, чтобы убрать из Сети, «завалить» неугодный сервер. Таких задач сегодня ставится много: кто-то таким образом воюет с правительственным режимом, а другие тихо и скромно мешают жить конкурирующим фирмам, сайтам газет и общественных организаций. Часто можно встретить упоминание о том, что это делают не профессиональные хакеры, а некая группа анонимных пользователей, использующих хакерские инструменты для атаки.

Суть DdoS атаки сводится к наличию у компьютера множества портов. Серверная или клиентская часть система постоянно слушает эти порты, так как через них проходит важная информация:

- Управление удаленными ПК для ремонта, обучения, настройки.

- Выполнение технических корректировок и обновлений системы.

- Синхронизация времени, служебные посылки и стандартные ответы сервера и т.п.

В ходе автоматических диалогов система должна отвечать на запросы, переданные через эти виртуальные порты. Некоторые из них являются потенциально опасными, поэтому их закрывают файрволлом. Грубо говоря, файрволл просто игнорирует появление запросов через них. Но портов много, и все их закрыть не получится, иначе компьютер просто не сможет работать в Интернет.

Суть атаки сводится к тому, чтобы делать бессмысленные и частые запросы в таком объеме, что сервер будет тратить все свое время лишь на их обработку. Таким образом, для реакции на живых посетителей времени просто не останется, а сервер, переполненный заявками, может просто зависнуть. «Поднять» его требует много времени. Кроме того, во время зависания одной или нескольких служб безопасности, специально внедренные в пакеты эксплойты могут проникнуть в систему уже практически через парадный вход, закрепиться в ней и делать то, что обычно делают компьютерные вирусы: изменять и воровать информацию, предоставлять хакеру доступ к сайту и т.п.

Почему после проведения ddos атак, подвергнувшийся нападения сайт «лежит» (недоступен)?

Все предельно просто. Дело в том, что каждый интернет канал имеет собственные ограничения на передачу трафика, в во время ддос атаки, канал атакующего, забивается «мусором» (множественными запросами к серверу). В следствии этого данный сервер не может обработать внезапно возникшее огромное количество таких запросов и попросту начинает «виснуть».

Что такое DDoS-атака?

Хакеры в последние годы оценили возможности Интернета для проворачивания своих не вполне законных и полностью беззаконных действий. Сегодня уже невозможно встретить хакера-кустаря, ломающего систему «тет-а-тет»: это и опасно для него, да и не очень интересно. Зачем это делать, если можно заставить выполнять взлом одних программ другими? Одним из таких технологий является DdoS атака, которую не следует путать с операционной системой MS-DOS.

В такие моменты, создаются определённые условия, при которых пользователи различных сайтов, как правило, принадлежащих госструктурам, банкам и т. д., являются временно не доступными. То есть пользователи подвергшемуся такому нападению сайта, не могут получить к нему доступ или же этот доступ затруднён.

Отказ подвергнутому нападению системы осуществляется с целью овладению «вражеской» системой. Но чаще ddos атаки это временная мера экономического давления. То есть вынужденный простой атакованного ресурса ударит по карману его владельцев и сделает его временно недоступным.

Иногда к фактической ddos атаке, приводят непреднамеренные действия самих пользователей. К таким действиям, можно отнести размещение на ресурсе с большой посещаемостью, Вашей рекламной информации, в которой проставлена ссылка, ведущая на Ваш сайт. В результате этого за короткий промежуток времени осуществляется большой переход на Ваш веб сайт а большой наплыв пользователей, как раз и может привести к превышению предельно допустимой нагрузки на сервер. И, как следствие к полному или частичному отказу обслуживании части из них.

Как определить, что ресурс подвергся нападению хакера

Если злоумышленнику удалось достичь цели, не заметить атаку невозможно, но в отдельных случаях администратор не может точно определить, когда она началась. То есть от начала нападения до заметных симптомов иногда проходит несколько часов. Однако во время скрытого воздействия (пока сервер не «лег») тоже присутствуют определенные признаки. Например:

- Неестественное поведение серверных приложений или операционной системы (зависание, завершение работы с ошибками и т. д.).

- Нагрузка на процессор, оперативную память и накопитель по сравнению с исходным уровнем резко возрастает.

- Объем трафика на один или несколько портов увеличивается в разы.

- Наблюдаются многократные обращения клиентов к одним и тем же ресурсам (открытие одной страницы сайта, скачивание одного и того же файла).

- Анализ логов сервера, брандмауэра и сетевых устройств показывает большое количество однообразных запросов с различных адресов, часто направленных на конкретный порт или сервис. Особенно если сайт ориентирован на узкую аудиторию (например, русскоязычную), а запросы идут со всего мира. Качественный анализ трафика при этом показывает, что обращения не имеют практического смысла для клиентов.

Всё перечисленное не является стопроцентным признаком атаки, но это всегда повод обратить на проблему внимание и принять надлежащие меры защиты

Классификация средств DDoS-защиты

Существует, по меньшей мере, три способа классификации средств защиты от DDoS-атак:

- по типу решения: развертываемое локально (on-premise), облачное, гибридное;

- по уровню защиты: пакетная (на уровне L3 и L4) или на уровне приложения (L7);

- по формату подключения: симметричная или асимметричная фильтрация.

Классификация по уровню защиты

Как правило, DDoS-атаки используют уязвимости и особенности протоколов и систем, работающих либо на сетевом (L3) и транспортном (L4) уровне модели OSI, либо на уровне приложений и программных сервисов (L4). Кроме того, все большее распространение получают «интеллектуальные» атаки, использующие весьма изощренные методы воздействия. Исходя из этого, решения для защиты от DDoS-атак можно разделить на три категории:

- 1. Обеспечивающие защиту от пакетного флуда (путем фильтрации пакетов транспортного и сетевого уровня — L3 и L4);

- 2. Защищающие и от пакетного флуда, и от флуда на уровне приложений (L3-L7) — это необходимо, в частности, для обеспечения работоспособности сайтов, поскольку большинство атак на сайты осуществляется именно на уровне L7;

- 3. Способные обезопасить не только от атак на уровне L3-L7, но также от «интеллектуальных» DDoS-атак с использованием «умных» ботов, атакующих те части веб-приложений, которые обладают наибольшей ресурсоемкостью при обработке поступающих запросов — такие решения требуют применения в их составе функционала интеллектуальных межсетевых экранов уровня веб-приложения (Web Application Firewall, WAF). Сервисы WAF способны защитить от широкого спектра атак, не ограничиваясь только DDoS. Вместе с тем, WAF не предназначены для защиты от DDoS-атак, направленных на переполнение каналов, и уязвимы перед ними так же, как и серверы приложений, поэтому для эффективной защиты от атак сервисы WAF и anti-DDoS необходимо применять в комплексе.

Решения on-premise, как правило, ограничиваются защитой на уровнях L3 и L4. Функционал облачных решений может варьироваться в широком диапазоне, и чтобы понять, на что они способны, необходимо тщательно изучать документацию конкретных сервисов. Для защиты критически важных интернет-ресурсов стоит выбирать вариант с использованием WAF — это позволит максимально обезопасить ресурсы и обеспечить их доступность при DDoS-атаках самого разного уровня сложности.

Классификация по формату подключения

По формату подключения DDoS-защиту можно подразделить на симметричную и асимметричную.

- Симметричные алгоритмы подразумевают установку фильтра в таком режиме, когда через фильтр всегда проходит и входящий, и исходящий трафик защищаемого сервера (либо служебная информация об этом трафике).

- Ассиметричные алгоритмы анализируют только входящий трафик.

Как правило, симметричные алгоритмы более эффективны, поскольку анализируют оба потока трафика одновременно и могут основывать решения на полной информации о сетевом взаимодействии сервера и клиентов. Ассиметричные же алгоритмы не гарантируют стопроцентную фильтрацию некоторых атак.

Как правило, симметричная защита рекомендуется для противодействия атакам на веб-сайты и критически важные приложения, а асимметричная — для защиты провайдерских сетей.

Сравнение основных преимуществ и недостатков обоих классов защиты приведено в таблице.

| Преимущества | Симметричная защита | Асимметричная защита |

| Гибкое управление исходящим трафиком | Нет | Да |

| Дополнительная задержка | Выше | Ниже |

| Сложность подключения | Выше | Ниже |

| Плата за подписку | Выше | Ниже |

| Возможность использовать нескольких провайдеров для защиты от DDoS-атак (одного IP) | Нет | Да |

| Эффективность фильтрации | Выше | Ниже |

Более подробную информацию о симметричной и асимметричной защите от DDoS-атак можно найти в этом выступлении:https://www.youtube.com/watch?v=B4EArYvQWaM.

Подключение защиты не гарантирует отражения атак

Само по себе подключение защиты от DDoS не гарантирует работоспособность интернет-ресурсов в случае DDoS-атаки. И зачастую проблема кроется не в «плохой» DDoS-защите, а в неудачной архитектуре интернет-сервиса или некоторых других его особенностях.

В 2017 году наша компания впервые предложила сообществу термин «защищаемость от DDoS» и набор параметров, которые на неё влияют. Если коротко, защищаемость — это способность интернет-сервиса быть эффективно защищенным от атак с минимальными затратами ресурсов.

На защищаемость влияют следующие основные группы параметров:

- 1. Параметры, характеризующие возможности скрыть от злоумышленника ту информацию, которая поможет ему провести атаку и понять, что она оказалась успешной: спектр возможностей, позволяющих спрятать атакуемый интернет-сервис от тех, для кого он не предназначен; число путей проверки его работоспособности; информационная безопасность (защищенность от взлома).

- 2. Предоставление DDoS-защитнику возможностей для оценки эффективность защиты.

- 3. Широта возможностей сервиса по распознаванию ботов, а также известность и понятность работы используемых в нем протоколов и механизмов, с точки зрения DDoS-защитника.

- 4. Параметры, характеризующие надежность работы сервиса в условиях атаки: резервирование на уровне приложения; устойчивость к слабым атакам; выделение разных функций на разные IP-адреса для снижения числа векторов атак; зависимость компонентов системы друг от друга и их способность работать автономно.

Защищаемость от DDoS-атак можно и нужно закладывать в решение еще на стадии проектирования его архитектуры — это позволит повысить доступность и снизить расходы на защиту от атак. Подробнее о защищаемости и о том, что на нее влияет, можно узнать здесь: https://www.youtube.com/watch?v=JW05Ikf98JE.

Категории DDoS-атак и их опасность

От того, какую часть сети злоумышленники планируют атаковать, зависит сложность и тип DDoS-атаки. Сетевые подключения состоят из различных уровней (согласно сетевой модели OSI), DDoS-атака может быть направлена на любой из них:

L7 (уровень приложения) обеспечивает взаимодействие пользовательских приложений с сетью. Например, просмотр страниц с помощью протокола HTTP.

L6 (уровень представления) обеспечивает преобразование протоколов и кодирование/декодирование данных. Этот уровень работает на основе протоколов сжатия и кодирования данных (ASCII, EBCDIC).

L5 (сеансовый уровень) обеспечивает поддержку сеанса связи, позволяя приложениям взаимодействовать между собой длительное время. Основные протоколы этого уровня — SMPP и PAP.

L4 (транспортный уровень) обеспечивает надежную передачу данных от отправителя к получателю. Основные протоколы этого уровня — UDP и TCP.

L3 (сетевой уровень) отвечает за трансляцию логических адресов и имён, коммутацию и маршрутизацию. Работает по протоколу IP (Internet Protocol).

L2 (канальный уровень) обеспечивает взаимодействие сетей на физическом уровне. Работает через коммутаторы и концентраторы.

L1 (физический уровень) определяет метод передачи данных, представленных в двоичном виде, от одного устройства к другому. Работает благодаря протоколам Ethernet, Bluetooth, Wi-Fi, IRDA.

Киберпреступники могут атаковать любой из семи уровней, но наиболее часто подвергаются атакам L3 и L4 (низкоуровневые атаки), а также L5 и L7 (высокоуровневые атаки).

DDoS-атаки могут иметь смешанный характер, однако можно выделить три категории:

- атаки на уровне приложений;

- атаки на уровне протокола;

- объемные атаки.

Разберем каждую категорию с примерами атак.

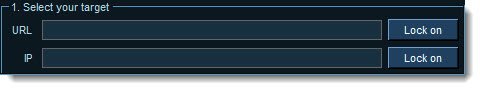

Как пользоваться программой LOIC.

Пользоваться программой LOIC просто. Запускаем LOIC .exe и видим следующее окно:

В двух верхних строчках вписываете URL или IP адрес жертвы и нажимаете Lock on:

После этих действий, в большом окне с надписью NONE появится IP мишени:

В нижнем окне устанавливаем поток (TCP, HTTP или UDP), количество запросов (по умолчанию стоит 10) и передвигаем ползунок скорости передачи:

Закончив настройки, жмём на большую кнопку – IMMA CHARGIN MAH LAZER:

Это всё, дос атака началась. Остановить процесс можно нажав туже кнопку.

Конечно, одной пукалкой Вы не сможете завалить серьёзный ресурс, но подключив одновременно несколько таких пушек на большом количестве компьютеров, можно таких дел натворить.

Но повторюсь, это неправомерные действия и при сговоре с группой лиц, вызов DDOS атаки уголовно наказуем. Данный материал, только для ознакомительных целей.

Запуск лазерной пушки LOIC:

Как проводятся атаки

Принцип действия DoS и DDoS-атак заключается в отправке на сервер большого потока информации, который по максимуму (насколько позволяют возможности хакера) загружает вычислительные ресурсы процессора, оперативной памяти, забивает каналы связи или заполняет дисковое пространство. Атакованная машина не справляется с обработкой поступающих данных и перестает откликаться на запросы пользователей.

Так выглядит нормальная работа сервера, визуализированная в программе Logstalgia:

Эффективность одиночных DOS-атак не слишком высока. Кроме того, нападение с личного компьютера подвергает злоумышленника риску быть опознанным и пойманным. Гораздо больший профит дают распределенные атаки (DDoS), проводимые с так называемых зомби-сетей или ботнетов.

Так отображает деятельность ботнета сайт Norse-corp.com:

Зомби-сеть (ботнет) — это группа компьютеров, не имеющих физической связи между собой. Их объединяет то, что все они находятся под контролем злоумышленника. Контроль осуществляется посредством троянской программы, которая до поры до времени может никак себя не проявлять. При проведении атаки хакер дает зараженным компьютерам команду посылать запросы на сайт или сервер жертвы. И тот, не выдержав натиска, перестает отвечать.

Так Logstalgia показывает DDoS-атаку:

Войти в состав ботнета может абсолютно любой компьютер. И даже смартфон. Достаточно подхватить троянца и вовремя его не обнаружить. Кстати, самый крупный ботнет насчитывал почти 2 млн машин по всему миру, а их владельцы понятия не имели, чем им приходится заниматься.

Почему Ddos-атаки имеют успех?

Ddos-атака — это реальный способ «насолить» конкуренту, и некоторые веб-предприниматели не гнушаются пользоваться этим «черным инструментом» конкурентной борьбы. Обычно Ддос-атака бывает эффективной из-за проблем провайдеров:

-

ненадежные межсетевые экраны;

-

бреши в системе безопасности;

-

проблемы в операционной системе серверов;

-

нехватка системной мощности для обработки запросов;

-

и др.

Именно эти проблемы и дают возможность осуществить эффективную Ddos-атаку. Поэтому проблема безопасности у IT-компаний всегда стоит на первом месте. Но современная защита стоит дорого, а потому условно считается, что чем больше денег компания-провайдер тратит на защиту своих ресурсов, тем надежнее защита. Но не все провайдеры у нас такие, как Microsoft или Yahoo (хотя и эти компании подвергались Ddos-атакам!), есть и менее финансово обеспеченные, которые более всего подвержены Ддосу.