Trusted platform module technology overview

Содержание:

Восемь принципов TPM

- Непрерывное улучшение: нацеленное на практику предотвращение 7 видов потерь.

- Автономное содержание в исправности: оператор обрудования должен самостоятельно проводить осмотр, работы по чистке, смазочные работы, а также незначительные работыпо технического обслуживанию.

- Планирование технического обслуживания: обеспечение 100%-й готовности оборудования, а также проведение мероприятий кайдзен в области технического обслуживания.

- Тренировка и образование: сотрудники должны быть обучены в соответствии с требованиями по улучшению квалификации для эксплуатации и технического ухода за обрудованием.

- Контроль запуска: реализовать вертикальную кривую запуска новой продукции и обрудования.

- Менеджмент качества: реализация цели «нулевые дефекты в качестве» в изделиях и обрудовании.

- TPM в административных областях: потери и расточительство устраняются в непрямых производственных подразделениях.

- Безопасность труда, окружающая среда и здравоохранение: требование преобразование аварий на предприятии в нуль.

Автономное содержание в исправности – важнейший принцип TPM. Ее цель минимизировать потери эффективности, которые возникают из-за отказов устройств, коротких остановок, брака и т. д. Для этого все большая часть необходимой деятельности по техническому обслуживанию (чистка, смазка, технический осмотр устройств) упрощается, стандартизируется и постепенно передается на места в обязанности сотрудников. Вследствие этого сотрудники отдела главного механика освобождаются, с одной стороны, от текущей рутинной деятельности, так что они получают большее время для разработки и проведения мер по улучшению. С другой стороны, теперь оборудование (устройства) могут обеспечиваться необходимым техническим обслуживанием, которая ранее не могла предоставляться в распоряжение вообще либо своевременно из-за отсутствия надлежащих ресурсов.

Концепция TPM разработана в Японии в конце 60- начале 70-х годов в фирме «Ниппон Дэнсо», поставщике электрооборудования для корпорации Тойота, во взаимосвязи с формирование Производственной системы Тойота (TPS). В начале 90-х годов прошлого столетия TPM в разных вариантах внедрялась на предприятиях всего мира. Известно утверждение основателя TPS Тайити Оно: «Силы Тойота приходят не благодаря излечению процессов, а благодаря предупредительному техническому обслуживанию оборудования». Опыт российский и мировых компаний по внедрению и использованию системы TPM вы можете найти в Альманахе «Управление производством».

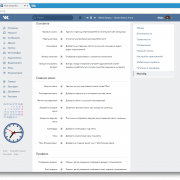

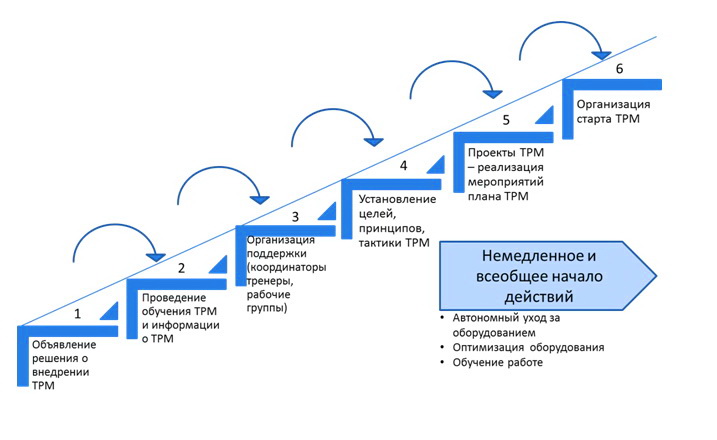

Внедрение метода Всеобщего ухода за оборудованием в TPS описывается последовательностью, представленной на схеме 2.

Схема 2. Системный образ действий при внедрении ТРМ в Производственной системы Тойота.

Как эффективный инструмент бережливого производства метод Всеобщего ухода за оборудованием в последнее время активно внедряется в России на многих предприятиях — Ярославском шинном заводе (холдинг «СИБУР-Русские шины»), Чепецком механическом заводе, Челябинском заводе по производству пластиковых окон (ООО «Эталон»), кондитерской фабрике ОАО «Большевик» в Москве и др.

1Включение модуля TPM в BIOS компьютера

Для включения модуля зайдите в BIOS и перейдите в раздел, связанный с безопасностью. Хотя BIOS может существенно отличаться на разных компьютерах, как правило, раздел с настройками безопасности называется «Security». В этом разделе должна быть опция, которая называется «Security Chip».

Настройки безопасности в BIOS

Модуль может находиться в трёх состояниях:

- Выключен (Disabled).

- Включён и не задействован (Inactive).

- Включён и задействован (Active).

В первом случае он не будет виден в операционной системе, во втором – он будет виден, но система не будет его использовать, а в третьем – чип виден и будет использоваться системой. Установите состояние «активен».

Тут же в настройках можно очистить старые ключи, сгенерированные чипом.

Очистка памяти чипа TPM

Очистка TPM может пригодиться, если вы, например, захотите продать свой компьютер. Учтите, что стерев ключи, вы не сможете восстановить данные, закодированные этими ключами (если, конечно, вы шифруете свой жёсткий диск).

Теперь сохраните изменения («Save and Exit» или клавиша F10) и перезагрузите компьютер.

После загрузки компьютера откройте диспетчер устройств и убедитесь, что доверенный модуль появился в списке устройств. Он должен находиться в разделе «Устройства безопасности».

Чип TPM в диспетчере устройств Windows

История разработки [ править | править код ]

В январе 1999 года была создана рабочая группа производственных компаний «Альянс доверяемых компьютерных платформ» (англ. Trusted Computing Platform Alliance, TCPA) с целью развития механизмов безопасности и доверия в компьютерных платформах. Первоначально в TCPA входили ведущие разработчики аппаратного и программного обеспечения — HP, Compaq (в настоящее время подразделение HP), IBM, Intel, Microsoft.

В октябре 1999 года была анонсирована проектная спецификация и открыта возможность другим компаниям присоединиться к альянсу. В августе 2000 года была выпущена для обсуждения предварительная публичная версия спецификации. Спецификация TCPA версии 1.0 была опубликована в феврале 2001 года, в ней были определены основные требования к TPM с точки зрения производителя электронных устройств.

Затем была создана рабочая группа по созданию TPM, которая пересмотрела общую спецификацию с точки зрения практического применения доверяемого модуля (TPM). В августе 2001 года была выпущена спецификация версии 1.1 и создана рабочая группа по проектированию платформы ПК, на которую устанавливается доверяемый модуль.

В апреле 2003 года была организована некоммерческая организация «Trusted Computer Group» (TCG), которая стала преемником TCPA и продолжила работать над развитием уже выпущенных спецификаций. В дополнение к уже созданным рабочим группам по проектированию TPM и платформы ПК были созданы группы по разработке спецификаций для мобильных устройств, ПК-клиентов, серверов, запоминающих устройств, инфраструктуры доверяемых вычислений, программного обеспечения (англ. Trusted Software Stack, TSS) и доверяемого сетевого соединения. В ноябре 2003 года была опубликована спецификация TPM версии 1.2, последняя версия с существенными изменениями, в которой по существу описана функциональность TPM.

Возможные применения

Аутентификация

TPM представляет собой токен аутентификации следующего поколения. Криптопроцессор поддерживает аутентификацию и пользователя, и компьютера, обеспечивая доступ к сети только авторизованным пользователям и компьютерам. Это может использоваться, например, при защите электронной почты, основанной на шифровании или для подписания цифровых сертификатов, привязанных к TPM. Отказ от паролей и использование TPM позволяют создать более сильные модели аутентификации для проводного, беспроводного и VPN доступа.

Защита данных от кражи

Это является основным назначением «защищённого контейнера». Самошифрующиеся устройства, реализованные на основе спецификаций Trusted Computing Group, делают доступными встроенное шифрование и контроль доступа к данным. Такие устройства обеспечивают полное шифрование диска, защищая данные при потере или краже компьютера.

Преимущества:

Улучшение производительности

Аппаратное шифрование позволяет оперировать со всем диапазоном данных без потерь производительности.

Усиление безопасности

Шифрование всегда включено. Кроме того, ключи генерируются внутри устройства и никогда не покидают его.

Низкие издержки использования

Не требуются модификации операционной системы, приложений и т. д. Для шифрования не используются ресурсы центрального процессора.

Большие перспективы имеет связка TPM+Bitlocker. Такое решение позволяет прозрачно от ПО шифровать весь диск.

Управление доступом к сети (NAC)

TPM может подтверждать подлинность компьютера и даже его работоспособность ещё до получения доступа к сети и, если необходимо, помещать компьютер в карантин.

Защита ПО от изменения

Сертификация программного кода обеспечит защиту игр от читерства, а программы, требующие особой осторожности, наподобие банковских и почтовых клиентов, — от намеренной модификации. Сразу же будет пресечено добавление «троянского коня» в устанавливаемом приложении.

Защита от копирования

Защита от копирования основана на такой цепочке: программа имеет сертификат, обеспечивающий ей (и только ей) доступ к ключу расшифровки (который также хранится в TPM’е). Это даёт защиту от копирования, которую невозможно обойти программными средствами.

Станьте владельцем папки Ngc и удалите её

Ещё один простой способ устранить сбой TPM заключается в удалении папки Ngc. Её можно найти на диске C:\, но для удаления требуется быть владельцем папки. Вот как это можно сделать:

- Откройте проводник и перейдите:

C:\Windows\ServiceProfiles\LocalService\AppData\Local\Microsoft

- Найдите папку Ngc и нажмите на неё правой кнопкой мыши, затем выберите «Свойства».

- На вкладке «Безопасность» нажмите «Дополнительно».

- В разделе «Владелец» нажмите «Изменить». Для этого вам потребуются права администратора.

- В текстовом поле введите имя пользователя локальной учётной записи (которую вы используете в этот момент) и нажмите «Проверить имена».

- Нажмите ОК. Установите флажок «Заменить владельца подконтейнеров и объектов».

- Нажмите OK.

- Дважды нажмите, чтобы открыть папку Ngc и удалить все её содержимое.

- Перезагрузите компьютер.

Удаление учётных данных приложения из диспетчера учётных данных

Этот вариант применим для пользователей, которые сталкиваются с проблемой при запуске приложений Microsoft, таких как Outlook или Microsoft Office. Метод включает в себя удаление учётных данных соответствующего приложения с помощью диспетчера учётных данных:

- Нажмите кнопку «Пуск» и введите в поиск «диспетчер учётных данных». Откройте соответствующее окно.

- Нажмите «Учётные данные Windows».

- В разделе «Общие учётные данные» выберите все учётные данные Microsoft Office и нажмите стрелку вправо, чтобы развернуть их.

- Затем нажмите «Удалить» рядом с «Редактировать».

- Удаляйте данные по одному за раз.

- Перезагрузите компьютер.

Feature description

Trusted Platform Module (TPM) technology is designed to provide hardware-based, security-related functions. A TPM chip is a secure crypto-processor that is designed to carry out cryptographic operations. The chip includes multiple physical security mechanisms to make it tamper-resistant, and malicious software is unable to tamper with the security functions of the TPM. Some of the key advantages of using TPM technology are that you can:

-

Generate, store, and limit the use of cryptographic keys.

-

Use TPM technology for platform device authentication by using the TPM’s unique RSA key, which is burned into it.

-

Help ensure platform integrity by taking and storing security measurements.

The most common TPM functions are used for system integrity measurements and for key creation and use. During the boot process of a system, the boot code that is loaded (including firmware and the operating system components) can be measured and recorded in the TPM. The integrity measurements can be used as evidence for how a system started and to make sure that a TPM-based key was used only when the correct software was used to boot the system.

TPM-based keys can be configured in a variety of ways. One option is to make a TPM-based key unavailable outside the TPM. This is good to mitigate phishing attacks because it prevents the key from being copied and used without the TPM. TPM-based keys can also be configured to require an authorization value to use them. If too many incorrect authorization guesses occur, the TPM will activate its dictionary attack logic and prevent further authorization value guesses.

Different versions of the TPM are defined in specifications by the Trusted Computing Group (TCG). For more information, consult the TCG Web site.

Automatic initialization of the TPM with Windows

Starting with Windows 10 and Windows 11, the operating system automatically initializes and takes ownership of the TPM. This means that in most cases, we recommend that you avoid configuring the TPM through the TPM management console, TPM.msc. There are a few exceptions, mostly related to resetting or performing a clean installation on a PC. For more information, see . We’re beginning with Windows Server 2019 and Windows 10, version 1809.

In certain specific enterprise scenarios limited to Windows 10, versions 1507 and 1511, Group Policy might be used to back up the TPM owner authorization value in Active Directory. Because the TPM state persists across operating system installations, this TPM information is stored in a location in Active Directory that is separate from computer objects.

ЭТАП А: ПОДГОТОВИТЕЛЬНАЯ СТАДИЯ

Шаг 1. Руководство предприятия официально объявляет о начале внедрения TPM в организации

О запуске TPM сотрудники должны узнавать не от кого-то из коллег, а из официального заявления высшего руководства. Верное понимание сущности и назначения концепции, заинтересованность и активное участие руководителей организации обеспечивает успех всей кампании. Но прежде чем объявлять персоналу о начале изменений, необходимо разработать ознакомительную программу о TPM для высшего руководства предприятия.

Шаг 2. Обучение основам TPM и его популяризация

Тренинги необходимо проводить с учетом потребности в обучении, поэтому начать целесообразно с оценки уровня осведомленности операторов, специалистов по техобслуживанию, контролеров о правилах ухода за оборудованием. Оценив результаты опроса, вы будете лучше представлять, какие пробелы нужно устранить в первую очередь. Обучение полезно проводить на практическом примере.

Шаг 3. Организация рабочих групп по TPM

TPM подразумевает вовлечение операторов в уход за оборудованием, ремонтно-техническое обслуживание, контроль качества, поэтому в состав рабочих групп необходимо включать сотрудников разных отделов: ремонтного, производственного, монтажного, а из отдела технического контроля.

Шаг 4. Разработка инструкций и постановка целей

Ваши сотрудники должны иметь четкое представление, к каким целям и в какие сроки они должны прийти. Разработайте рабочие инструкции и установите критерии, которым должно соответствовать оборудование после внедрения TPM.

Шаг 5. Генеральный план внедрения TPM

Руководство должно видеть в TPM не один из инструментов, нужный лишь на определенной стадии развития предприятия, а часть долгосрочной стратегии. Разработайте и представьте генеральный план стандартизации TPM и включения его в корпоративную культуру предприятия. Показателем успеха в данном случае является получение наград, например, TPM Award.

Критика

Проблема «доверия»

Trusted Platform Module критикуется некоторыми IT-специалистами за название. Доверие (англ. trust) всегда должно быть обоюдным, в то время как разработчики TPM пользователю не доверяют, что приводит к ущемлению свободы. По мнению отдельных IT-специалистов, для доверенных вычислений больше подходит название «вероломные вычисления» (англ. treacherous computing), поскольку наличие модуля гарантирует обратное — систематический выход компьютера из подчинения. Фактически, компьютер перестает функционировать в качестве компьютера общего назначения, поскольку любая операция может потребовать явного разрешения владельца компьютера.

Потеря «владения» компьютером

Владелец компьютера больше не может делать с ним всё, что угодно, поскольку передает часть своих прав производителям программного обеспечения. В частности, TPM может мешать (из-за ошибок в ПО или намеренного решения разработчиков):

- переносить данные на другой компьютер;

- свободно выбирать программное обеспечение для своего компьютера;

- обрабатывать имеющиеся данные любыми доступными программами.

Потеря анонимности

Компьютер, оборудованный TPM, имеет уникальный идентификатор, зашитый в чипе. Идентификатор известен производителю программного обеспечения и его невозможно изменить. Это ставит под угрозу одно из естественных преимуществ Интернета — анонимность. На данный момент, если на компьютере нет троянских программ, в программном обеспечении нет явных ошибок, а cookie удалены, единственным идентификатором пользователя остается IP-адрес и заголовки HTTP. Наряду с повышением безопасности, наличие модуля TPM может иметь негативный эффект на свободу слова, что особенно актуально для развивающихся стран. Чтобы понять, к чему может привести удалённо читаемый и неизменяемый идентификатор компьютера, достаточно вспомнить аналогичную проблему с идентификационным номером процессора Pentium III.

Потенциальная угроза свободной конкуренции

Программа, ставшая лидером отрасли (как AutoCAD, Microsoft Word или Adobe Photoshop), может установить шифрование на свои файлы, делая невозможным доступ к этим файлам посредством программ других производителей, создавая, таким образом, потенциальную угрозу свободной конкуренции на рынке прикладного ПО.

Проблемы неисправности модуля TPM

В случае неисправности модуля TPM-контейнеры, защищённые им, становятся недоступными, а данные, находящиеся в них — невосстановимыми. Для полной гарантии восстановления данных в случае порчи модуля TPM необходимо осуществлять сложную процедуру резервного копирования. Для обеспечения секретности система резервного копирования (backup) также должна иметь собственные TPM-модули.

Включите или отключите TPM (доступно только с TPM 1.2 с Windows 10 версии 1507 и выше)

Обычно TPM включен в рамках процесса инициализации TPM. Обычно не требуется включить или отключить TPM. Однако при необходимости это можно сделать с помощью MMC TPM.

Включаем TPM

Если вы хотите использовать TPM после его отключения, вы можете использовать следующую процедуру, чтобы включить TPM.

Включить TPM (TPM 1.2 с Windows 10 версии 1507 и выше)

-

Откройте MMC TPM (tpm.msc).

-

В области Действий выберите включить TPM, чтобы отобразить включаемую страницу Оборудования безопасности TPM. Ознакомьтесь с инструкциями на этой странице.

-

Выберите выключение (или перезапуск), а затем выполните подсказки на экране UEFI.

После перезапуска компьютера, но перед входом в Windows, вам будет предложено принять перенастройку TPM. Это гарантирует, что пользователь имеет физический доступ к компьютеру и что вредоносное программное обеспечение не пытается внести изменения в TPM.

Отключение TPM

Если вы хотите прекратить использование служб, предоставляемых TPM, вы можете отключить TPM MMC.

Отключение TPM (TPM 1.2 с Windows 10 версии 1507 и выше)

-

Откройте MMC TPM (tpm.msc).

-

В области Действия выберите turn TPM Off, чтобы отобразить страницу обеспечения безопасности TPM.

-

В диалоговом окне Отключение аппаратного обеспечения безопасности TPM выберите метод, чтобы ввести пароль владельца и отключить TPM:

-

Если вы сохранили пароль владельца TPM на съемных устройствах хранения, вставьте его, а затем выберите у меня есть файл пароля владельца. В диалоговом окне Выбор резервного копирования с диалоговое окно владельца TPM выберите Просмотр, чтобы найти файл .tpm, сохраненный на съемных устройствах хранения, выберите Открыть, а затем выберите Turn TPM Off. ****

-

Если у вас нет съемного устройства хранения с сохраненным паролем владельца TPM, выберите я хочу ввести пароль. В диалоговом окне Введите пароль владельца TPM, введите пароль (включая дефис), а затем выберите Turn TPM Off.

-

Если вы не сохраните пароль владельца TPM или больше не знаете его, выберите, что у меня нет пароля владельца TPM, и следуйте инструкциям, которые предоставляются в диалоговом окне и последующих экранах UEFI, чтобы отключить TPM без ввода пароля.

-

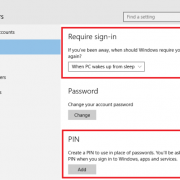

Windows Hello для бизнеса

Windows Hello для бизнеса обеспечивает различные варианты проверки подлинности, предназначенные для замены паролей, которые могут быть трудны для запоминания и легко могут быть скомпрометированы. Кроме того, при использовании решений по принципу «имя пользователя — пароль» часто для проверки подлинности на различных устройствах и в различных службах выбираются одинаковые комбинации имени пользователя и пароля; если эти учетные данные станут кому-либо известны, они будут скомпрометированы во многих местах. Windows Hello для бизнеса готовит устройства поочередно и объединяет информацию, указанную на каждом устройстве (т.е. криптографический ключ) с дополнительной информацией для проверки подлинности пользователей. В системе с доверенным платформенным модулем модуль может защитить ключ. Если в системе отсутствует TPM, ключ защищают программные средства. В качестве дополнительных данных, которые пользователь должен предоставить, может служить значение PIN-кода или, если в системе установлено необходимое оборудование, биометрические сведения, такие как отпечаток пальца или распознавание лиц. Для защиты личных данных биометрическая информация используется только на заданном устройстве, у которого имеется доступ к специальному ключу: эти данные не передаются на другие устройства.

Для внедрения новой технологии проверки подлинности необходимо, чтобы поставщик удостоверений и организации развернули и начали применять эту технологию. Windows Hello для бизнеса позволяет пользователям проводить проверку подлинности со своей существующей учетной записью Майкрософт, учетной записью Active Directory, учетной записью Microsoft Azure Active Directory или даже использовать для этого службы поставщика удостоверений от сторонних разработчиков или службы проверяющей стороны, которые поддерживают проверку подлинности Fast ID Online V2.0.

Поставщики удостоверений могут различными способами обрабатывать учетные данные на клиентских устройствах. Например, организация может подготовить только устройства с TPM, чтобы иметь уверенность в том, что TPM защищает учетные данные. Для того чтобы система была способна отличить TPM от вредоносной программы, действующей как TPM, требуются следующие свойства TPM (см. рис. 1):

-

Ключ подтверждения. Производитель TPM может создать в модуле специальный ключ, который называется ключ подтверждения. В сертификате ключа подтверждения, подписанного производителем, говорится, что ключ подтверждения присутствует в TPM, который сделал производитель. Решения могут использовать этот сертификат с TPM с содержащимся в нем ключом подтверждения, который подтверждает, что в сценарии действительно задействован TPM от конкретного производителя TPM (а не вредоносная программа, имитирующая TPM).

-

Ключ удостоверения проверки. В целях защиты личных данных в большинстве сценариев TPM не используется ключ подтверждения. Вместо этого в них используются ключи удостоверения подлинности, и ЦС применяет ключ удостоверения подлинности и его сертификат для подтверждения того факта, что в реальном TPM действительно имеется один или несколько ключей удостоверения подлинности. ЦС удостоверений выпускает сертификаты ключей удостоверения подлинности. Несколько ЦС удостоверений, как правило, рассматривают один и тот же сертификат ключа подтверждения, который может определить TPM как уникальный, но создано может быть любое количество сертификатов ключей удостоверения подлинности в целях ограничения распространения информации в другие сценарии.

Рисунок 1. Управление криптографическим ключом TPM

При использовании Windows Hello для бизнеса Майкрософт может выполнять роль ЦС для проверки подлинности. Службы Майкрософт могут выдавать сертификат ключа удостоверения подлинности для каждого устройства, пользователя и поставщика удостоверения, чтобы гарантировать защиту личных данных и помочь поставщикам удостоверений обеспечить выполнение требований TPM на устройстве перед тем, как будут подготовлены учетные данные Windows Hello для бизнеса.

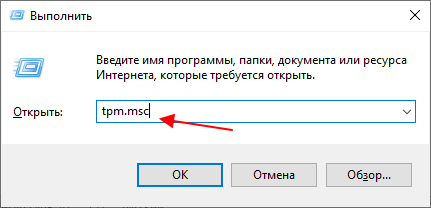

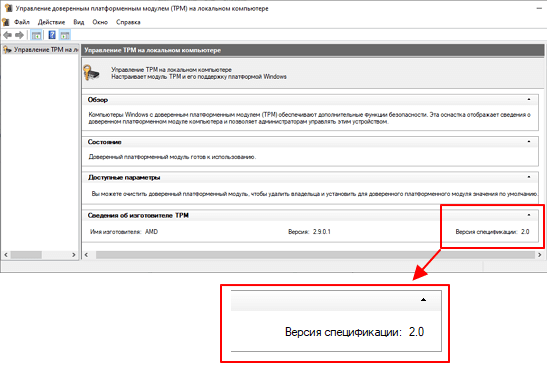

Как проверить наличие TPM 2.0 для Windows 11

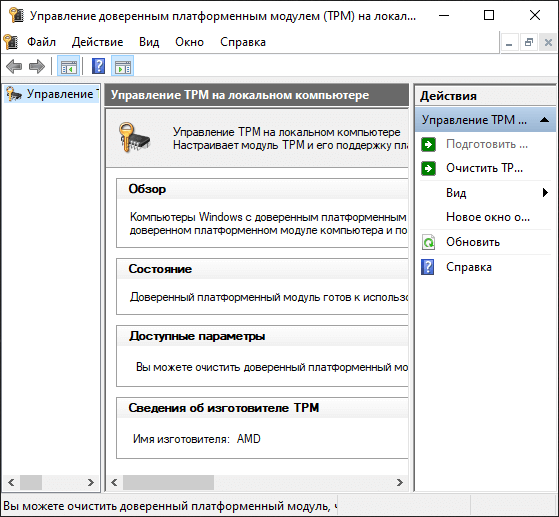

Для того чтобы проверить наличие TPM 2.0 на компьютере можно воспользоваться встроенной программой для работы с TPM, которая доступна на Windows 10. Для этого нужно нажать комбинацию клавиш Win-R и выполнить команду «tpm.msc».

В результате откроется окно «Управление доверенным платформенным модулем на локальном компьютере». Если на компьютере есть TPM модуль, то здесь будут доступны настройки TPM на локальном компьютере. В центральной части окна будет информация о модуле, а справа кнопки «Подготовить» и «Очистить».

В самом низу центрально части окна будет доступен блок «Сведения об изготовителе». Здесь будет указан производитель, версия TPM и версия спецификации. Для работы Windows 11 нужна версия спецификации 2.0.

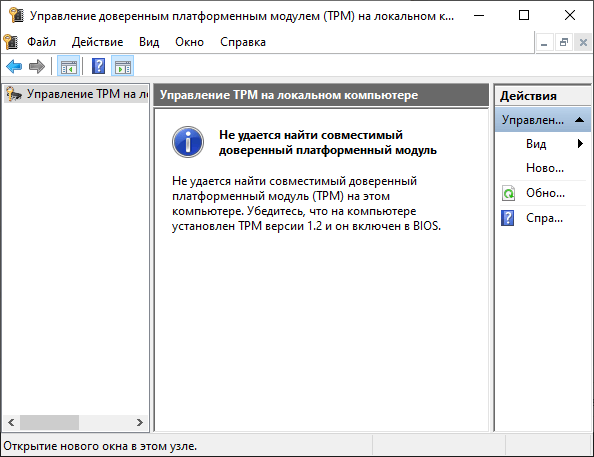

Если TPM модуль отсутствует или он отключен в BIOS, то данном окне будет отображаться надпись «Не удается найти совместимый доверенных платформенный модуль».

В этом случае нужно открыть настройки BIOS, включить модуль TPM и еще раз выполнить команду «tpm.msc», для того чтобы проверить состояние модуля.

Больше информации в статьях:

- Как узнать есть ли модуль TPM 2.0 на компьютере;

- Как установить Windows 11 без TPM 2.0;

- Что такое AMD fTPM.