Group policy overview

Содержание:

Планирование создания правил политики

Планируя применение политик ограниченного использования программ, всегда полезно и настоятельно рекомендуется предварительно провести их «обкатку» в тестовой среде. Ввиду сложности структуры на первоначальном этапе возможны ошибки, которые, конечно, лучше исправлять не на рабочей системе. В случае «срабатывания» правила политики в локальный журнал компьютера заносится событие. Код содержит тип правила, его вызвавшего (865 — уровень безопасности по умолчанию, 866 — правило для пути, 867 — правило для сертификата, 868 — правило для зоны Интернета или правило для хеша).

При создании политики, имеющей уровень безопасности Не разрешено, необходимо будет определить, какой код может быть разрешен для запуска пользователем. Как отмечалось выше, эта задача может быть достаточно трудоемкой. Для облегчения процесса инвентаризации программ можно задействовать их отслеживание с помощью расширенного ведения журнала. Этот способ достаточно прост и эффективен.

На тестовом компьютере активируется политика ограничения программ, и в качестве уровня безопасности устанавливается параметр Неограниченный. Все дополнительные правила из политики удаляются. Суть в том, что, несмотря на отсутствие ограничений, при активировании политики можно включить функцию расширенного ведения журнала, в который будет заноситься информация о запущенных программах. Выполнив на тестовом компьютере запуск минимально необходимого пользователю набора программ, а затем, проанализировав этого журнал, можно разработать все необходимые правила для политики.

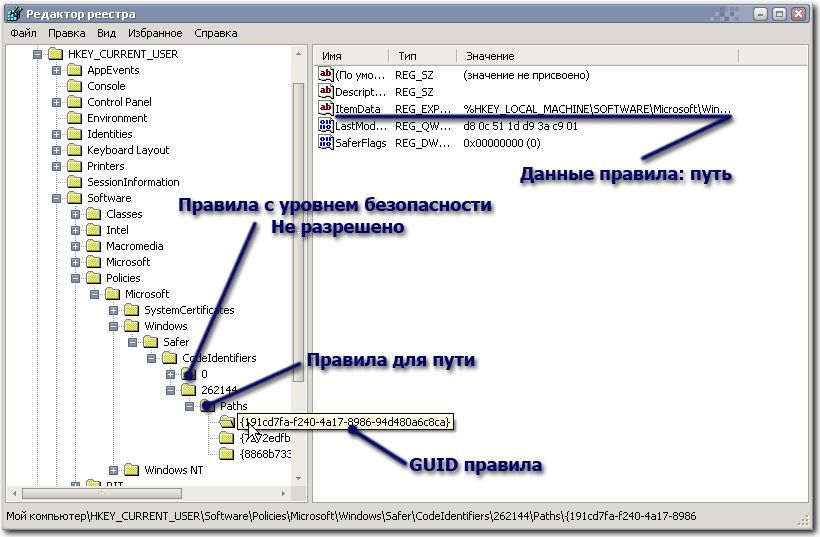

Для включения режима расширенного ведения журнала на тестовом компьютере создайте параметр реестра в ветви HKLM\SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers с именем LogFileName. Его значение должно содержать путь к каталогу, где будет расположен файл журнала. Содержимое журнала выглядит следующим образом:

winlogon.exe (PID = 452) identified C:\WINDOWS\system32\userinit.exe as Unrestricted using path rule, Guid = {191cd7fa-f240-4a17-8986-94d480a6c8ca}

Эта запись «переводится» так: родительский процесс winlogon.exe, имеющий значение идентификатора (PID) 452, выполнил запуск C:\Windows\system32\userinit.exe; правило, вызвавшее «срабатывание» — правило для пути с уровнем безопасности Неограниченный (Unrestricted), имеет код GUID {191cd7fa-f240-4a17-8986-94d480a6c8ca}. Каждое правило имеет свой идентификатор GUID. После того, как политика ограниченного использования программ применена, ее конфигурация хранится в системном реестре. Список контроля доступа, защищающий разделы реестра, позволяет только администраторам и учетной записи SYSTEM изменять ее. Политика пользователя хранится в разделе HKCU\Software\Policies\Microsoft\Windows\, политика компьютера хранится в разделе HKLM\SOFTWARE\Policies\Microsoft\Windows\.

Параметры политик в реестре

В случае каких-либо ошибок можно найти правило по его коду GUID и выяснить причину ошибки. По окончании отладки всех правил, на рабочей системе ведение журнала желательно прекратить, удалив параметр LogFileName из реестра для уменьшения использования дискового пространства и снижения быстродействия системы. В случае, если политика содержит параметры только для компьютера или пользователя, для ускорения обработки политики следует отключить неиспользуемые компоненты GPO.

Также для определения тех программ, которым потребуется создать разрешающие правила, можно воспользоваться утилитой msinfo32.exe. Для этого запустите все необходимые приложения, после этого нажмите кнопку Пуск, выберите Выполнить и введите команду msinfo32.exe. В окне программы msinfo32 разверните узел Программная среда и выберите Выполняемые задачи.

Устранение неполадок GPO на стороне клиента

Вы можете диагностировать применение GPO на стороне клиента с помощью gpresult, rsop.msc или Просмотра событий Windows (eventvwr.msc).

Чтобы увидеть журнал событий применения групповых политик, откройте Event Viewer («Просмотр событий»), это можно сделать с помощью команды:

eventvwr.msc

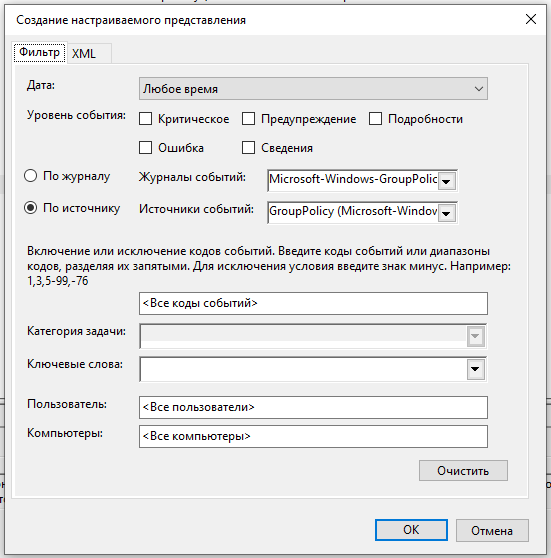

В средстве просмотра событий вы можете фильтровать события по источнику для этого нажмите «Создать настраиваемое представление» и в качестве источника выберите GroupPolicy (Microsoft-Windows-GroupPolicy).

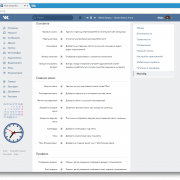

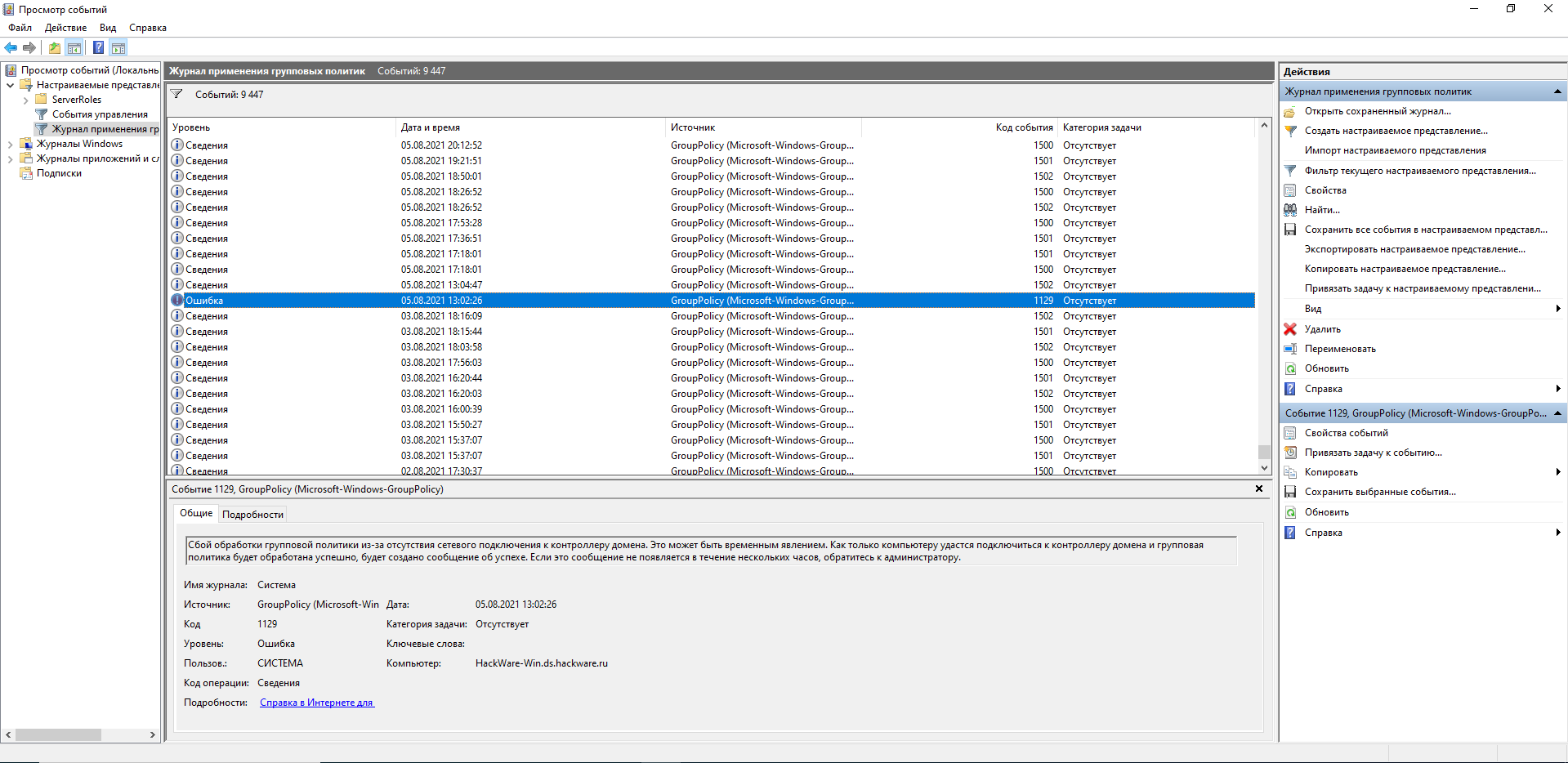

Вы увидите журнал событий, связанных с применением групповых политик:

Такого же результата вы можете достичь если в окне Event Viewer («Просмотр событий») перейдёте по пути Applications and Services Logs → Microsoft → Windows → Applications and Services Logs → Group Policy → Operational (в русскоязычной версии это Журналы приложений и служб → Microsoft → Windows → Group Policy → Operational.

Подводя итог, я рекомендую сделать структуру GPO как можно более простой и не создавать ненужных политик. Используйте прозрачную схему именования политик: имя должно чётко указывать, для чего предназначен объект групповой политики.

Создание и редактирование объектов групповой политики

Используя оснастку «Управление групповой политикой» вы можете создавать и редактировать объекты групповой политики, а также комментарии к ним для упрощения их мониторинга, удалять объекты групповых политик и проводить поиск среди существующих объектов. Рассмотрим подробно каждое из вышеперечисленных действий:

Создание объекта групповой политики с комментарием

Один или несколько параметров групповой политики, который применяется к одному или нескольким пользователям или компьютерам, обеспечивая конкретную конфигурацию, называется объектом групповой политики. Для того чтобы создать новый объект групповой политики, выполните следующие действия:

- В оснастке «Управление групповой политикой» разверните узел лес, домен, название вашего домена и выберите контейнер «Объекты групповой политики». Именно в этом контейнере будут храниться все объекты групповой политики, которые вы будете создавать;

- Щелкните правой кнопкой мыши на данном контейнере и из контекстного меню выберите команду «Создать», как изображено ниже:

- В диалоговом окне «Новый объект групповой политики» введите название объекта в поле «Имя», например, «Корпоративные требования» и нажмите на кнопку «ОК».

Редактирование объекта групповой политики

После того как объект групповой политики будет создан, для того чтобы настроить определенную конфигурацию данного объекта, вам нужно указать параметры групповой политики при помощи оснастки «Редактор управления групповыми политиками». Допустим, нужно отключить Windows Media Center, средство звукозаписи, а также ссылку «Игры» в меню «Пуск». Для этого выполните следующие действия:

- Выберите созданный ранее объект групповой политики, нажмите на нем правой кнопкой мыши и из контекстного меню выберите команду «Изменить»;

- Разверните узел Конфигурация пользователя/Политики/Административные шаблоны/Компоненты Windows/Windows Media Center;

- Откройте свойства параметра политики «Не запускать Windows Media Center» и установите переключатель на опцию «Включить». В поле комментарий введите свой комментарий, например, «В связи с корпоративными требованиями не разрешается данным пользователям использовать текущее приложение» и нажмите на кнопку «ОК».

- Повторите аналогичные действия для параметров политик «Запретить выполнение программы «Звукозапись»» и «Удалить ссылку «Игры» из меню «Пуск»» из узла Конфигурация пользователя/Политики/Административные шаблоны/Меню «Пуск» и панель задач.

- Закройте редактор управления групповыми политиками.

Также, если вы создаете много объектов групповых политик, для вас окажется удобной возможность добавления комментариев к самим объектам групповых политик. Для добавления комментария к GPO, выполните следующие действия:

- Выберите созданный ранее объект групповой политики, нажмите на нем правой кнопкой мыши и из контекстного меню выберите команду «Изменить»;

- В дереве консоли оснастки «Редактор управления групповыми политиками» нажмите правой кнопкой мыши на корневом узле и из контекстного меню выберите команду «Свойства»;

- В диалоговом окне «Свойства: имя объекта групповой политики» перейдите на вкладку «Комментарий» и введите примечание для вашего GPO, например, «Этот объект групповой политики запрещает указанным пользователям использовать мультимедийные приложения, а также игры в организации»;

Рис. 8. Добавление комментария для объекта групповой политики

- Нажмите на кнопку «ОК», а затем закройте оснастку «Редактор управления групповыми политиками».

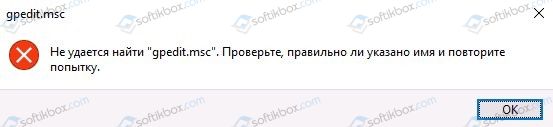

В Windows 7, 8 и 10 не удается найти gpedit.msc

Ранее мы писали о том, что делать, если в Windows 10 отсутствует Редактор локальных групповых политик. Однако описанные способы были актуальны для ранних сборок Windows 10. Разработчики Microsoft обещали решить эту проблему после выхода финальной версии Десятки. Однако этого не случилось. Поэтому, если при запуске строки Выполнить и ввода запроса gpedit.msc у вас появилась ошибка о том, что «Не удается найти gpedit.msc», стоит испробовать следующие методы.

Если при запуске Редактора локальной групповой политики вы столкнулись с ошибкой, решить её можно следующим способом:

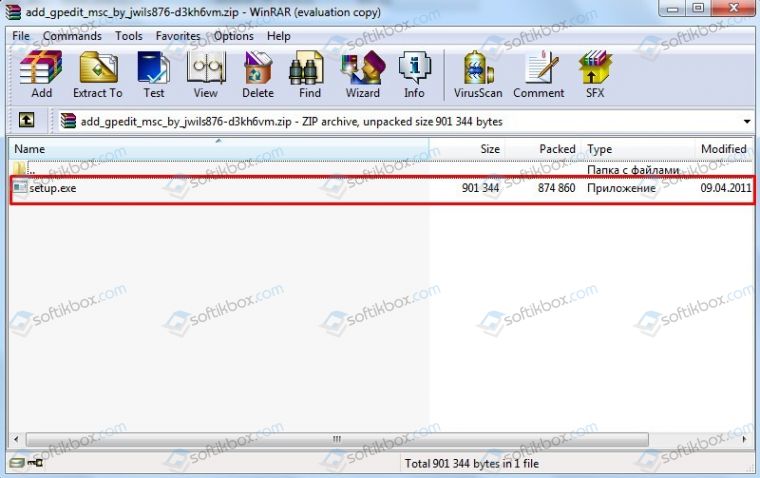

- Скачиваем архив.

- Распаковываем его в отдельную папку.

- Устанавливаем на свой ПК .NetFramework 3.5.

- Запускаем Setup.exe.

- Если вы используете 64-битную версию Windows 7 и 8, то после запуска exe.файла скопируйте папки GroupPolicy, GroupPolicyUsers и файл gpedit.msc из папки WindowsSysWOW64 в WindowsSystem32.

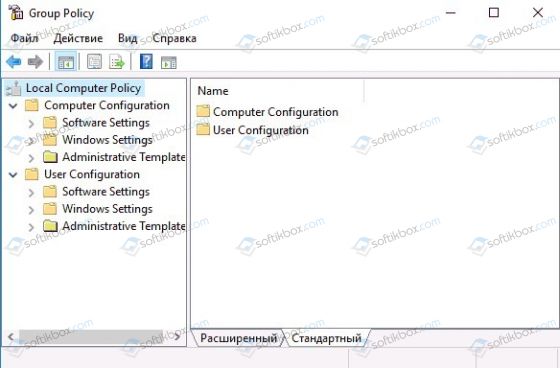

- Редактор локальной групповой политики будет работать корректно.

ВАЖНО! Установленный сторонний редактор локальной групповой политики будет иметь англоязычный интерфейс. Стоит отметить, что при установке данного редактора в Windows 7, может возникнуть ошибка MMC could not create the snap-in

Для того, чтобы её решить, стоит выполнить следующее:

Стоит отметить, что при установке данного редактора в Windows 7, может возникнуть ошибка MMC could not create the snap-in. Для того, чтобы её решить, стоит выполнить следующее:

- Открываем C:WindowsTempgpedit (требуются права Администратора).

- Находим x86.bat или x64.bat (если 32-битная система). Нажимаем на нем правой кнопкой мыши и выбираем «Изменить».

- В этом файле везде прописываем вместо %username%:f команду «%username%»:f (добавьте кавычки).

- Сохраняем файлы.

- Запускаем .bat файл от имени Администратора.

Кликаем «Finish» в программе установки gpedit для Windows 7. Все будет работать без ошибки.

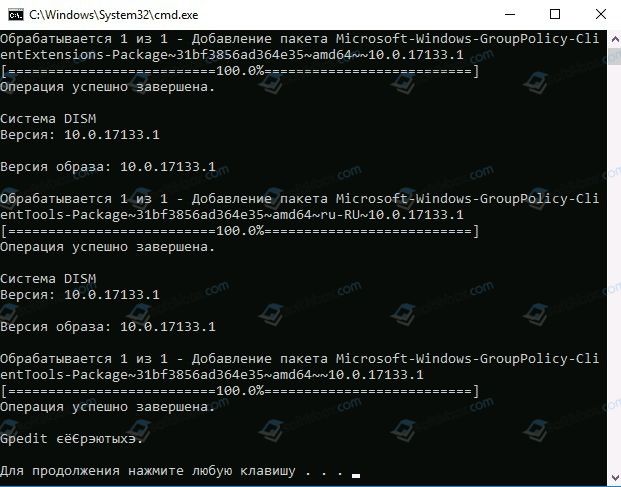

Для того, чтобы вернуть Редактор локальных групповых политик в Windows 10, стоит выполнить несколько несложных рекомендаций:

Открываем Блокнот и копируем туда следующий текст.

dir /b C:WindowsservicingPackagesMicrosoft-Windows-GroupPolicy-ClientExtensions-Package

dir /b C:WindowsservicingPackagesMicrosoft-Windows-GroupPolicy-ClientTools-Package

echo Ustanovka gpedit.msc

for /f %%i in (‘findstr /i . find-gpedit.txt 2^>nul’) do dism /online /norestart /add-package:»C:WindowsservicingPackages%%i»

echo Gpedit ustanovlen.

- Сохраняем файл с расширением .bat и в пункте «Тип файла» выставляем «Все файлы».

- Запускаем файл с правами Администратора. Откроется окно командной строки.

- Ожидаем, пока завершиться установка нового инструмента.

Откроется рабочий редактор. Он будет на русском языке.

Этот метод не работает на Windows 7. Но для Windows 10 он максимально безопасный. Он не требует установки сторонних приложений и не вызывает ошибок в Windows 10.

Скачать add_gpedit_msc_by_jwils876-d3kh6vm для Windows (7/8/10)

Делегирование групповой политики

Разрешения, настроенные для политики, отображаются на вкладке «Делегирование» объекта групповой политики. Здесь вы можете увидеть, какие члены группы могут изменять параметры этого объекта групповой политики и применяется ли к ним политика. Вы можете предоставить права на управление GPO с этой консоли или с помощью мастера делегирования Active Directory в ADUC

Если есть разрешение на доступ Enterprise Domain Controllers («Контроллеры домена предприятия»), эта политика может быть реплицирована между контроллерами домена Active Directory (обратите внимание на это, если у вас есть какие-либо проблемы репликации политики между контроллерами домена). Обратите внимание, что разрешения на вкладке «Делегирование» соответствуют разрешениям NTFS, назначенным каталогу политики в папке SYSVOL.

Обзор

Вы можете использовать групповую политику через консоль управления групповой политикой (GPMC), чтобы управлять тем, Windows обновления для бизнеса. Прежде чем вносить изменения в параметры Windows для бизнеса, следует рассмотреть и разработать стратегию развертывания обновлений. Дополнительные сведения см. в Windows стратегии обслуживания для обновления клиентов.

ИТ-администратор может устанавливать политики для Windows для бизнеса с помощью групповой политики или их можно установить локально (на устройстве). Все соответствующие политики находятся в области конфигурации компьютера > административныхшаблонов > Windows компонентов > Windows update .

Чтобы управлять обновлениями Windows для бизнеса, как описано в этой статье, следует подготовиться к этим шагам, если вы еще не сделали:

- Создайте группы безопасности Active Directory, которые соответствуют кольцам развертывания, которые используются для поэтапного развертывания обновлений.

- Разрешить доступ к службе Windows обновления.

- Скачайте и установите шаблоны ADMX, соответствующие Windows 10 версии. Дополнительные сведения см. в дополнительных сведениях о создании и управлении административными шаблонами центра групповой политики в Windows и шаг за шагом: управление Windows 10 с помощью административных шаблонов.

Creating a New Group Policy Object

Let’s start by creating a new Group Policy object (GPO). The command below creates a new GPO called ‘Netwrix PCs’ and adds a comment to describe its purpose:

New-GPO -Name "Netwrix PCs" -Comment "Client settings for Netwrix PCs"

The command creates an empty GPO with no settings. If you have starter GPOs configured in your Active Directory domain, you can create a new GPO based on their settings. The following command creates a new GPO called ‘Netwrix PCs’ based on the ‘Windows 10 MS Security Settings’ GPO:

New-GPO -Name "Netwrix PCs" -StarterGPOName "Windows 10 MS Security Settings"

You can optionally link the GPO to a domain, domain controller’s organizational unit (OU) or site using piping. The command below creates a new GPO and links it to the Clients OU in the ad.contoso.com domain:

New-GPO -Name "Netwrix PCs" | New-GPLink -Target "ou=clients,dc=ad,dc=contoso,dc=com"

To unlink a GPO, use the Remove-GPLink cmdlet:

Remove-GPLink -Name "Netwrix PCs" -Target "ou=clients,dc=ad,dc=contoso,dc=com"

Figure 1. How to link and unlink a GPO

Quick intro

At startup, Policy Plus opens the last saved policy source, or the local Group Policy Object (Local GPO) by default.

To open a different policy source (like a Registry branch or a per-user GPO), use File | Open Policy Resources.

Much like the official Group Policy editor, categories are shown in the left tree.

Information on the selected object is shown in the middle.

Policies and subcategories in the selected category are shown in the right list.

By default, both user and computer policies are displayed, but you can focus on just one policy source using the drop-down in the upper left.

To edit a policy, double-click it. If the selected setting applies to both users and computers,

you can switch sections with the «Editing for» drop-down. Click OK to keep the changes to the setting.

Notice: If a policy source is backed by a POL file (like Local GPO),

changes to it will not be committed to disk until you use File | Save Policies (Ctrl+S).

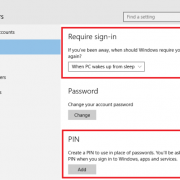

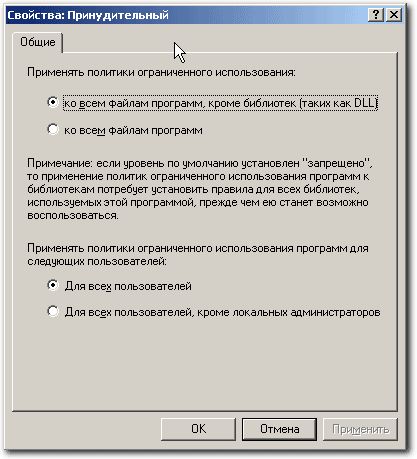

Принудительное использование

Первый параметр определяет, следует ли проверять библиотеки DLL, и возможность применения ограничений, накладываемых политикой на локальных администраторов компьютеров. DLL – это библиотеки динамической компоновки, которые являются частью некоторых исполняемых программ. По умолчанию, проверка DLL отключена.

Опции принудительного применения

Без особой нужды нет необходимости переключать этот параметр в положение проверки всех файлов программ. Причин для этого несколько. Во-первых, при большом количестве исполняемых файлов и «прицепленных» к ним библиотек (а в Windows их предостаточно) резко снижается производительность системы — параметры политики будут просматриваться при каждом вызове программой библиотеки DLL. Во-вторых, если исполнение файла будет запрещено политикой, то не возникнет и необходимости проверки сопутствующих библиотек.

Второй параметр позволяет исключить локальных администраторов компьютеров из списка пользователей, к которым будет применяться политика. Он используется только для политик компьютера. Включается, если необходимо позволить локальным администраторам запускать любые приложения. Более предпочтительный способ предоставить эту возможность – либо временное перемещение учетной записи компьютера в организационную единицу, на которую не распространяются данные политики, либо убрать разрешение Применение групповой политики в свойствах группы GPO, в состав которой входят администраторы.

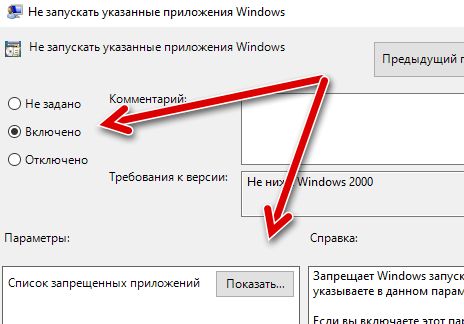

Запретить запуск определенных приложений

Групповая политика также позволяет создать список приложений, чтобы предотвратить их запуск. Он идеально подходит для того, чтобы пользователи не тратили время на известные приложения. Перейдите в указанное ниже место и откройте опцию Не запускать указанные приложения Windows.

Конфигурация пользователя → Административные шаблоны → Система

Включите эту опцию и нажмите кнопку Показать ниже, чтобы начать создание списка приложений, которые вы хотите заблокировать.

Чтобы создать список, вы должны ввести имя исполняемого файла приложения, чтобы иметь возможность заблокировать его; тот, у которого .exe в конце, например, CCleaner.exe, CleanMem.exe или launcher.exe. Лучший способ найти точное имя исполняемого файла приложения – это найти папку приложения в проводнике Windows и скопировать точное имя исполняемого файла (вместе с его расширением .exe).

Введите имя исполняемого файла в список и нажмите ОК, чтобы начать его блокировку.

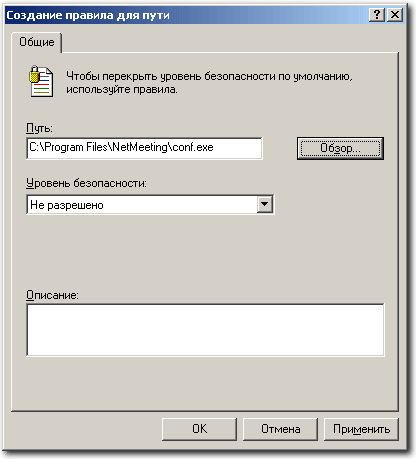

Правило пути

Идентифицирует исполняемое приложение по его местоположению. Может содержать имя каталога или полный путь к исполняемой программе. Используется как локальный путь, так и универсальный путь в формате UNC. Допустимо применение переменных среды и подстановочных знаков «?» для любого единичного символа и «*» для любого количества символов.

Правило пути

Путь можно ввести вручную в соответствующее поле или воспользоваться кнопкой Обзор.

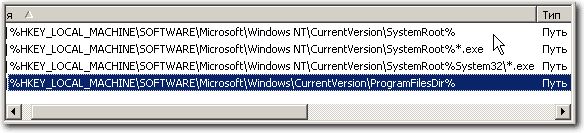

Кроме указания самих путей в явном виде, допускается указание пути в реестре. Такая возможность полезна в том случае, когда у пользователя существует возможность установить приложение в неопределенное заранее место файловой системы компьютера, а программа хранит пути к своим рабочим каталогам в реестре. Правило будет просматривать соответствующую ветвь реестра, и при его совпадении будет производиться заданное в правиле действие – разрешение или запрет на запуск. Путь в реестре должен быть заключен между знаками «%». Он может содержать в окончании пути подстановочные знаки и использовать переменные среды. Не допускается использовать сокращения HKLM и HKCU (должен использоваться полный формат в виде HKEY_LOCAL_MACHINE), путь не должен заканчиваться символом «\» непосредственно перед закрывающим знаком «%» в правиле. Параметр реестра может быть типа REG_SZ или REG_EXPAND_SZ. По умолчанию, при активировании политик ограниченного использования программ создается четыре разрешающих правила пути в реестре.

Правило пути в реестре

Они позволяют выполнить гарантированный запуск необходимых для работы ОС программ и служб, и при необходимости могут быть отредактированы. Если программа соответствует сразу нескольким определенным правилам пути, высший приоритет будет иметь то из них, которое наиболее точно описывает данную программу.

Очень удобное для использования правило пути имеет один существенный недостаток, значительно ограничивающий его применение. Поскольку оценка программы производится только по ее местоположению, придется постоянно учитывать права доступа пользователя к файловой системе. Если учетная запись пользователя позволяет копировать и переименовывать файлы, он с легкостью может обойти это правило, просто переименовав приложение, а затем переместив его в нужное место файловой системы.

Центральный магазин

Чтобы воспользоваться преимуществами файлов .admx, необходимо создать центральный магазин в папке sysvol на контроллере Windows домена. Центральный магазин — это расположение файла, которое по умолчанию проверяется средствами групповой политики. В средствах групповой политики используются все файлы admx, которые находятся в Центральном магазине. Файлы, которые находятся в Центральном магазине, реплицированы во все контроллеры домена в домене.

Мы предлагаем сохранить репозиторий любых файлов ADMX/L, которые у вас есть для приложений, которые вы можете использовать. Например, расширения операционной системы, такие как Пакет оптимизации Microsoft Desktop (MDOP), Microsoft Office, а также сторонние приложения, которые предлагают поддержку групповой политики.

Чтобы создать центральный магазин файлов .admx и .adml, создайте новую папку с именем PolicyDefinitions в следующем расположении (например) на контроллере домена:

Если у вас уже есть такая папка, которая имеет ранее построенный Центральный магазин, используйте новую папку с описанием текущей версии, например:

Скопируйте все файлы из папки PolicyDefinitions на исходный компьютер в новую папку PolicyDefinitions на контроллере домена. Расположение источника может быть одним из следующих:

- Папка на клиентской Windows 8.1 или Windows 10 на основе

- Папка, если вы скачали любой из административных шаблонов отдельно от ссылок выше.

Папка PolicyDefinitions на контроллере Windows хранит все файлы .admx и .adml для всех языков, включенных на клиентском компьютере.

Файлы .adml хранятся в папке, определенной для языка. Например, файлы english (United States).adml хранятся в папке с именем ru-US. Корейские файлы .adml хранятся в папке с именем ko_KR и так далее.

Если необходимы файлы .adml для дополнительных языков, необходимо скопировать папку, содержаную файлы .adml для этого языка, в Центральный магазин. Если вы скопировали все файлы .admx и .adml, папка PolicyDefinitions на контроллере домена должна содержать файлы .admx и одну или несколько папок, содержащих языковые файлы .adml.

Примечание

При копировании файлов .admx и .adml с компьютера на Windows 8.1 или Windows 10 на основе Windows 10 убедитесь, что установлены последние обновления этих файлов. Кроме того, убедитесь, что последние файлы административных шаблонов реплицированы. Этот совет также применяется к пакетам служб, как это применимо.

Когда коллекция операционной системы будет завершена, объединяй все файлы ADMX/ADML в новую папку PolicyDefinitions.

После этого переименуем текущую папку PolicyDefinitions, чтобы отразить, что это предыдущая версия, например PolicyDefinitions-1709. Затем переименуем новую папку (например, PolicyDefinitions-1803) в производственное имя.

Мы предлагаем такой подход, так как вы можете вернуться к старой папке в случае серьезной проблемы с новым набором файлов. Если у вас нет проблем с новым набором файлов, вы можете переместить старую папку PolicyDefinitions в расположение архива за пределами папки sysvol.

Настроим созданный объект

Для настройки нового объекта кликаем по нему правой кнопкой мыши. В контектстном меню выбираем “Изменить”.

Откроется окно редактора управления групповыми политиками. Займемся “полезным” делом — удалим папку со стандартными играми из меню Пуск. Для этого, в меню слева проследуем по пути Конфигурация пользователя Конфигурация пользователя → Политики → Административные шаблоны: получены определения политик (ADMX-файлы) с локального компьютера → Меню “Пуск” и панель задач.

В правой части окна найдем параметр “Удалить ссылку “Игры” из меню “Пуск””. Для удобства поиска можно воспользоваться сортировкой по имени, вверху окна.

Кликаем по этому параметру правой кнопкой мыши, выбираем “Изменить”.

В открывшемся окне изменим состояние на “Включено”. В поле комментария рекомендуем не игнорировать. Для завершения настройки нажимаем “OK”.

Создание объектов можно считать оконченным.

Подробное описание

в PowerShell имеются групповая политика параметры, помогающие определить единообразные значения конфигурации для Windows компьютеров в корпоративной среде.

Параметры групповая политика PowerShell находятся в следующих групповая политика путях:

Параметры групповой политики в пути конфигурации пользователя имеют приоритет над параметрами групповая политика в пути конфигурации компьютера.

В PowerShell 7 предусмотрены шаблоны групповой политики и скрипт установки в .

Инструменты групповой политики используют файлы административных шаблонов (с расширениями , ) для заполнения параметров политики в пользовательском интерфейсе. Это позволяет администраторам управлять параметрами политики на основе реестра. Сценарий устанавливает PowerShell Core административные шаблоны на локальном компьютере.

После установки шаблонов эти параметры можно изменить в редакторе групповая политика ( ).

Существуют следующие политики.

- Конфигурация сеанса консоли — задает конечную точку конфигурации, в которой выполняется PowerShell.

- Включить ведение журнала модуля: задает свойство LogPipelineExecutionDetails модулей.

- «Включить регистрацию блоков сценариев PowerShell» — включает подробное ведение журнала всех скриптов PowerShell.

- «Включить выполнение сценариев» — задает политику выполнения PowerShell.

- «Включить транскрипции PowerShell» — включает запись входных и выходных данных команд PowerShell в виде текстовых расшифровок

- Задайте исходный путь по умолчанию для : задает для обновляемой справки каталог, а не Интернет.

каждый параметр групповая политика PowerShell имеет параметр («использовать параметр политики Windows PowerShell») для использования значения, аналогичного параметру Windows PowerShell групповая политика, который находится в следующих групповая политика путях:

Примечание

Эти Административные шаблоны PowerShell Core не включают параметры для Windows PowerShell. Дополнительные сведения о получении других шаблонов и настройке групповой политики см. в статье Создание центрального хранилища для групповая политика административные шаблоны в Windows и управление им.

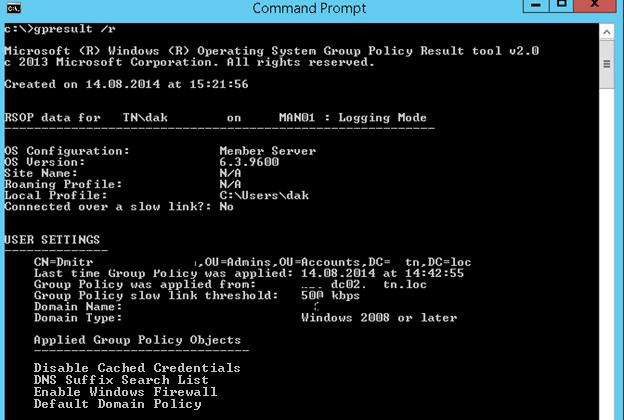

Как использоваться инструментом Group Policy Results (GPResult.exe)?

Команду GPResult необходимо запустить на компьютере, на котором вы хотите проверить применение групповых политик. Команда GPResult имеет следующий синтаксис:

GPRESULT [/S [/U ]]

[/R | /V | /Z] [(/X | /H) ]

Чтобы получить подробную информацию о групповых политиках, применённых к пользователю или компьютеру, а также о других параметрах, относящихся к инфраструктуре GPO (итоговые параметры политики GPO — RsoP), выполните следующую команду:

Gpresult / r

Результаты этой команды разделены на два раздела:

- Конфигурация компьютера — раздел содержит информацию об объектах GP, применённых к компьютеру (как объект Active Directory);

- Конфигурация пользователя — это раздел политики пользователя (политики, применённые к учётной записи пользователя AD).

Давайте кратко рассмотрим основные настройки/разделы в выходных данных GPResult, которые могут нас заинтересовать:

- Имя сайта — это имя сайта AD, на котором расположен компьютер;

- CN — полное каноническое имя пользователя/компьютера, для которого были сгенерированы данные RSoP;

- Последнее применение групповой политики — время последнего применения групповых политик;

- Групповая политика была применена с — это имя контроллера домена, с которого была загружена последняя версия GPO;

- Имя домена и Тип домена — это имя и номер версии схемы домена Active Directory;

- Примененные объекты групповой политики — это списки применённых объектов групповой политики;

- Следующие политики GPO не были применены, так как они отфильтрованы — это объекты групповой политики, которые не применялись или были отфильтрованы;

- Пользователь является членом следующих групп безопасности — это группы домена, членом которых является пользователь.

В этом примере вы можете видеть, что к объекту пользователя применены 4 групповые политики.

- Disable Cached Credentials (Отключить кешированные учётные данные);

- DNS Suffix Search List (Список поиска DNS-суффиксов);

- Enable Windows Firewall (Включить брандмауэр Windows);

- Default Domain Policy (Политика домена по умолчанию).

Если вы не хотите одновременно отображать информацию о политиках пользователя и компьютера, вы можете использовать параметр /scope, чтобы отображать только нужный раздел. Только результирующая политика пользователя:

gpresult /r /scope:user

или только применяемые компьютерные политики:

gpresult /r /scope:computer

Поскольку инструмент Gpresult отображает свои данные непосредственно в командной строке, что не всегда удобно для дальнейшего анализа, вывод можно перенаправить в буфер обмена:

Gpresult /r | clip

или текстовый файл:

Gpresult /r > c:\ps\gpresult.txt

Чтобы отобразить сверхдетальную информацию RSOP, вам нужно добавить ключ /z:

Gpresult /r /z

Поиск объектов групповой политики

При развертывании групповых политик в организации у вас могут быть созданы десятки (а то и сотни) объектов групповых политик. Если в вашей организации есть только один домен, то обнаружить необходимый объект групповых политик много времени у вас не займет. Но как быть, если в лесу вашей организации развернуто несколько доменов? Для этого вам поможет функционал поиска объектов групповых политик. Для того чтобы найти существующий объект групповой политики, выполните следующие действия:

- В дереве консоли оснастки «Управление групповой политикой» щелкните правой кнопкой мыши на вашем лесу (или если вы знаете, в каком домене нужно провести поиск объекта, то можете вызвать контекстное меню для конкретного домена) и из контекстного меню выберите команду «Найти»;

Рис. 9. Поиск объекта групповой политики

- В диалоговом окне «Поиск объектов групповой политики» в раскрывающемся списке «Искать объекты групповой политики в домене:» можете выбрать домен, для которого будет производиться поиск или оставить значение, используемое по умолчанию;

Рис. 10. Выбор домена для поиска GPO

- В раскрывающемся списке «Элемент поиска», выберите тип объекта, для которого будет выполняться поиск. В этом случае нужно выбрать элемент «Имя объекта групповой политики»;

- Раскрывающийся список «Условие» позволяет выбрать условие для поиска. Доступные варианты «Содержит», «Не содержит» и «совпадает». При выборе условия «совпадает» вам нужно ввести точное название политики. В противном случае поиск закончится ошибкой;

- В поле «Значение» введите значение, которое будет использовано для фильтрации поиска. Если результаты предыдущего поиска были сохранены, то значение можно будет выбрать из раскрывающегося списка;

- Нажмите на кнопку «Добавить» для выбора условия поиска;

- По нажатию на кнопку «Найти» будут выведены все результаты, согласно условиям поиска. Результат изображен на следующей иллюстрации:

Рис. 11. Результаты поиска

- Для того чтобы сразу перейти к оснастке «Редактор управления групповыми политиками» нажмите на кнопку «Изменить», для сохранения текущих результатов поиска нажмите на кнопку «Сохранить результаты» (результаты будут сохранены в указанной вами папке с расширением *.csv). По нажатию на кнопку «Очистить» результаты поиска будут очищены без сохранения, а для закрытия данного диалога нажмите на кнопку «Закрыть» или на клавишу Esc.